取消匿名化

什么是取消匿名化(de-anonymization)?

去匿名化是数据挖掘中使用的一种技术,它试图重新识别加密或隐藏的信息。去匿名化,也称为数据重新识别,将匿名信息与其他可用数据交叉引用,以识别个人、组或交易。

关键要点

- 去匿名化是指重新构建存储在加密或其他隐藏数据中的私人信息的做法。

- 匿名数据广泛用于在线和金融交易,以及社交媒体和其他形式的电子信息和通信。

- 重新识别匿名数据可能会损害个人身份和用于非法目的的财务安全,并损害消费者的信任。

理解去匿名化

精通技术的时代正在迅速颠覆经济各个部门的传统做事方式。近年来,金融业已经看到了许多数字产品引入其行业的金融科技公司。这些创新产品促进了金融包容性,使更多的消费者能够以比传统金融机构更低的成本获得金融产品和服务。技术应用的兴起带来了数据收集、存储和使用的增加。

像社交媒体平台、数字支付平台和智能**技术这样的技术工具,已经公布了许多公司用来增强与消费者互动的大量数据。这一吨数据被称为大数据,是个人和监管当局关注的一个原因,他们呼吁制定更多的法律来保护用户的身份和隐私。

去匿名化的工作原理

在大数据时代,有关用户在线活动的敏感信息通过云计算即时共享,数据匿名工具被用来保护用户身份。匿名化掩盖了在医疗服务、社交媒体平台、电子商务交易等领域进行交易的用户的个人识别信息(PII)。PII包括出生日期、社会安全号码(SSN)、邮政编码和IP地址等信息。由于需要掩盖在线活动留下的数字痕迹,人们开始实施匿名化策略,如加密、删除、泛化和扰动。尽管数据科学家使用这些策略从共享数据中分离敏感信息,但它们仍然保留原始信息,从而为重新识别打开了大门。

反匿名通过将共享但有限的数据集与易于在线访问的数据集相匹配,逆转了匿名过程。然后,数据挖掘者可以从每个可用的数据集中检索一些信息,将一个人的身份或事务放在一起。例如,数据挖掘者可以检索电信公司共享的数据集、社交媒体站点、电子商务平台和公开的普查结果,以确定用户的姓名和频繁活动。

如何使用去匿名化

当发布新信息或实施的匿名化策略未正确执行时,重新识别可能会成功。由于每天提供的数据量巨大,可用时间有限,数据分析人员和矿工们正在实施被称为启发式决策的捷径。虽然启发式方法在梳理数据集时节省了宝贵的时间和资源,但它也可能会产生差距,如果实现了错误的启发式工具,这些差距可能会被利用。为了合法或非法的目的,数据挖掘者试图取消数据集的匿名性,可以发现这些漏洞。

通过反匿名技术非法获取的个人身份信息可以在地下市场**,地下市场也是匿名平台的一种形式。落入坏人之手的信息可能被用于胁迫、勒索和恐吓,从而导致隐私问题,并为成为受害者的企业带来巨大成本。

反匿名也可以合法使用。例如,丝绸之路网站,一个非法毒品的地下市场,由一个名为Tor的匿名网络托管,该网络使用洋葱策略来混淆其用户的IP地址。Tor网络还托管着其他几个非法市场,交易**、被盗信用卡和敏感的公司信息。通过使用复杂的匿名工具,联邦调查局成功破解并关闭了丝绸之路和从事儿童色情活动的网站。

重新识别过程的成功证明了匿名性是不能保证的。即使今天采用了开创性的匿名化工具来掩盖数据,随着新技术和新数据集的出现,这些数据也可能在几年内被重新识别。

- 发表于 2021-06-02 08:36

- 阅读 ( 72 )

- 分类:商业金融

你可能感兴趣的文章

代理和vpn:有什么区别,你应该用哪一个?

... 如果您只想取消阻止一个网站,代理服务器可以做到这一点简单而迅速。无需安装任何东西,只需访问一个免费的代理网站,并选择一个你想访问的国家。这是一个伟大的短期解决方...

- 发布于 2021-03-20 18:20

- 阅读 ( 312 )

如何匿名和加密bittorrent流量

...避愤怒的**、限制连接的ISP,还是媒体集团的密切关注,匿名化和加密你的BitTorrent流量都会有所帮助。继续读下去,学习如何。 摄影者真泰语. 什么是我需要什么(this and what do i need)? BitTorrent是分布式文件共享的一种形式。未...

- 发布于 2021-04-12 18:34

- 阅读 ( 250 )

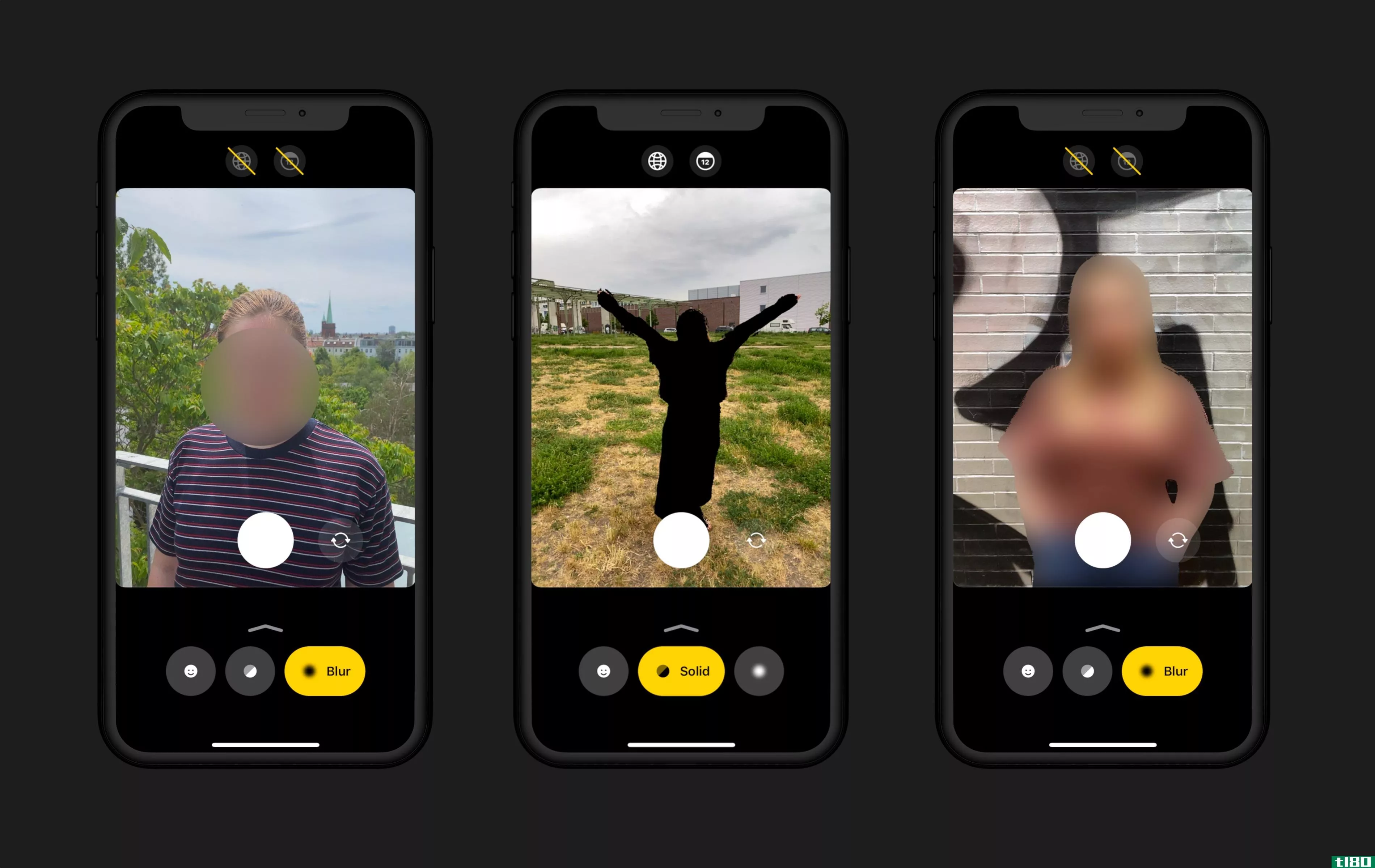

anonymous camera是一款新的应用程序,它使用人工智能快速匿名化照片和视频

...为重要。但在机器学习技术进步的帮助下,照片和视频的匿名化比以往任何时候都要容易,删除了那些可以识别人的信息。 最新的例子是一款名为Anonymous camera的新相机应用,它今天在iOS应用商店上发布。这是伦敦人...

- 发布于 2021-04-19 10:21

- 阅读 ( 136 )

不追踪:网络最雄心勃勃的隐私计划的不确定未来

...能用浏览器扩展轻易阻止,公司已经做了很多年了。 匿名跟踪数据 但是假设我们承认用户跟踪是网络生活中不可避免的事实,它会对隐私造成真正的威胁吗?广告商一再指出,数据匿名化,删除或“擦洗”个人识别信息...

- 发布于 2021-04-24 07:35

- 阅读 ( 174 )

开发匿名即时通讯工具

...主要包括添加非记录消息加密,使其通过Tor发送消息,并取消一些自动日志记录和报告功能。Tor希望在3月底之前完成消息传递应用程序的第一步工作,但它没有为此项目制定时间表。 Tor的开发者网站(Daily Dot最初发现该项...

- 发布于 2021-04-25 11:23

- 阅读 ( 198 )

tor匿名服务称未知攻击者破坏了其网络

...or识别只是浏览普通web的用户。 “在预算内取消用户的非对称性。” Tor小组说,这次攻击使用了两种方法的结合。第一种是流量确认,攻击者在一个Tor中继上查找流量,然后在另一个中继上尝试查找类似的流量...

- 发布于 2021-04-27 00:09

- 阅读 ( 144 )

你的购物习惯简直就是百万分之一

2006年,Netflix向全世界展示了匿名和隐私不是一回事。该公司从用户那里发布了数以百万计的电影收视率,向任何可以利用这些收视率来构建更好的推荐引擎的人提供现金奖励。但是当研究人员将现在公开的分数与iMDB的评论进...

- 发布于 2021-04-28 19:40

- 阅读 ( 107 )

国会通过了附在综合预算中的有争议的网络安全法案

...名。”匿名化数据的成本可能很小,但现在这一要求已被取消,各组织可能会觉得他们在提供帮助,因此我预计不会有任何保护消费者数据的工作取得进展。”

- 发布于 2021-05-02 19:06

- 阅读 ( 108 )