你的新安卓智能手机上是否预装了恶意软件?

拆开一部新的智能**应该是科技界的新乐趣之一。取下玻璃纸,从盒子上取下盖子,打开你的原始设备。开机标志旋转在其所有多彩的荣耀,而**准备其新的操作系统。

但如果不是那么干净呢?在那明亮的外表下可能隐藏着更险恶的东西。事实证明,越来越多的证据表明,你可能无法信任你的全新Android**。

消费电子产品供应链

现代**业的供应链是复杂的。全球化的结果是,从原材料到成品,世界各地都有市场,消费电子产品也不例外。中国是最大的电子产品生产国之一,自上世纪80年代经济开始增长以来,许多西方企业一直将生产外包给中国。

中国也是最大的硅生产国,硅是现代电子产品中的一种重要材料。该国负责**世界上大多数消费电子产品。仅2017年,中国对美国的进口总额就达到1890亿美元。这种惊人的增长和市场主导导致了最近美中之间的贸易战,两国在整个2018年都对对方产品征收重税。

尽管中国控制着**业供应链的很大一部分,但材料和组装件都是从世界各地采购的。正是因为这个原因,你的苹果iDevice“在加州设计”。背面刻有“中国组装”。经济学家伦纳德在1958年的论文《我,铅笔》中详细描述了生产一支铅笔所需的复杂过程,这是一种看似简单的一次性产品。

庞大而复杂的电子产品供应链意味着精确的可追溯性几乎是不可能完成的任务。

**android智能**

苹果的华尔街花园方式意味着他们对自己的生产过程保持严格的控制。该公司过去曾被指控工厂员工的工作条件恶劣、不安全,但他们确实严格控制了生产过程。

对于Android设备来说,情况并非如此。

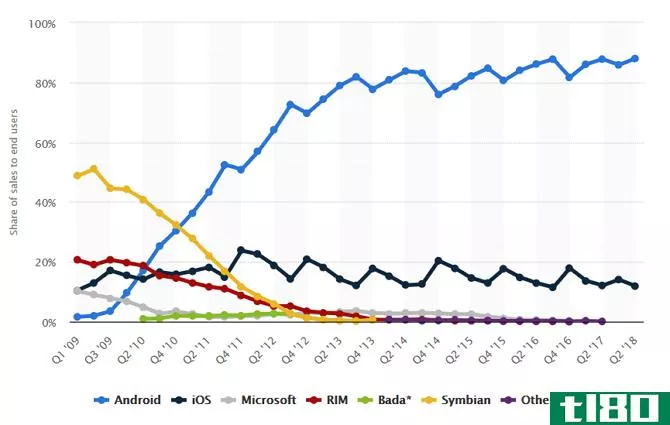

谷歌对他们的移动操作系统采取了不插手的方式。由于Android是开源的,**商几乎可以用它做任何他们想做的事情,而不必花一分钱。这种商业模式被认为是推动Android成为主流和目前市场主导地位的原因。

然而,这种方法也有一些缺点。碎片,缓慢或有时不存在的更新,以及无响应或垃圾邮件充斥的发射器等等。每个**商和运营商都可以定制设计每个设备的硬件和软件。因此,现在市场上有许多不同的Android设备。

由于大部分生产过程都在中国完成(这就是为什么直接从中国购买**变得如此流行),工厂通常会为多家**商组装智能**。它们甚至可以在同一条生产线上运行,只需更改品牌即可。这导致许多设备共享软件、组件,有时甚至是整个成品。

你不能相信你的新智能**

Android的开放性给恶意软件提供了一种可能,而苹果精心策划的设备却无法做到这一点。尽管谷歌在过去几年采取了措施来提高平台的安全性,但**商的糟糕做法和错综复杂的供应链为恶意攻击者提供了机会。

rottensys恶意软件

2018年初,小米红米上的一项Wi-Fi服务引起了Check Point Research(CPR)研究人员的注意。经过一番调查,他们发现它根本不提供Wi-Fi服务。相反,它请求了一长串敏感的Android权限,这些权限都与Wi-Fi服务无关。

最有意义的权限之一是在没有通知的情况下下载。该应用程序似乎利用这一权限从命令与控制(C&C)服务器下载恶意软件,但在**刚通电时稍有延迟。这个被称为RottenSys的恶意软件能够通过使用一个名为MarsDaemon的开源框架来保持其进程的活动性,从而对操作系统进行隐藏。

C&C服务器提供了一个恶意广告网络的文件,该网络被虚假的Wi-Fi服务悄悄地安装在**上。CPR估计,袭击者每10天的行动可获得高达11.5万美元的收入。研究人员还发现有证据表明,攻击者正准备招募受感染的设备加入他们的僵尸网络(什么是僵尸网络?)。

CPR的调查发现,电子批发商田沛处理的感染设备几乎占一半。虽然他们没有说田牌是同谋,但他们确实得出结论,恶意软件可能是在供应链的某个时候安装的。

该恶意软件于2016年9月开始传播,到2018年3月,全球已感染近500万台设备。幸运的是,删除RottenSys只需要几秒钟——一旦你知道在哪里可以找到它。如果你的新Android设备似乎充斥着广告软件,请转到你的设置,删除CPR报告中列出的任何应用程序。一旦你卸载了这个应用程序,RottenSys就会随之消失。

上海adups科技

我们的智能**生成并存储了大量个人和敏感信息。你最不希望你的全新智能**收集所有数据,并每72小时将数据发送到中国服务器。

然而,这正是Krytowire安全公司的研究人员在2016年发现的。受影响的固件在美国销售的多个Android设备上都有,包括流行的BLU R1 HD。由于绕过Android权限,它被授予对所有数据的无限制访问权限。据报告,这包括:

"...user and device information including the full-body of text messages, contact lists, call history with full telephone numbers, unique device identifiers including the International Mobile Subscriber Identity (IMSI) and the International Mobile Equipment Identity (IMEI)."

它还能够远程重新编程设备,安装应用程序,并收集精细的位置数据。Kryptowire将可疑活动追溯到中国上海AdUps科技公司。该公司表示,数据收集是一个错误,固件仅用于提供更新。然而,他们与美国**、亚马逊、BLU和谷歌合作删除了间谍软件。

一年后,研究人员发现,上海AdUps仍在Android设备上使用间谍软件。大部分数据虹吸都是隐藏的,而不是被删除的。美国设备的一些功能已经关闭,但他们仍然将数据发送回中国公司。氪星指出,ADOPS继续收集安装的应用程序、电话号码、设备标识符和蜂窝塔信息列表。

考虑到美中关系的现状,也许值得注意的是,氪火获得了美国国防高级研究计划局(DARPA)和国土安全部(DHS)的资助。

你想怎么做就怎么做。

你能真正信任谁?

预装恶意软件和内置安全漏洞的很多责任都落在了中国的脚上。的确,管理世界上最大的监控国家的政治有时可能会渗入他们的**业。然而,归因是困难的,甚至那些指名道姓、羞辱责任方的报道通常只是一个有根据的猜测。

这并不是说中国应该完全摆脱困境。最近针对华为的指控意味着,如果你重视隐私,你可能不应该购买他们的**。这也不是华为第一次发现自己卷入安全丑闻。

尽管目前的恶意软件流仅限于Android设备,但这并不是说它将永远保持这种状态。即使在苹果的监视下,恶意软件的风险也不大可能,而不是不可能。如果所有这些不确定性让你想在失败中举手投降,那么也许是时候考虑放弃你的智能**,转而购买一部笨重的**了。

- 发表于 2021-03-22 20:57

- 阅读 ( 224 )

- 分类:互联网

你可能感兴趣的文章

android与iphone:2017年哪个更安全?

... 全面控制你的设备是很重要的。听起来很基本。但任何购买过品牌智能**的人都非常清楚,这有时可能与事实相去甚远。无法删除的应用程序、未知的更新、额外的电池和带宽使用...

- 发布于 2021-03-12 05:25

- 阅读 ( 260 )

如何确保你的android手机是最新的和安全的

你的一切都在你的智能**上。你的个人信息,联系人列表,网络历史记录。**银行应用程序可以显示你的银行客户;你的联系人列表和社交网络可以识别你是谁。还有个人照片,电子邮件帐户,网上购物。。。名单还在继续。 ...

- 发布于 2021-03-12 12:14

- 阅读 ( 271 )

恶意软件是如何进入你的智能手机的?

... 为什么恶意软件供应商想用被感染的应用程序感染你的智能**?原因有两个:金钱和数据。有无数的应用程序永远不会伴随着恶意的刺痛而到来。那么他们如何避免感染,以及恶意软件如何首先进入应用程序? ...

- 发布于 2021-03-13 19:30

- 阅读 ( 292 )

增强智能手机安全性和打击移动恶意软件的10种方法

... 对你的智能**安全最明显的威胁是通过物理盗窃。除此之外,您的智能**及其数据还存在一些在线风险。 ...

- 发布于 2021-03-17 02:28

- 阅读 ( 279 )

你的安卓手机不充电?这里有7个补丁可以尝试

...:插上电缆,听一听小**,然后走开。但由于各种原因,你的**电池可能会拒绝充电,即使你发誓你做的一切都是对的。 ...

- 发布于 2021-03-19 18:10

- 阅读 ( 255 )

当你的android手机按钮不起作用时,可以尝试5个补丁

... 如果你的Android**按钮已经停止工作了,不要急着去服务中心。以下是一些技巧,你可以尝试修复一个故障的智能**按钮。 ...

- 发布于 2021-03-19 20:33

- 阅读 ( 231 )

如何判断手机是否被窃听:6个警告标志

你怎么知道你的电话被窃听了?不管你喜不喜欢,我们大多数人已经习惯了自己的**被监视——至少不是被**监视! ...

- 发布于 2021-03-22 21:58

- 阅读 ( 310 )

你的手机被窃听了吗?下一步该怎么办

... 但网络犯罪分子进入你**的可能性有多大?你怎么知道你的**是否被窃听了?如果你认为你的iPhone或Android设备可能已经被黑客入侵,下面是你应该寻找的迹象,以及在这种情况下应该采取的行动。 ...

- 发布于 2021-03-27 04:55

- 阅读 ( 294 )