什么是mirai僵尸网络,如何保护我的设备?

Mirai僵尸网络于2016年首次被发现,它接管了数量空前的设备,并对互联网造成了巨大破坏。现在又回来了,比以前更危险了。

新的和改进的mirai正在感染更多的设备

2019年3月18日,帕洛阿尔托网络公司(Palo Alto Networks)的安全研究人员公布,Mirai经过调整和更新,在更大范围内实现了相同的目标。研究人员发现Mirai使用了11个新的导出(总数达到27个),以及一个新的默认管理员凭证列表。一些变化的目标是商业硬件,包括LG Supersign电视和WePresent WiPG-1000无线演示系统。

如果Mirai能够接管业务硬件并霸占业务网络,它的威力将更大。正如帕洛阿尔托网络公司的高级威胁研究员Ruchna Nigam所说:

These new features afford the botnet a large attack surface. In particular, targeting enterprise links also grants it access to larger bandwidth, ultimately resulting in greater firepower for the botnet for DDoS attacks.

Miria的这个变种继续攻击用户路由器、摄像头和其他网络连接设备。出于破坏目的,感染的设备越多越好。有点讽刺的是,恶意负载是在一个网站上,促进一个业务,处理“电子安全,集成和报警监控。”

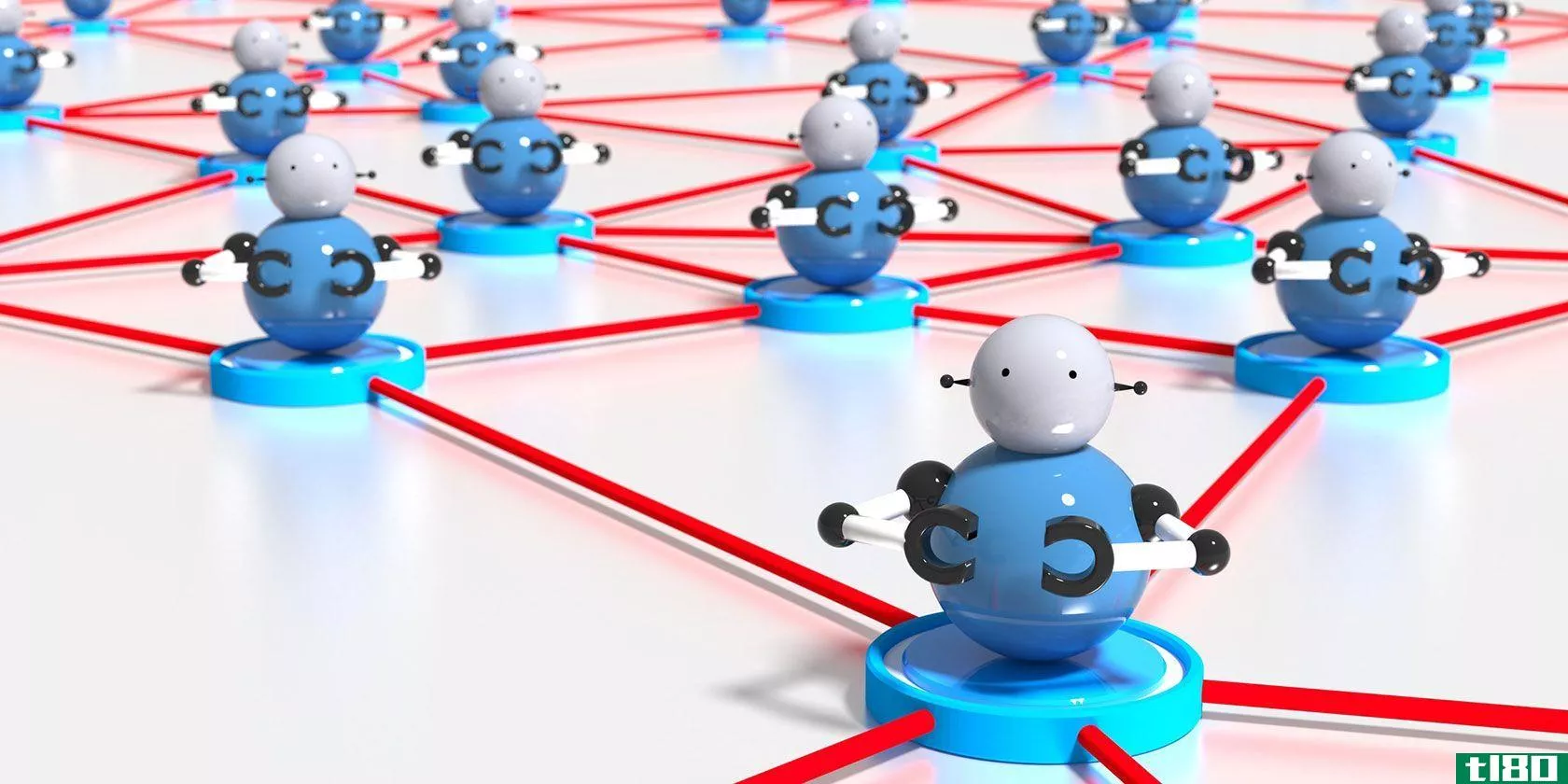

mirai是一个攻击物联网设备的僵尸网络

如果你不记得的话,2016年Mirai僵尸网络似乎无处不在。它的目标是路由器、DVR系统、IP摄像机等等。这些通常被称为物联网(IoT)设备,包括连接到互联网的简单设备,如恒温器。僵尸网络的工作原理是感染一组组计算机和其他与互联网相连的设备,然后迫使这些受感染的机器以协调的方式攻击系统或实现其他目标。

Mirai追求具有默认管理员凭据的设备,要么是因为没有人更改它们,要么是因为**商对它们进行了硬编码。僵尸网络接管了大量的设备。即使大多数系统都不是很强大,但这些数量庞大的系统可以协同工作,实现比强大的僵尸计算机本身更强大的功能。

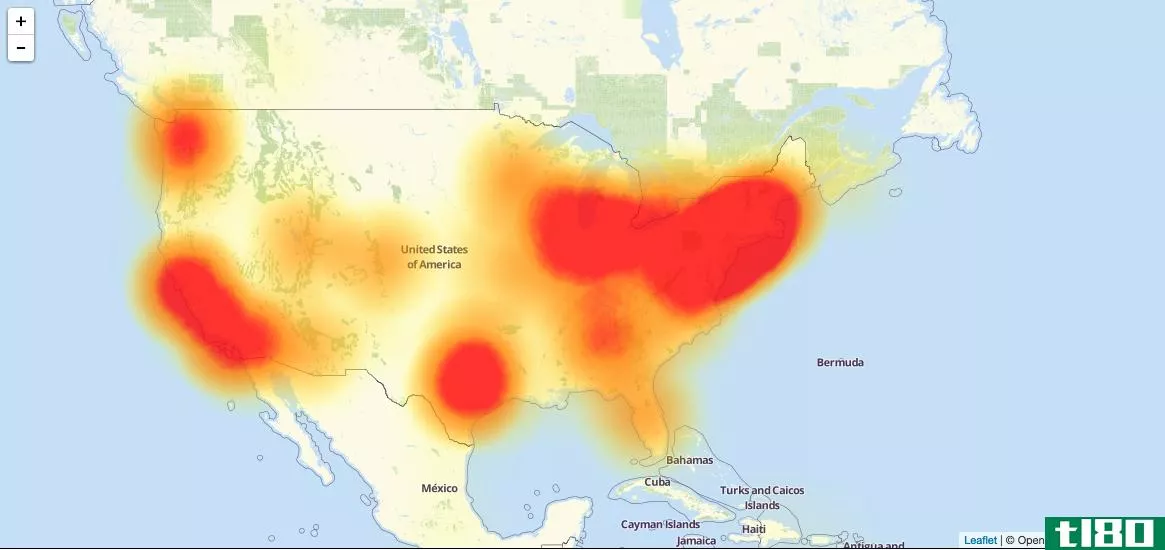

Mirai接管了近50万台设备。Mirai使用这种由物联网设备组成的分组僵尸网络,通过直接针对DNS提供商,瘫痪了Xbox Live和Spotify等服务以及BBC和Github等网站。由于有这么多受感染的机器,Dyn(一个DNS提供商)被一次DDOS攻击摧毁,导致1.1tbytes的流量。DDOS攻击的工作原理是向目标注入大量互联网流量,超过目标的处理能力。这将使受害者的网站或服务陷入瘫痪,或迫使其完全脱离互联网。

Marai僵尸网络软件的最初创造者被逮捕,认罪,并被判缓刑。有一段时间,米莱被关闭了。但有足够多的代码幸存下来,让其他坏演员接管Mirai并修改它以满足他们的需要。现在又出现了另一种Mirai变体。

相关报道:什么是僵尸网络?

如何保护自己不受米莱的伤害

Mirai和其他僵尸网络一样,利用已知的漏洞攻击设备并对其进行破坏。它还尝试使用已知的默认登录凭据进入设备并接管它。所以你最好的三条保护线是直截了当的。

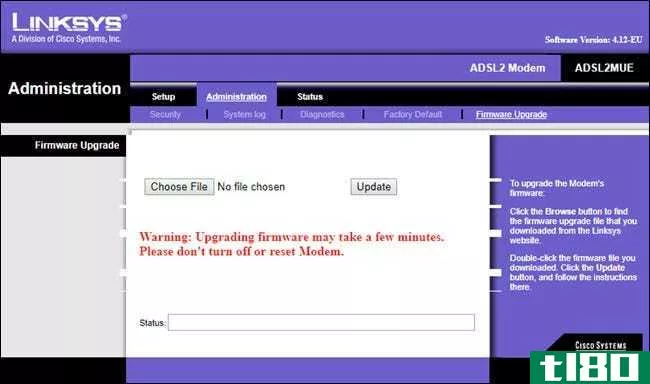

总是更新固件(和软件)的任何你在家里或工作场所,可以连接到互联网。黑客攻击是一种猫捉老鼠的游戏,一旦研究人员发现了新的漏洞,就会有补丁来修正问题。像这样的僵尸网络在未修补的设备上蓬勃发展,而这种Mirai变种也没有什么不同。针对业务硬件的漏洞攻击已于去年9月和2017年被发现。

相关:什么是固件或微码,如何更新我的硬件?

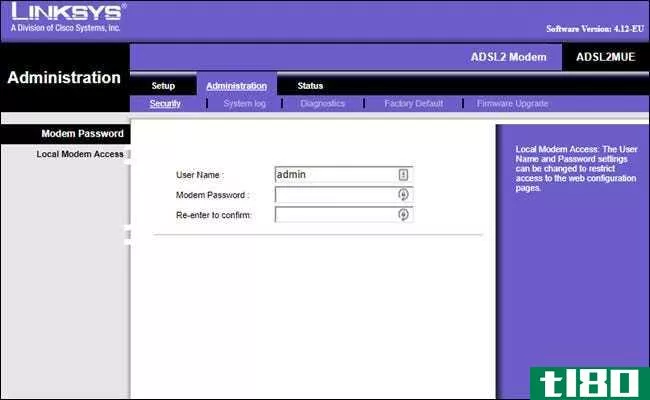

尽快更改设备的管理员凭据(用户名和密码)。对于路由器,您可以在路由器的web界面或移动应用程序(如果有)中执行此操作。对于使用默认用户名或密码登录的其他设备,请参阅设备手册。

如果您可以使用admin、password或空白字段登录,则需要更改此项。设置新设备时,请确保更改默认凭据。如果您已经设置了设备,却忽略了更改密码,请现在就这样做。Mirai的这个新变种以默认用户名和密码的新组合为目标。

如果您的设备**商停止发布新的固件更新或硬编码管理员凭据,并且您无法更改它们,请考虑更换设备。

最好的检查方法是从**商的网站开始。找到设备的支持页面,查找有关固件更新的任何通知。检查最后一个是什么时候发布的。如果固件更新已经好几年了,那么**商可能不再支持该设备了。

您也可以在设备**商的支持网站上找到更改管理凭据的说明。如果您找不到最新的固件更新或更改设备密码的方法,则可能是更换设备的时候了。您不希望将某个易受攻击的对象永久连接到您的网络。

更换你的设备可能看起来很激烈,但如果他们是脆弱的,这是你最好的选择。像Mirai这样的僵尸网络不会消失。你必须保护你的设备。而且,通过保护你自己的设备,你将保护互联网的其他部分。

- 发表于 2021-04-03 18:37

- 阅读 ( 220 )

- 分类:互联网

你可能感兴趣的文章

关于wpa3和wi-fi安全,您需要了解的所有信息

... WPA3改进了什么?你的路由器会用吗?WPA3什么时候上市?我们来看看。 ...

- 发布于 2021-03-11 14:27

- 阅读 ( 313 )

您的智能家居是否面临物联网漏洞的风险?

...IP数据包头、TCP数据包头和发送/接收速率。不管拦截点是什么,如果您可以访问转换中的数据包,就可以尝试解释数据。 ...

- 发布于 2021-03-14 05:51

- 阅读 ( 191 )

美国公民选民记录被黑客入侵,现在在黑暗网络上出售

... 这对谷歌来说是个糟糕的选择,这是肯定的。谷歌还有什么可能隐藏或掩盖,因为这一披露会损害其商业惯例? ...

- 发布于 2021-03-22 19:40

- 阅读 ( 288 )

黑客如何利用僵尸网络破坏你最喜欢的网站

...GitHub和ATLAS攻击使用memcached将网络流量放大到新的高度。什么是memcached? ...

- 发布于 2021-03-25 10:49

- 阅读 ( 248 )