什么是沙唐?(sha tang?)

沙汤在中国很常见,尤其是在江苏和山东省。它通常通过其粘稠的稠度和混入淀粉颗粒的浑浊外观来区分。汤通常主要由某种蛋白质(如鸡肉或野鸡)调味。在江苏徐州市,人们最常在早餐中享用沙糖,那里有很多汤店,为人们提供一碗碗热汤来开始新的一天。

关于中国汤的命名,有一个有趣但不确定的说法涉及18世纪统治清朝的乾隆皇帝。在他统治期间,他访问了徐州市,早餐时有人给他端了一些汤,之后他问厨师这道菜叫什么名字。厨师误以为皇帝的问题是一个声明,为了尊重皇室,他立即将这道汤命名为“沙汤”,字面意思是“什么汤”

传统上,沙塘的主要原料是野鸡,可能是为了在狩猎探险后利用这种家禽。小米饭也是一种传统的汤料,用来使汤变稠,可能与汤同时煮以释放大米的淀粉。随着时间的推移,野鸡被鸡取代,小米饭被大麦、小麦,甚至是各种谷物的混合物取代。为了使汤更浓更粘,还可以加入鳗鱼肉、海藻和豆类。甚至猪的指节也可以在汤里煮,烹饪后去掉,因为这些猪的部分非常脂肪,可以让汤更浓稠,更有味道。汤里也可以加入竹笋。。

一锅沙汤中也有丰富的香料,但黑胡椒是汤的主要调味品,还有一些盐和酱油。其他香料包括豆蔻、洋葱和姜,有时甚至肉桂。在许多汤店,所有的原料都放在一个大锅里,在火上煮很长时间,有时在上汤前超过五个小时,以便制作出美味的肉汤。然后将汤单独舀入碗中,与生鸡蛋和最后一滴芝麻油混合。沙糖通常不是单独吃的,而是与饺子、清蒸蔬菜和类似西班牙香肠的油炸面团等几种配菜一起吃。。

- 发表于 2022-01-26 11:25

- 阅读 ( 104 )

- 分类:美食

你可能感兴趣的文章

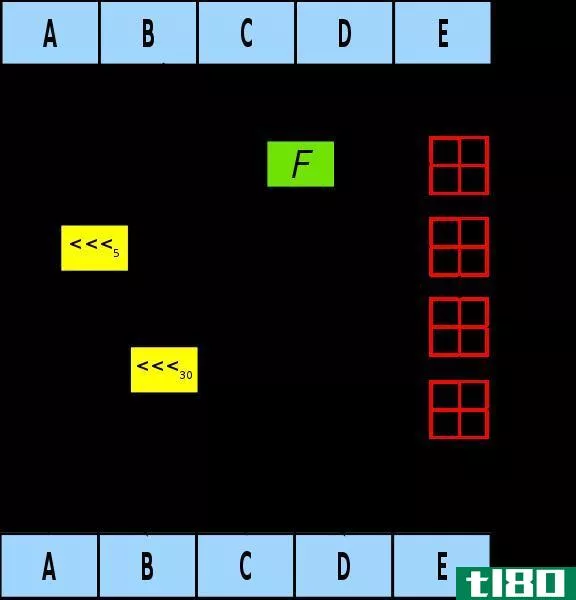

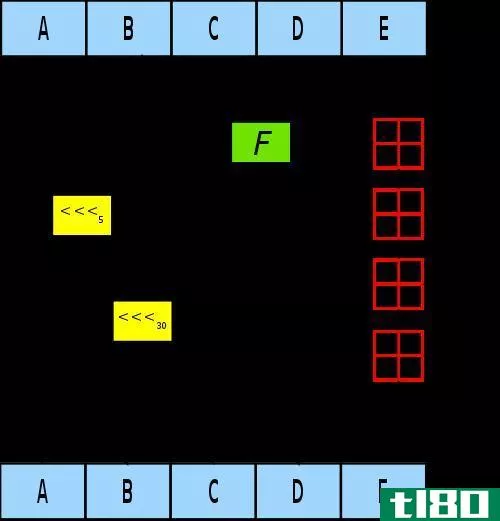

6个免费的哈希检查程序来检查任何文件的完整性

... 然而,这个系统还远远不够完善,这就是为什么许多人喜欢使用文件哈希生成和检查工具来交叉引用他们的软件。想了解有关加密和哈希的更多信息吗?这里有十个基本的加密术语,每个人都应该知道和理解! ...

- 发布于 2021-03-19 07:54

- 阅读 ( 368 )

什么是校验和(为什么要在意)?

...你只需要知道原始文件的校验和。 md5、sha-1和sha-256和有什么区别? 校验和是确保文件没有错误的有用方法。如果由于下载问题或硬盘驱动器问题而发生随机错误,那么产生的校验和将不同,即使只是一个很小的错误。 然而,这...

- 发布于 2021-04-05 00:34

- 阅读 ( 224 )

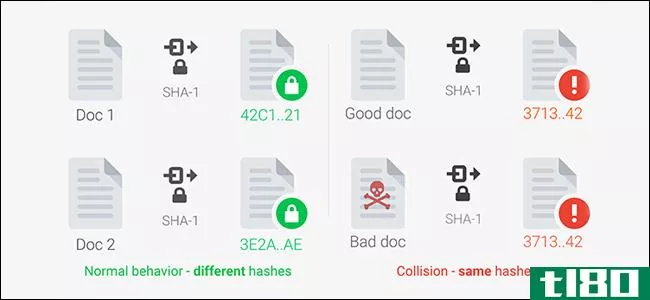

什么东西碎了?sha-1碰撞攻击,解释道

...实世界的碰撞攻击,打破了SHA-1。这就是一切的含义。 什么是沙一段(sha-1)? SHA-1中的SHA代表安全散列算法,简单地说,您可以把它看作是一种数学问题或方法,它对放入其中的数据进行置乱。它由美国****局开发,是许多用于...

- 发布于 2021-04-08 06:40

- 阅读 ( 164 )

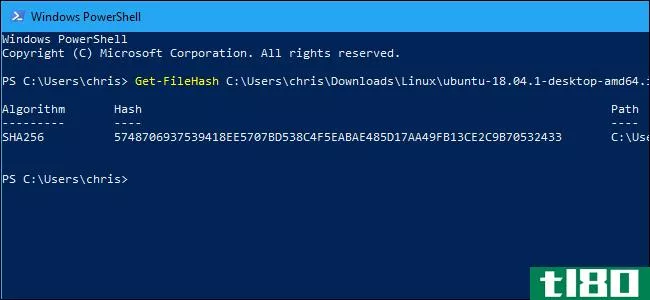

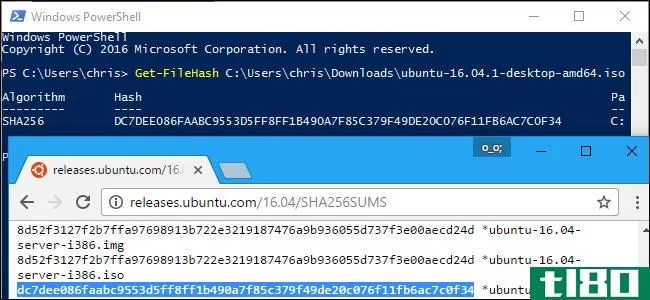

什么是md5、sha-1和sha-256哈希,如何检查它们?

...SHA-256散列显示在你的互联网旅行下载,但不知道他们是什么。这些看似随机的文本字符串允许您验证下载的文件是否已损坏或被篡改。您可以使用Windows、macOS和Linux中内置的命令来实现这一点。 散列如何工作,以及它们如何用...

- 发布于 2021-04-08 07:37

- 阅读 ( 339 )

谷歌刚刚破解了网络加密的一个组成部分(但别担心)

...会变得有点复杂,所以最好从头开始。。。 刚才发生了什么? Google公开打破了web加密的主要算法之一SHA-1。该公司的研究人员表明,只要有足够的计算能力——从一个GPU计算大约110年,只需其中一个阶段——你就可以产生碰撞...

- 发布于 2021-05-10 01:30

- 阅读 ( 205 )

沙(sha)和md5型(md5)的区别

...标准的修订,我们将两个散列函数进行了无偏比较。 什么是沙(sha)? 安全散列算法(SHA)由美国国家标准与技术研究所(NIST)开发,是安全散列标准(SHS)中指定的一系列加密散列函数。联邦信息处理标准(FIPS 180-2)规定...

- 发布于 2021-06-26 03:37

- 阅读 ( 249 )

沙一(sha1)和沙二段(sha2)的区别

...来看看这两种散列算法,看看哪一种更安全、更强。 什么是沙一段(sha-1)? SHA-1是现有SHA散列函数中使用最广泛的一种,它被应用于许多广泛部署的安全应用程序和协议中。这是一种加密计算机安全算法,由****局(NSA)于1995...

- 发布于 2021-06-26 06:34

- 阅读 ( 247 )

沙一(sha1)和sha256型(sha256)的区别

...据生成结果散列以及签名的位长度。 覆盖的关键领域 1.什么是SHA1-定义,功能2.什么是SHA256-定义,功能3.SHA1和SHA256的区别-主要区别比较 关键术语 SHA1、SHA256 什么是沙一(sha1)? SHA1代表安全散列算法1。它是一个加密散列函数,接...

- 发布于 2021-07-02 01:27

- 阅读 ( 1310 )

md5型(md5)和沙(sha)的区别

...HA256和SHA512等版本,它们比MD5更安全。 覆盖的关键领域 1.什么是MD5-定义,功能2.什么是SHA-定义,功能3.MD5和SHA的区别-主要区别比较 关键术语 密码学,MD5,SHA 什么是md5型(md5)? MD5代表消息摘要算法。它能够产生128位哈希值。设...

- 发布于 2021-07-02 01:28

- 阅读 ( 488 )

沙(sha)和md5型(md5)的区别

...证文件的完整性,因为它的安全协议很差。sha与md5对照表什么是沙(sha)?SHA代表安全散列算法。它最初是由美国国家标准与技术研究所(NIST)开发和设计的。SHA表示根据安全哈希标准(SHS)指定的安全加密哈希函数的集合。算法...

- 发布于 2021-07-10 23:13

- 阅读 ( 206 )