如何防御攻击者(defend yourself from an attacker)

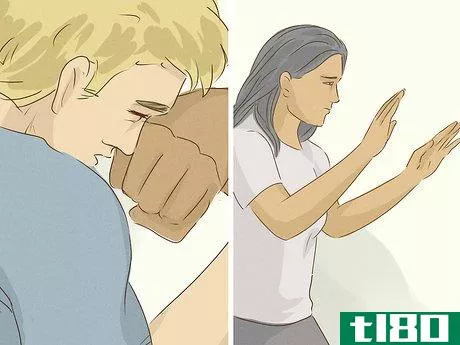

第1部分第1部分,共3部分:阻挡打击和自卫

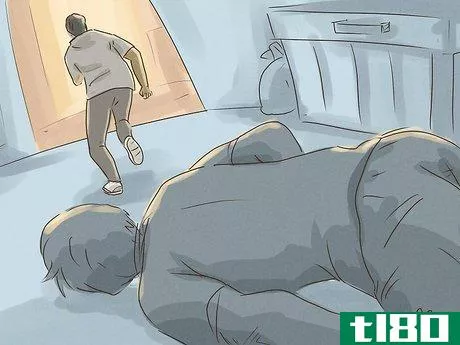

- 1用手和手臂保护腹股沟、喉咙、胃和眼睛。这些是你身体中最脆弱的部位,也是严重攻击者最有可能试图攻击的部位。严重打击你的胃或喉咙可能会让你无助。所以,用手和上臂挡住攻击者的打击。如果可能的话,将任何拳打或耳光转移到你的肩膀或上身上。如果你最终倒在地上,而袭击者正在踢你或打你,滚成一个球,盖住你的头。

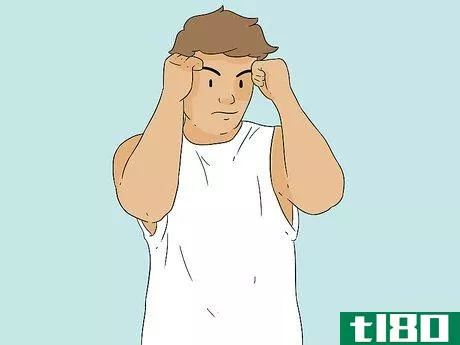

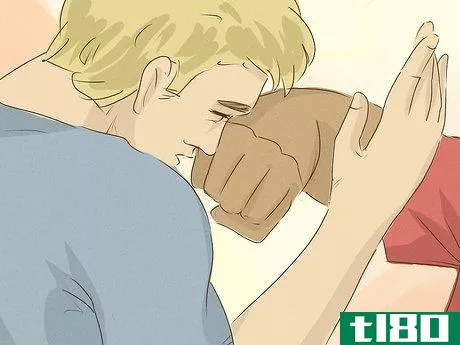

- 如果攻击者从后面抓住你,用头撞攻击者。在某些情况下,你可能看不到攻击者向你走来。如果你感觉有人从后面抓住你,头向后撞,这样你的脑壳后面就会撞到他们的鼻子。如果这不起作用,弯曲你的膝盖,放下你的体重,用你的肘部击中攻击者的鼻子。用你的头或肘部猛击应该会使攻击者释放你。如果有人从前面抓住你,试着用你的前额顶住他们的鼻子。如果你不能做到这一点,就在袭击者的一个腋窝上打一拳。这会导致他们放松控制。

- 3.用你周围的临时武器打击袭击者。如果你打了攻击者几下,他们仍在继续攻击你,那就在你身上寻找武器。用钥匙刺伤攻击者的眼睛,或用袋子或钱包打他们的脸。或者,如果你的环境中碰巧有流浪的棍子或金属杆,用它们回击攻击者。你甚至可以往他们的眼睛里扔泥土或沙子,让他们暂时失明。当然,这些物品并不是战斗中使用的理想武器,但它们可能是缝合几针和严重住院之间的区别。许多人还携带胡椒喷雾,如果你被攻击,这是对付攻击者的一个很好的选择。

- 4攻击攻击者后,回到防御位置。不要让攻击者有机会抓住你的手臂,或者在你向他们发起攻击后让你失去平衡。一旦你击中他们,膝盖微微弯曲,双手抬起,回到防守位置。将你占主导地位的一只手举到脸颊前,另一只手举到太阳穴前。如果你的脸颊或太阳穴受到重击,你可能会昏过去。保护面部的这些部位非常重要。当你在战斗时,尽量继续制造噪音。这可能会阻止攻击者或吸引其他人进入该区域。大喊“别管我!”或者“离我远点!”

- 5如果你在袭击中受伤,请就医。一旦你到达安全的地方,无论是拥挤的公共场所还是你家的隐私,检查一下自己,确保自己没有受伤。如果你发现自己受伤了,去看医生或急救中心。如果你只是轻微擦伤或擦伤,你可能只需要贴上一条粘性绷带,然后进行一些其他基本的急救任务。如果医院试图继续战斗,通常会有工作人员来应对威胁和袭击者。

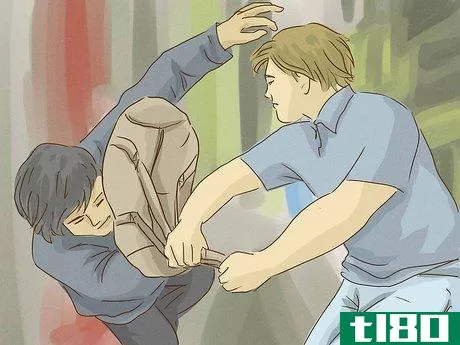

第2部分第2部分,共3部分:反击攻击者

- 1用脚或肘部撞击他们的膝盖,以降低他们的活动能力。踢攻击者的膝盖是一种可靠的方法,可以让他们感到巨大的疼痛,并阻止他们快速追赶你。由于膝盖离地只有几英尺,攻击者在你踢腿时也无法抓住你的脚。如果你想造成严重的伤害,踢他们的膝盖前部,膝盖的任何一侧都会立即使攻击者不稳定。如果你的攻击者已经将你击倒在地,用你的肘部打击攻击者的膝盖两侧。

- 2戳或抓攻击者的眼睛。将你占主导地位的手变成拳头,并向攻击者的眼睛猛击。如果你的指甲很长,你也可以试着抓挠对方的眼睛。眼睛是身体最脆弱的部位之一,对眼睛的快速打击可以迅速改变潜在攻击者的想法。他们也会暂时看不见,给你一个逃跑的机会。记住,你不是想蒙蔽你的攻击者,只是造成一些伤害,这样你就可以逃离现场。如果你随身携带胡椒喷雾,将其喷入攻击者的眼睛,使其暂时失明,并造成极大的痛苦。或者,试着用钥匙戳他们的眼睛。

- 3用拳头或张开的手击打攻击者的鼻子。鼻子也是一个易受伤害的敏感区域。要想伤害攻击者,就给他们一拳。你也可以用张开的手掌打他们的鼻子。或者,如果攻击者距离你2英尺(0.61米)以内,尝试用肘部击中他们的鼻子。击中攻击者的鼻子会让他们感到极大的痛苦,应该给你时间快速离开该区域。

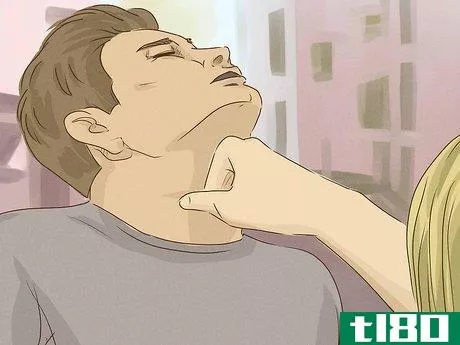

- 4.把侵略者刺进他们的喉结或喉咙底部。如果攻击你的人没有遮住喉咙,就用拳头戳他们的脖子。瞄准亚当的苹果或他们脖子底部锁骨之间的软补丁。对其中任何一个点的强力打击都会暂时切断攻击者的气流,给你一个逃跑的机会。要知道,一记重击亚当的苹果可能会压垮某人的呼吸道并杀死他们。除非你真的在为自己的生命而战,否则不要在亚当的苹果里尽可能地猛烈地攻击攻击者。

- 5.如果你被男人袭击,击打袭击者的腹股沟。对一个男人的腹股沟进行一次坚实的踢腿是让他瘫痪几分钟的可靠方法;他甚至可能会痛苦地倒在地上。当你准备好你的踢腿时,瞄准攻击者双腿之间腹股沟的中心。请记住,攻击者很可能会在腹股沟处踢出一脚,可能会很快离开或阻挡你的踢。如果你被一个女人攻击,踢她的腹股沟不一定是个坏主意,但它不会像对付男人那样有效。

- 6在袭击者丧失行动能力时逃跑。一旦你有机会脱离战斗,尽快逃离并寻求帮助。立即致电911调度,解释发生了什么。如果你碰巧看到一名警察,阻止他们并寻求他们的帮助。无论你是在和911调度员还是警察通话,都要陈述发生了什么。永远不要试图“结束”一场战斗。如果你看到你的对手疼痛(例如,因为喉咙、眼睛或腹股沟受到打击),不要等着看他们是否还好。逃到安全的地方:你的车里,大楼里,或者在攻击者找不到你的人群中。

第3部分第3部分,共3部分:对付潜在攻击者

- 1增强自信和意识,让自己不是一个容易的目标。抢劫者和其他暴力犯罪分子试图捕食易受攻击的目标:那些对环境不太了解的人,以及容易被伏击的人。所以,不要头朝下看着手机走路,而是站直,快步走,肩膀向后,下巴向上。避免与任何你觉得可能在跟踪你的人进行眼神交流,但一定要环顾四周,这样你才能意识到周围的环境。如果一个潜在的攻击者觉得你会成为一个困难的目标,他们会让你一个人呆着。

- 2.避免身体暴力,避免打斗。如果潜在的侵略者开始粗鲁地对你说话,说一些平静的话来缓解这种情况。理想情况下,你会让攻击者冷静下来,或者至少给自己争取足够的时间离开现场。试着说:“听着,我觉得你没有任何理由这么咄咄逼人。我现在要上车开车走了。别跟着我。”即使侵略者提高声音或说侮辱性的话,也不要大喊大叫。保持冷静,试着缓和局势,这样你就可以离开了。

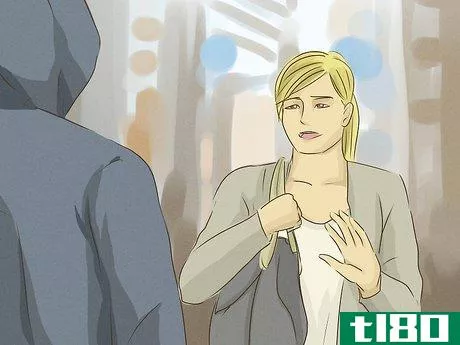

- 3如果有机会,逃离现场,失去攻击者。当有人咄咄逼人地接近你时,试着躲进你的车里,走进一家公司,或者混入人群中。如果你有机会逃走,在没有战斗的情况下逃脱潜在的攻击,那么就这么做吧。试着朝一个方向扔钱包或手表,然后朝相反的方向逃跑。或者,如果攻击者要你的钱包、信用卡、夹克或鞋子,请将物品交出来。仅仅为了保住一些钱就可能失去生命是不值得的。

- 向侵略者大声喊叫,以阻止他们攻击你。在几乎所有情况下,攻击者都会寻找他们可以轻松、安静地制服的受害者。大多数人都会避免可能吸引其他人(甚至警察)到现场的喧闹场面。因此,如果有人靠近你并可能攻击你,大声喊“后退!”如果他们继续前进,继续喊叫。大喊“滚出去!”或者“别管我!”如果你身上有手机,你可以把它拔出来大声说:“如果你不后退,我现在就给911打电话!”

- 5.站在防御位置,以防侵略者攻击你。如果你无法摆脱或化解这种局面,那就开始为罢工做好准备。双脚分开与肩同宽站立,非支配性腿向前,并指向外侧。保持重心在双脚上方。稍微蹲下,使重心较低,举起双手保护脸部。这种姿态会让你更难反抗,当你需要保护自己时,会让你拥有更多的控制权。保持身体紧凑将防止你挥舞,并使你在打击中更容易保持平衡。

- 永远不要背对着攻击者,即使是走到你的车前。这让他们有机会在你转身时发起攻击。相反,向后或侧身走到安全的地方,面朝攻击者。

- 如果你的攻击者抓住了你,试着踩他们的脚。虽然这不会给他们带来太多的痛苦,但它可能会分散他们的注意力,让你扭动身体,逃离羁绊。

- 发表于 2022-03-22 00:14

- 阅读 ( 61 )

- 分类:运动

你可能感兴趣的文章

microsoft向defender for office 365添加国家威胁警报

...家黑客活动警告。这些警告将提醒用户任何来自民族国家攻击者的潜在威胁,让用户有时间对威胁作出反应。 ...

- 发布于 2021-03-26 18:46

- 阅读 ( 172 )

WindowsDefender现在提供了超级安全的沙盒模式,下面是如何打开它

Windows10的内置防病毒软件现在可以在沙盒中运行。即使攻击者破坏了防病毒引擎,他们也无法访问系统的其余部分。正如谷歌的Tavis Ormandy所说,“这改变了游戏规则。” 事实上,WindowsDefender是第一个可以在沙盒中运行的完整防...

- 发布于 2021-04-04 07:15

- 阅读 ( 177 )

短密码真的那么不安全吗?

...符密码真的有风险吗? 答案 超级用户贡献者Josh K.强调了攻击者需要什么: If the attacker can gain access to the password hash it is often very easy to brute force since it simply entails hashing passwords until the hashes match. The hash “strength” is dependent on how ...

- 发布于 2021-04-11 18:12

- 阅读 ( 180 )

如果我的一个密码被泄露了,我的其他密码也被泄露了吗?

...和随机,我们强烈建议您查看我们全面的密码安全指南:如何在您的电子邮件密码被泄露后恢复。通过重新修改你的密码列表,就好像所有密码的母亲,你的电子邮件密码,已经被泄露了一样,很容易让你的密码组合快速更新。...

- 发布于 2021-04-12 03:36

- 阅读 ( 200 )

苹果建议开发者解决应用内购买欺诈问题,并承诺在ios 6中修复

...买的方法,也为开发者提供了一些打击方法。问题在于,攻击者基本上可以伪装成苹果自己的应用商店服务器,从而允许用户在不实际付费的情况下进行应用内购买——当然,细节要复杂一些。 A vulnerability has been di...

- 发布于 2021-04-23 11:56

- 阅读 ( 112 )

国土安全局局长称索尼黑客攻击是对我们言论自由的攻击

...式的攻击,“被认为挑起攻击的采访的发布已经被取消,攻击者要求索尼影业高管抹去电影的所有痕迹,以防将来泄密。预计奥巴马总统将在今天晚些时候处理此事。 约翰逊的完整声明如下: The cyber attack agai...

- 发布于 2021-04-28 10:26

- 阅读 ( 165 )

五个小贴士可能会在刀伤中救你的命

...和撞击武器的自卫。如果你遇到过持刀或任何带刃武器的攻击者,他建议你这样做:Stay mobile. Distance is your best ally against any contact weapon, so use your footwork to stay as far away as possible. Run if you can.Place barriers between you and the attacker. A barri...

- 发布于 2021-05-17 12:02

- 阅读 ( 154 )

老鼠恶意软件是如何利用电报来逃避检测的

...件程序的通信通道。事实证明,Telegram的一些功能可以被攻击者用来与他们的恶意软件进行通信,比通过基于web的工具更容易。现在,他们可以通过一个方便的电报聊天机器人来搞乱被感染的电脑。 什么是毒液,它是怎么起作用...

- 发布于 2021-07-14 19:01

- 阅读 ( 188 )

什么是攻击向量?(an attack vector?)

... 开发人员还试图提前考虑如何将开发中的产品用作攻击载体。例如,设计一个新的即时消息程序的程序员可能会考虑如何对用户进行身份验证,以允许人们确认身份,或者可能会建立一个危险的已...

- 发布于 2021-12-11 10:51

- 阅读 ( 170 )

什么是保护地球不受小行星撞击的最佳方法是什么?(the best way to defend the earth from an asteroid impact?)

...的可能性只有1/1000,但概率足够高,科学家已经开始研究如何在我们发现麻烦的小行星正向我们飞来时将它们转向。 ...

- 发布于 2022-02-09 11:51

- 阅读 ( 79 )