什么是ip欺骗?(ip spoofing?)

Internet协议(IP)地址是计算机在Internet上的地址。IP欺骗允许计算机用户屏蔽其IP或使其看起来与实际情况不同。IP欺骗通常用于做两件事之一;隐藏被骗计算机的身份或使被骗计算机看起来与实际情况不同。虽然有正当理由欺骗自己的系统,但在大多数情况下,IP欺骗被用来掩盖非法或不道德的做法。

为了理解什么是IP欺骗以及它是如何工作的,有必要了解一些Internet协议地址。就像家庭地址告诉房子的确切位置一样,IP地址告诉计算机的位置。每台计算机都有一个IP,通常由其Internet服务提供商(ISP)分配给它们。这个IP地址允许您的计算机信息在连接到系统的数百万台其他机器中找到您。

通过Internet发送的信息包包含发送方的地址及其目标地址。从IP地址,可以找到发行ISP。大多数ISP在基于位置的块中分配IP地址。某个地理区域内的每个人都有相似的IP地址。因此,很容易跟踪连接到系统的任何IP地址的基本位置。

如果有人参与IP欺骗,则数据包中的发送方地址丢失或更改。当连接的系统试图找出信息的来源时,他们得到了错误的信息,或者根本没有。这一结果类似于在电话上阻止来电识别(ID)。

IP欺骗通常用于发起基于Internet的攻击和获得对计算机系统的未经授权访问的两件事之一。最常见的攻击类型是拒绝服务(DoS)攻击。在DoS攻击中,攻击计算机在目标服务器上发送尽可能多的信息,试图使其过载。发送的信息包包含随机的、通常无法理解的数据,发送地址是随机生成的或完全删除的。

当未经授权访问系统时,假脱机程序会将其地址更改为可信计算机的地址。如果两台计算机设计为相互信任,例如,不同政府部门的计算机,则它们不需要密码或安全性来交换信息。通过模仿欺骗者的IP地址,使其计算机看起来像是第一个部门的计算机,从而更容易访问其他部门的信息。

- 发表于 2022-09-25 10:53

- 阅读 ( 44 )

- 分类:互联网计算机

你可能感兴趣的文章

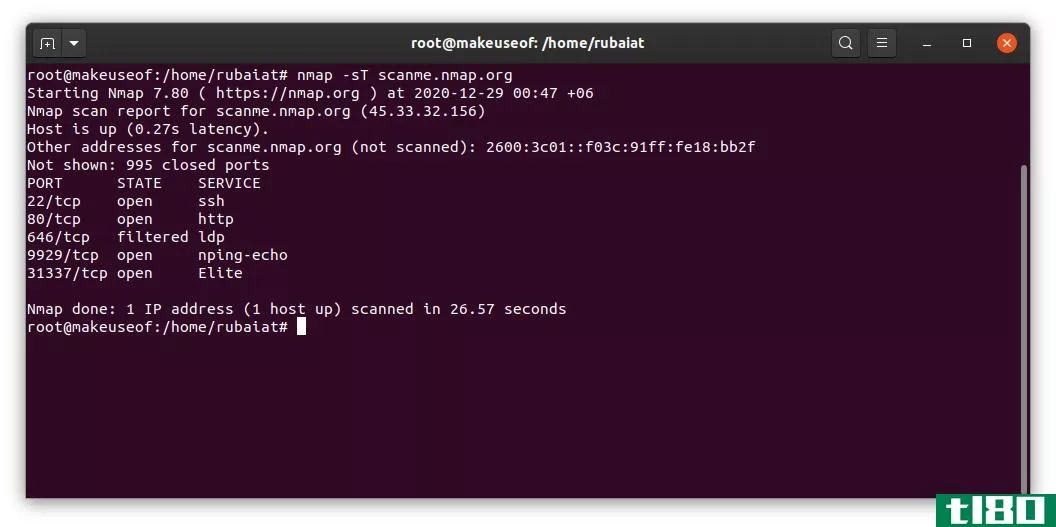

初学者的nmap:获得端口扫描的实践经验

... 您可以使用-S选项来欺骗您的IP地址。不过,您需要使用-e选项来欺骗源地址。它采用接口名称作为参数。你也可以伪造MAC地址。 ...

- 发布于 2021-03-28 11:48

- 阅读 ( 187 )

什么是端口转发?你需要知道的一切

... 在这里,我们将解释这些端口是什么,为什么需要转发,以及如何在典型路由器上设置端口转发。 ...

- 发布于 2021-03-31 08:18

- 阅读 ( 843 )

如何通过链接跟踪某人的ip(和位置)

...他们在美国,是吗?我们用链接追踪他们的IP地址。 这没什么特别的,当有人在线访问资源时,服务器会看到他们唯一的IP地址。而且IP地址与大致的地理区域有关。但是流行的web服务通常不会向您显示此人的IP地址,尽管如果您...

- 发布于 2021-04-03 16:13

- 阅读 ( 311 )

bittorrent起诉他人侵犯ip

...ing利用这些网站以及承诺访问音乐和电视节目的广告,“欺骗美国消费者注册会员资格和其他‘服务’,这些服务无法为这些用户带来任何实实在在的利益”——把他们的钱白白拿走,然后把他们送到Hulu。 很多人会...

- 发布于 2021-04-22 09:40

- 阅读 ( 132 )

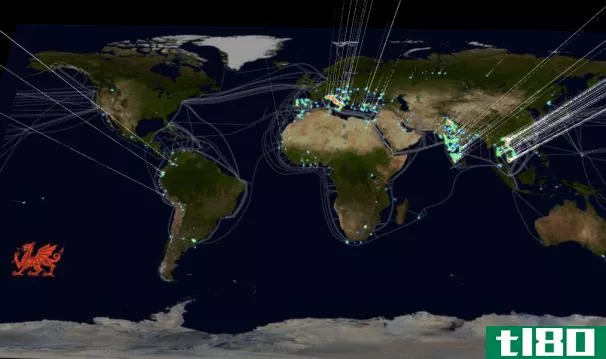

两个伦敦ip地址已经破坏了30多万台电脑

...络误导来自受害者的网络流量。目前还没有证据显示存在欺骗活动,但该团队仍在调查。”“到目前为止,我们所看到的有点神秘,”Cymru的研究人员stevesantorelli说更奇怪的是,这一切似乎都是由位于伦敦的两个IP地址协调的,...

- 发布于 2021-04-25 11:39

- 阅读 ( 91 )

垃圾邮件发送者如何欺骗你的电子邮件地址(以及如何保护你自己)

...,欺骗真实的电子邮件地址是出人意料的容易,这也是为什么网络钓鱼是这样一个问题的一部分。系统工程师、志向远大的CISSP和tl80读者Matthew向我们介绍了它的工作原理,但也让我们大吃一惊的是,他们从其他tl80作者的电子邮...

- 发布于 2021-05-21 08:02

- 阅读 ( 165 )

我怎么才能知道为什么我的电子邮件帐户刚刚垃圾邮件我的朋友和家人?

...情况下,它的存在让你想知道它的目标是谁,它的目标是什么。也许更重要的是,当一个朋友告诉你他们从你的电子邮件地址收到垃圾邮件时,这是一个恼人的惊喜。让我们来看看如何追踪垃圾邮件的来源,以及如何处理这些信...

- 发布于 2021-05-27 05:45

- 阅读 ( 145 )