沙256(sha 256)和沙1(sha 1)的区别

有许多不同类型的密码算法,最常见的两种是SHA 256和SHA 1。尽管它们有着相似的名字,但这些算法有一些关键的区别。在这篇博客文章中,我们将仔细研究这些差异,并探讨它们如何影响安全性。敬请期待!

什么是沙256(sha 256)?

SHA-256是美国国家安全局开发的安全哈希算法的详细含义。该算法于2001年首次在FIPS PUB 180-2中发布,此后被包括在许多安全协议和标准中,最著名的是SSL/TLS和IPSec。SHA-256被认为比其前身SHA-1更安全,因为它不易受到碰撞攻击。该算法生成256位的摘要(也称为哈希值)。这使得攻击者更难在未被检测到的情况下修改数据,因为对输入的任何更改都会导致对输出的更改。因此,SHA-256通常用于数字签名和文件完整性验证。

什么是沙1(sha 1)?

SHA-1是由美国国家安全局设计并由美国联邦信息处理标准发布的加密哈希函数。SHA-1生成一个160位(20字节)的哈希值,称为消息摘要。消息摘要通常表示为十六进制数,长度为40位。SHA-1不再被认为是针对资金充足的对手的安全算法,互联网工程任务组(IETF)已经弃用它,转而支持SHA-256等新算法。安全哈希算法1的缩写SHA-1是作为美国联邦政府顶层项目的一部分开发的。该算法由密码学家Bruce Schneier及其同事开发,他们当时正在为Counterpane Internet Security工作。它于1995年在FIPS PUB 180-4中发布,并包含在大量互联网标准中,最著名的是SSL/TLS安全证书。该算法还被用于其他应用,如数字签名和文件完整性验证。尽管SHA-1被广泛采用,但其已知的缺点在理论上会导致冲突,即两个不同的输入产生相同的哈希值。2005年发现了一个MD5冲突的例子,

沙256(sha 256)和沙1(sha 1)的区别

SHA-256和SHA-1都是加密哈希函数。SHA-1较旧,由美国政府开发。自那以后,人们发现它很容易受到攻击,这导致它被弃用,转而支持SHA-2。SHA-256是SHA-2哈希函数家族的成员之一。它类似于SHA-1,但明显更安全。这两种算法都生成160位消息摘要,但SHA-256使用更大的消息块大小,并以不同的方式排列消息块。因此,SHA-256比SHA-1更能抵抗冲突攻击。出于这些原因,SHA-256是加密应用程序的首选哈希函数。

结论

SHA-256和SHA-1都是加密哈希函数,但它们使用不同的算法。SHA-256是最新的功能,被认为比SHA-1更安全。如果需要确保数据的安全性,应使用使用SHA-256算法的函数。

- 发表于 2023-01-23 00:04

- 阅读 ( 11 )

- 分类:软件技术

你可能感兴趣的文章

陀螺(gyro)和沙威玛(shawarma)的区别

陀螺(gyro)和沙威玛(shawarma)的区别 Gyro和shawarma(或shawarma)都是指腌制的肉,在非常高的温度下缓慢地吐痰烘烤,使肉可以在自己的果汁中烹调。这两种食物都来源于土耳其烤肉串,一般都放在一个扁平面包上或直接放在盘子...

- 发布于 2020-10-24 02:49

- 阅读 ( 1399 )

你的密码管理器安全吗?比较了5项服务

...业界最强大的安全功能。例如,它在密码上使用PBKDF2-SHA256轮的单向咸哈希,从而使暴力攻击几乎不可能。您的密码本身永远不会发送到LastPass;哈希验证您是谁,而解密密钥(它永远不会离开您的计算机)提供对您的保险库的访...

- 发布于 2021-03-13 11:59

- 阅读 ( 278 )

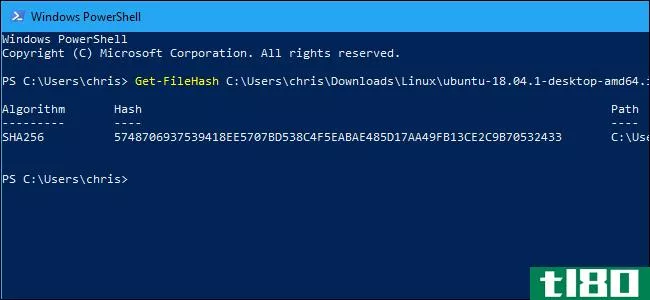

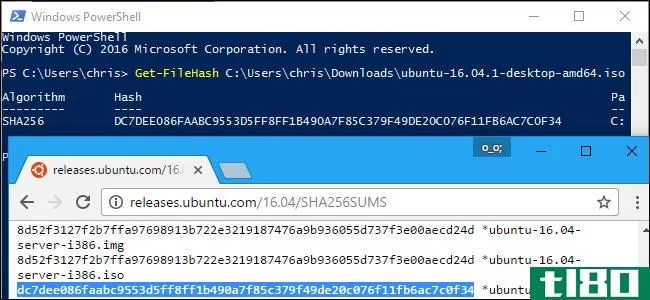

6个免费的哈希检查程序来检查任何文件的完整性

...,并且易于使用。PowerShell文件哈希检查函数支持SHA1、SHA256、SHA384、SHA512、MACTripleDES、MD5和RIPEMD160。 ...

- 发布于 2021-03-19 07:54

- 阅读 ( 368 )

什么是校验和(为什么要在意)?

...需要知道原始文件的校验和。 md5、sha-1和sha-256和有什么区别? 校验和是确保文件没有错误的有用方法。如果由于下载问题或硬盘驱动器问题而发生随机错误,那么产生的校验和将不同,即使只是一个很小的错误。 然而,这些加...

- 发布于 2021-04-05 00:34

- 阅读 ( 225 )

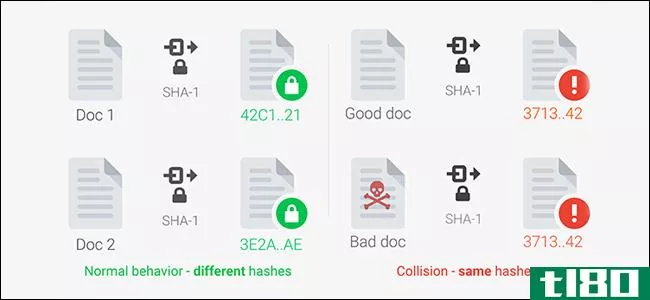

什么东西碎了?sha-1碰撞攻击,解释道

...。如果您使用校验和来比较文件,那么应该使用SHA-2(SHA-256)或SHA-3,而不是SHA-1或MD5。同样,如果您是一名开发人员,请务必使用更现代的哈希算法,如SHA-2、SHA-3或bcrypt。如果你担心sharthed被用来给两个不同的文件提供相同的...

- 发布于 2021-04-08 06:40

- 阅读 ( 164 )

什么是md5、sha-1和sha-256哈希,如何检查它们?

有时你会看到MD5、SHA-1或SHA-256散列显示在你的互联网旅行下载,但不知道他们是什么。这些看似随机的文本字符串允许您验证下载的文件是否已损坏或被篡改。您可以使用Windows、macOS和Linux中内置的命令来实现这一点。 散列如...

- 发布于 2021-04-08 07:37

- 阅读 ( 340 )

如何验证linuxiso的校验和并确认它没有被篡改

...是最受欢迎的。然而,现代Linux发行版现在更经常使用SHA-256和,因为SHA-256更能抵抗理论上的攻击。我们将在这里主要讨论SHA-256和,尽管类似的过程也适用于MD5和。一些Linux发行版也可能提供SHA-1总数,尽管这更不常见。 类似地...

- 发布于 2021-04-09 20:17

- 阅读 ( 216 )

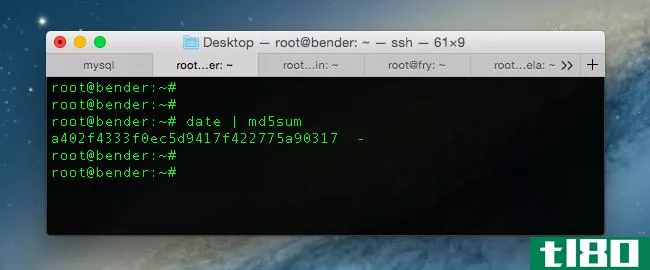

从linux命令行生成随机密码的10种方法

...散列日期,运行base64,然后输出前32个字符。 date +%s | sha256sum | base64 | head -c 32 ; echo 这个方法使用了内置的/dev/uradom特性,并且只过滤掉通常在密码中使用的字符。然后输出前32位。 < /dev/urandom tr -dc _A-Z-a-z-0-9 | head -c${1:-32};ech...

- 发布于 2021-04-11 02:37

- 阅读 ( 178 )

英国脱欧协议要求dna配置文件使用一款已有20年历史的电子邮件应用程序

... signing, the encryption algorithm AES (Advanced Encryption Standard) with 256 bit key length and RSA with 1,024 bit key length shall be applied for symmetric and asymmetric encryption respectively, the hash algorithm SHA-1 shall be applied. s/MIME functionality is built into the vast majority of mo...

- 发布于 2021-04-17 05:18

- 阅读 ( 149 )

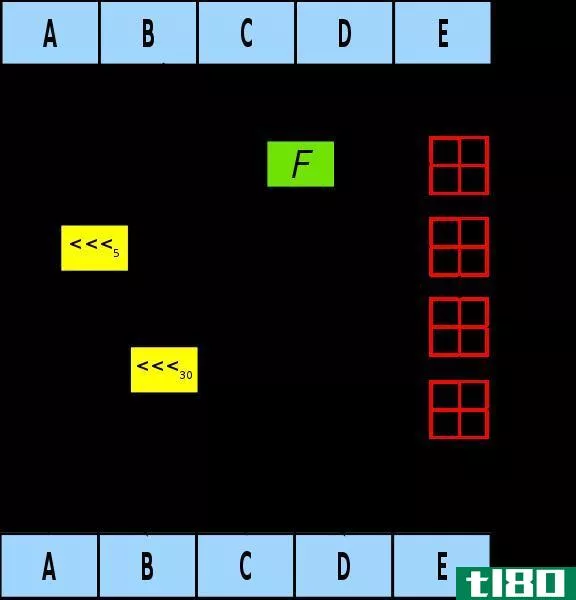

谷歌刚刚破解了网络加密的一个组成部分(但别担心)

... 谷歌为什么这么做? 简而言之,他们想赢得辩论。投放沙一号需要整个行业的大量时间和精力,并不是每个人都急于这么做。其结果是围绕着如何快速切换而展开的一场争论——谷歌的Chrome安全团队为更快的过渡提供了最响亮...

- 发布于 2021-05-10 01:30

- 阅读 ( 205 )