如何保护您的智能扬声器免受激光攻击

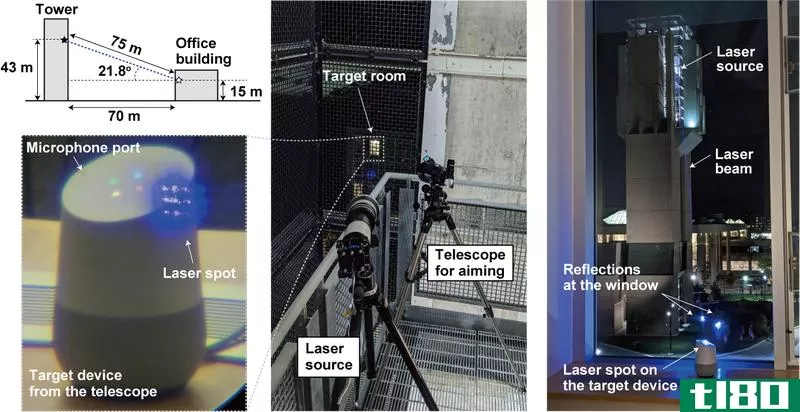

我喜欢一个很好的科学谜团,比如量子怪诞,暗物质和暗能量,奇怪的引力行为,甚至为什么智能扬声器对光波的反应就像声音一样。最近,东京电子通信大学(universityofelectrocommunicationtokyo)和密歇根大学(universityofmichigan)的研究人员发表了一篇论文,他们用激光远程控制智能扬声器、**和**,虽然这是一个迷人的发现,目前还没有机械的解释,但它也是使用智能设备的另一个弱点。

使用灯光命令控制智能设备

研究人员使用激光和红外信号来激活微机电系统(MEMs),并在没有声音的情况下执行命令。MEMs是一种微型元件,存在于亚马逊回声(Amazon Echo)、谷歌主页(googlehome)和Facebook门户网站等智能扬声器以及**、平板电脑和智能家电中。该小组能够在360英尺远的地方,从不同的角度和高度执行基于光的命令。它甚至可以透过玻璃窗工作。

扬声器对灯光的反应犹如基于声音的声波,这引起了严重的安全问题,特别是因为这些设备中的大多数不需要用户验证才能使用,至少在默认情况下不需要。一个精明的黑客,如果安装得当,可能会劫持你的智能家庭网络,甚至可以使用诸如激光指针等易于访问的设备访问其他远程同步设备。

好消息是,目前,轻指挥攻击很难有效地撤出。它们也有风险,因为最容易访问的硬件设置使用可见激光,而且智能设备可以听到所有命令的响应,而不管它们是通过光还是声音启动,这两个命令都会立即在家中任何人注意到。此外,没有人确切地知道为什么,或者如何可能,其中任何一个是可能的,研究人员对使这种攻击的物理感到困惑;他们只是证明光命令在理想的场景中工作,尽管研究人员还期望一旦发现和理解这些机制,将开发出更有效的方法。

防止轻命令黑客攻击

不管轻命令攻击是否变得更加复杂,现在黑客已经被演示和复制,我们知道有人可能尝试使用轻命令来控制你的智能家居设备,当你拥有一个聪明的说话者,就像陌生人监听你的谈话或者记录敏感信息一样,这又增加了一个需要考虑的风险。幸运的是,有一些简单的预防措施可以帮助您免受假想的轻型命令攻击:

- 不使用时禁用设备:最简单的解决方案是在不使用智能设备时关闭和/或拔掉它们;黑客不能利用未通电的设备进行攻击。

- 让它们远离视线:光命令攻击需要精确的视线才能工作,因此,请将语音控制的智能设备远离窗户和其他物体,特别是在不使用时和不想(或不能)拔下设备的时候。如果你特别关注这些黑客行为,那么定期移动你的智能设备也可能是值得的。

- 尽可能加强安全设置:另一种预防措施是在每个设备上设置尽可能高的安全措施。在可用的情况下设置PIN和其他用户身份验证要求。这样做对于每个设备都是不同的,但是您应该能够通过快速的互联网搜索或者通过查阅设备附带的任何用户手册来了解具体操作方法。

- 发表于 2021-05-13 11:16

- 阅读 ( 127 )

- 分类:IT

你可能感兴趣的文章

8个小玩意,让您在旅途中更好地保护您的家

...相机附带了一些非常不错的功能,比如夜视仪、麦克风、扬声器和一个用于查看和保存视频的应用程序。 ...

- 发布于 2021-03-17 08:36

- 阅读 ( 281 )

你的sim卡被黑客攻击的两种方式(以及如何保护它)

...我们将向您展示黑客使用SIM卡访问设备的一些方法,以及如何保护SIM卡安全的建议。 ...

- 发布于 2021-03-18 01:51

- 阅读 ( 637 )

如何保护自己免受不道德或非法的间谍活动

...。 在前仪表板下面。 门内扬声器。 屋顶的顶部。 在后扬声器内部。 在后仪表板织物下面。 后第三制动灯内部。 后塑料保险...

- 发布于 2021-03-18 18:02

- 阅读 ( 217 )

3安卓运动传感器安全隐患及安全防范措施

...示了一个可怕的漏洞。这个名为Spearphone的攻击能够捕获扬声器数据。因此,当你的**在附近时,它可能会窃听你的对话。它利用运动传感器的加速计来测量加速度和设备的倾斜或旋转。像谷歌地图这样的定位应用程序使用加速度...

- 发布于 2021-03-19 21:21

- 阅读 ( 175 )

关于勒索软件的危险你必须知道的5件事

...电脑的数据,你的电脑将简单地引导到一个屏幕,告诉你如何进行比特币支付,以重新控制你的电脑。 ...

- 发布于 2021-03-25 05:26

- 阅读 ( 214 )

密码管理器如何保护您免受网络钓鱼欺诈

...替网站试图“仿冒”你的密码。 什么是网络钓鱼,它是如何工作的(phishing, and how does it work)? 网络钓鱼的目的是欺骗你把你的密码或其他信息给冒名顶替者。 例如,假设你收到一封声称来自银行的电子邮件。邮件上说你的帐...

- 发布于 2021-04-02 20:25

- 阅读 ( 200 )

如何保护bitlocker加密文件免受攻击者攻击

...,这种设备加密技术比完整的BitLocker更为有限。 攻击者如何利用此漏洞:不需要利用漏洞!如果您的Windows Home PC未加密,攻击者可以删除硬盘驱动器或启动PC上的其他操作系统来访问您的文件。 解决方案:支付99美元升级到Window...

- 发布于 2021-04-03 18:41

- 阅读 ( 200 )