如果您的孩子正在进行黑客攻击,请立即执行4项操作

十年前出生的孩子比他们的父母拥有更多的科技能力。这种错误的技术技能感导致许多孩子用恶意软件感染父母的家用电脑和设备。

除非父母在科技领域有工作,否则他们的孩子对科技的理解远远超过他们自己。这在很多方面都是危险的。

那么你能做些什么呢?

家长:收回控制权

许多家长可能知道在孩子使用的电脑或移动设备上安装家长监控软件的必要性。

不幸的是,这样做通常并不有效,因为任何对基本黑客工具有基本了解的人都可以绕过家长监控软件。

有更有效的方法来控制你的孩子在网上做什么,你不需要计算机科学博士学位就可以做到。

遵循这个简单的指南将使您能够重新控制家庭网络中发生的事情。

抚养孩子的危险

“匿名”等黑客运动的兴起,以及无数颂扬计算机黑客的电影和电视节目,使得“黑客”在儿童和青少年中流行起来。对于那些在iPad上接受过护理的孩子来说,这一点尤其正确。

现实是,你不需要高级编码技能或计算机科学的大学学位就可以进入黑客的阴暗世界。

华盛顿温哥华20岁的肯尼斯·柯林·舒奇曼就是一个例子,他负责开发一个大规模僵尸网络,入侵了全球50多万台互联网路由器。

联邦调查人员追踪到了这起袭击事件,他们称之为“黑客业余爱好者”,称之为“Nexus Zeta”,这是黑客论坛上经常出现的一张海报。他们认为他是个业余爱好者,因为他在那些论坛上缺乏黑客知识。

然而,Schuchman利用现有的黑客代码和工具构建了一个恶意僵尸网络,联邦调查人员只在更复杂的黑客组织中看到过类似的情况。

如果你不认为你的初出茅庐的黑客会遇到这样的麻烦,想想舒克曼是一个失业的,20岁的残疾老人和他父亲住在一起。他没有受过正规的计算机培训,也没有购买先进计算机系统的资源。他在卧室外工作,在黑客论坛上闲逛,使用基本的黑客工具和代码。

舒奇曼现在面临联邦指控,可能还要坐牢。

你孩子的黑客行为对你的影响

我的家人经常向我寻求技术建议。在一个案例中,家里的一位母亲联系了她的iPhone、短信,甚至她的银行账户被黑客入侵。

她说她怀疑她的一个或多个孩子对“黑客”感兴趣。这一事实为许多原因敲响了警钟。

如果您的孩子被黑客攻击,您的计算机和设备可能会受到以下方式的危害。

盗版或免费软件(特洛伊木马)

让孩子对黑客感兴趣会增加感染特洛伊木马应用程序的几率。

特洛伊木马是一种伪装成看似无辜的应用程序的应用程序。这可能是一个简单的黑客工具,也可能是从黑暗网络下载的盗版电影或游戏。

这是一种危险的感染,因为它可以在计算机上创建后门、修改文件或窃取敏感信息。

而且,您不需要将敏感信息存储在计算机上就可以访问它。当您在银行或信用卡网站上键入密码时,特洛伊木马可以使用键盘记录工具跟踪您的击键。

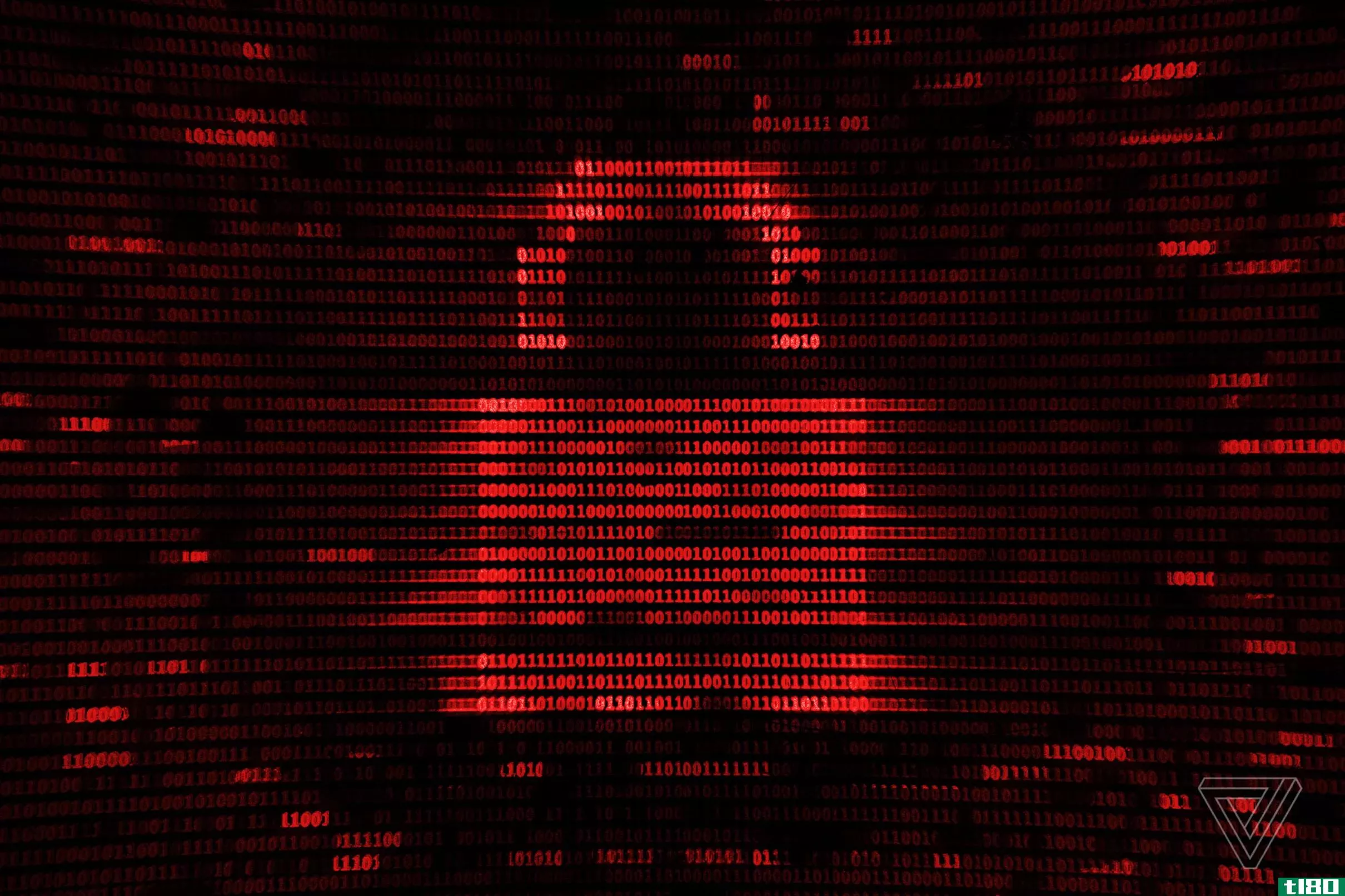

黑网

相信自己是“黑客”的孩子往往是第一个潜入黑暗网络的人。在大多数情况下,这涉及到使用Tor网络下载盗版音乐、电影等。

不幸的是,如果使用错误的方式,它也可能会传播恶意软件或其他病毒。

如果您正在访问位于Tor网络本身内的服务器,则只要下载的文件本身不受感染,就相对安全。

当Tor网络用于访问常规互联网时,危险就来了。”“出口节点”是Tor流量汇集到web的服务器,过去有一些不择手段的出口节点威胁流量安全的例子。

退出节点可以尝试:

- 窃取密码

- 将恶意代码注入可信下载

- 窃取个人信息

对于孩子们来说,使用Tor网络只是感觉像黑客的一个方面。不幸的是,他们可能无法完全理解诸如退出节点或注入恶意代码之类的后果。

如果您的孩子正在使用Tor网络使用非加密渠道访问您的任何帐户(如您的Apple ID或Facebook帐户),那么您自己的帐户可能会受到威胁。

如何收回控制权(针对家长)

如果您发现您的孩子正在积极地进行黑客攻击,您需要立即采取一些步骤来清理您的设备并保护您的网络。

1.锁定路由器

作为父母,你需要做的第一件事就是控制互联网。这意味着在互联网进入你家的源头控制路由器。

在您自己的电脑上,打开CMD提示符并键入:ipconfig。

现在,打开web浏览器并在URL字段中键入该IP地址。

您将看到一个登录屏幕。登录ID通常为“admin”。如果你不知道密码,那么你很可能在没有任何安全保护的情况下让路由器完全打开了。不幸的是,这是太多人常犯的错误。如果您可以在不输入任何密码的情况下登录,则情况就是这样。

确保设置一个无人能猜到的管理员密码。

当您第一次登录路由器时,您可能会看到防火墙被禁用,或设置为低安全性。你也应该在你的网络上寻找你不认识的任何不寻常的设备。

与您的孩子一起查看他们正在使用的设备,并记住智能家居设备也将在此处列出。

最好选择一个安全级别,阻止孩子们用来下载盗版内容(如BitTorrent)的危险点对点应用。

您的路由器还可能有一个“家长控制”区域,您可以严格限制对特定网站或包含关键字的网站的访问。您还可以只允许从特定设备访问路由器,而不允许从其他设备访问路由器。

最重要的是,一旦你更新你的路由器密码,不要提供给你的孩子。

他们可能已经能够绕过电脑或智能**上的家长控制,但他们将无法绕过您的路由器安全,除非您使用了易于猜测的短密码。

有关更多信息,请参阅我们的路由器安全指南。

2.锁定装置

如今,大多数主要的无线服务提供商都能为家长提供保护措施和其他控制措施,帮助孩子们访问互联网。

通过此类服务,您可以执行以下操作:

- GPS定位跟踪

- 限制屏幕时间

- 内容过滤

- 控制可以安装哪些应用程序

请记住,那些对黑客感兴趣的足智多谋的孩子很可能会尝试越狱或根除他们的安卓系统,这样他们就可以随心所欲了。您可以在这些**上安装应用程序,以检查它们是否已被泄露。至少每月检查一次。

3.重置计算机和移动设备

不幸的是,如果你的孩子一直在你的网络上积极下载和运行黑客工具,或者下载盗版内容,最安全的方法就是重新开始。

如果怀疑网络上的任何设备已被感染,这一点尤为重要。

这并不容易,但它是最好的保险,你的家庭将是所有特洛伊木马和其他恶意软件的清洁。

在执行这些步骤之前,请确保将重要的文档、文件、图像和视频备份到外部硬盘驱动器之类的设备上。

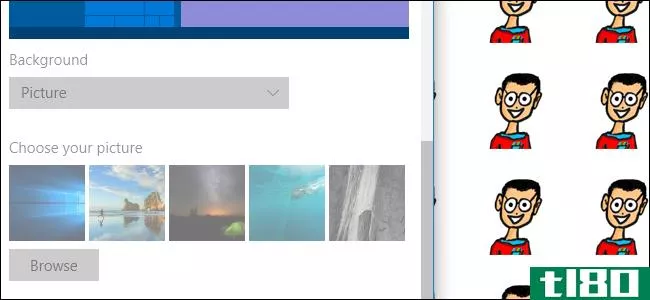

- 将所有Windows计算机还原为出厂默认值

- 将所有Mac计算机恢复为出厂默认值

- 在设置、备份和重置下重置所有Android智能**

- 重置所有iPhone或iPad设备

虽然这看起来像是用大锤杀死苍蝇,但这是必要的。

根据经验,我可以向您保证,很难知道是哪个设备泄露了您的银行凭证或信用卡帐户。清理所有设备是从你的生活中永远根除一个特别坚决的黑客的唯一方法。

4.重置所有密码

一旦你的路由器被锁定,家庭设备活动被控制,并且你的所有设备都是干净的,是时候重置你的所有帐户密码了。

您只能在清理后执行此步骤。如果任何键盘记录软件在清理之前在任何设备上运行,黑客只会重新获取新密码。

列出您使用的所有帐户,包括存储了您的信用卡或银行信息的帐户。

一些例子可能包括:

- 苹果支付还是谷歌支付

- 贝宝

- 你的苹果ID

- 所有社交媒体帐户

- 所有电子邮件帐户(尤其是用于密码重置确认的帐户)

- 银行账户

- 信用卡帐户

- Netflix、YouTube和亚马逊等媒体账户

一旦你完成了所有密码重置,你的整个家庭都应该被根除感染。

其他安全和安保提示

保持家庭免受黑客威胁的唯一方法是遵守一套严格的安全协议。让你的孩子对这些规则负责。

作为一个家庭,保护自己最重要的方法是:

- 不要在家庭**享密码

- 保留个人帐户,如苹果ID或电子邮件帐户

- 避免将信用卡详细信息存入孩子使用的游戏帐户(如PlayStation网络)

- 如果可能的话,不要在家里的大人和小孩之间共享电脑或智能设备

如果你的孩子违反了这些规定,拿走他们的设备,表明你是认真的。

和你的孩子谈谈危险

虽然这些措施看起来很戏剧性,但恶意软件或特洛伊木马软件导致身份被盗和银行账户被抢的影响要大得多。

不要等到你成为受害者。和你的孩子谈谈当他们从点对点网络下载受感染的盗版内容,或者使用不可信的黑客工具时会发生什么。

将孩子对黑客的兴趣转化为对计算机和技术的生产性兴趣。鼓励他们对计算机安全和密码学感兴趣,但要确保他们了解黑客行为的固有危险。并确保他们了解下载盗版游戏、电影和其他内容的危险。

图片来源:marcinmaslowski/Depositphotos

Subscribe to our newsletter

Join our newsletter for tech tips, reviews, free ebooks, and exclusive deals!

Click here to subscribe

- 发表于 2021-08-05 19:31

- 阅读 ( 235 )

- 分类:互联网

你可能感兴趣的文章

全球勒索软件攻击和如何保护您的数据

... 如果请求实时返回(即接受请求),恶意软件不会感染机器。不幸的是,这对任何已经感染的人都没有帮助。MalwareTechBlog背后的安全研究人员注册了这个地址,通过他们的...

- 发布于 2021-03-14 17:26

- 阅读 ( 214 )

你是不是无意中怂恿你的孩子去黑客?

...明白自己在做什么”来结束前一句话,但这是不公平的。如果他们有技术头脑去追踪并为Blackshade这样的高级恶意软件买单,那么唯一的误解可能就是首先部署这样一个工具的危险。我离题了。 ...

- 发布于 2021-03-16 09:16

- 阅读 ( 211 )

黑客侵入你银行账户的5种方法

...出一个窗口,看起来与你刚刚启动的应用程序一模一样。如果这是做得足够顺利,用户不会注意到交换,并将其详细信息输入到假登录页面。这些细节随后上传到恶意软件作者。 ...

- 发布于 2021-03-18 07:54

- 阅读 ( 344 )

什么是密码喷雾,如何使用它来对付你?

... 如果一个“正常”的黑客攻击涉及到在几个帐户上尝试许多不同的密码,那么喷洒密码则是相反的。黑客可以访问许多不同的帐户名,并试图只用几个密码就可以进入这些...

- 发布于 2021-03-20 03:09

- 阅读 ( 288 )

黑客绕过指纹扫描仪的5种方法(如何保护自己)

... 如果黑客掌握了你的指纹图像,他们就掌握了进入你扫描仪的钥匙。人们可以更改密码,但指纹终身不变。这种永久性使它们成为黑客们想要通过指纹扫描仪的一个有价值...

- 发布于 2021-03-21 09:16

- 阅读 ( 213 )

苹果新的沙盒安全功能保护你免受恶意imessages的攻击

...请进入“设置”>“常规”>“软件更新”。如果您看到消息说有可用的更新,请点击“立即安装”。设备必须**电源并连接到Wi-Fi。 ...

- 发布于 2021-03-27 02:59

- 阅读 ( 235 )

你的手机被窃听了吗?下一步该怎么办

...你**的可能性有多大?你怎么知道你的**是否被窃听了?如果你认为你的iPhone或Android设备可能已经被黑客入侵,下面是你应该寻找的迹象,以及在这种情况下应该采取的行动。 ...

- 发布于 2021-03-27 04:55

- 阅读 ( 267 )

您应该了解的8种网络钓鱼攻击

... 他们有时会告诉你,你中了奖,或者如果你不输入你的信息,你将继续收取每小时一个特定的服务。一般来说,你应该避免回复那些你不认识的数字。另外,避免点击你从短信中得到的链接,特别是如果你不...

- 发布于 2021-03-29 18:42

- 阅读 ( 187 )

![如何阻止黑客勒索你的mac或iphone[更新]](https://img.tl80.cn/2023/11/26/9f8151910446a9c28b0bf2e3d19003a1-0.webp)