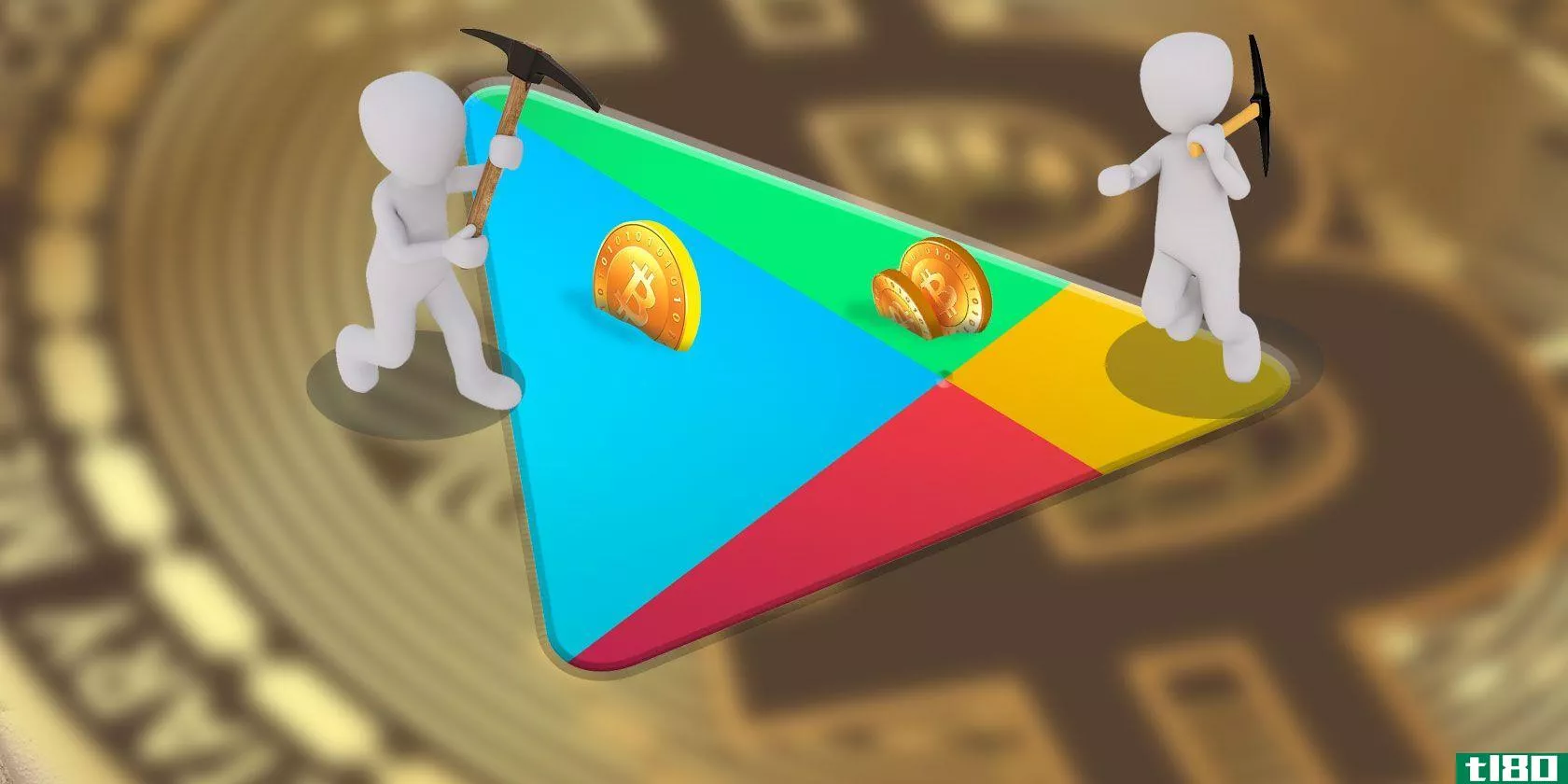

googleplay上的cryptojackers:如何避免成为这个恶意软件的受害者

卡巴斯基的安全研究人员在googleplay商店中发现了各种应用程序和游戏,它们有一个秘密功能:它们使用Android设备的处理器来挖掘加密货币。

担心你的**最近的减速可能是因为它变旧了?好吧,保持升级:它可以归结为安卓加密。这是怎么回事,你能做些什么来阻止它。

android上的加密挖掘恶意软件

2018年4月,卡巴斯基透露,它在谷歌Play上发现了一个加密挖掘活动,并将细节告知谷歌。简言之,这意味着大量的应用程序和游戏被加密窃取了用户。这是使用他们的**或平板电脑的CPU来挖掘加密货币,通常是Monero。

为了进一步了解这件事,我和弗朗西斯·迪尼亚谈过。作为OpenVPN(专注于安全的开源VPN协议)的首席执行官和联合创始人,Dinha是受人尊敬的网络安全代言人。

他在描述一场活跃的加密盗取活动(Dinha也将其称为“驾车采矿”)时解释说,矿工们“正在秘密嵌入主要是游戏和体育流媒体应用程序[…],目标是数百万Android设备用户。”还有消息称,其他应用程序隐藏了加密盗取脚本,包括一些声称提供VPN功能的。

这些加密盗取活动背后的骗子使用了几种方法。Dinha告诉我,“一些现成的Monero采矿工具已经开始流通,其中之一就是Coinhive。这些工具通过在应用程序中或普通网站上隐藏一个Coinhive JavaScript miner来完成加密劫持。”

当JavaScript代码运行时,它会利用Android设备的CPU为应用程序开发人员挖掘Monero。

注意:即使是网站也可以在你不知情的情况下运行Coinhive。我们以前看过使用CPU进行加密货币挖掘的网站。

android用户的密码窃取风险

正如Dinha指出的,“这些应用程序似乎具有合法的功能,但真正的目标是提供CPU能力来挖掘一种名为Monero的加密货币。”将这些应用程序列在Google Play上似乎是基于生成按照描述运行的应用程序,并在应用程序中隐藏加密盗取代码。

令人担忧的是,googleplay的检查不够深入,无法发现加密矿工。我们已经看到了模仿软件是如何通过筛选过程的。

在你的智能**上安装这种软件对系统的稳定性有点危险。它还可能缩短设备的使用寿命。”耗尽设备CPU可能会导致超慢的功能长期过热最终可能损坏设备。”

很难判断你安装的应用程序或游戏中是否隐藏了一个加密盗取矿工。但是,在某些情况下,您可以判断您的设备是否受到了骗子的加密欺骗。**可能会变慢,网络浏览器可能会打开弹出窗口。

然而,Dinha并不确信发现加密劫持很容易:

"Some of these malicious programs are quite advanced and are able to monitor CPU usage and even the temperature of the device to avoid causing the user to suspect the app."

你怎么能阻止隐藏的隐秘矿工?

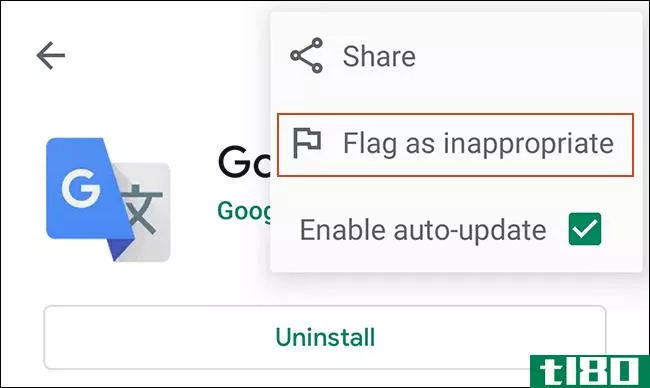

尽管谷歌已经解决了这个问题,并开始从Play Store中删除可疑的应用程序,但其他应用程序(可能是其他骗子)完全有可能重蹈覆辙。

Francis Dinha为我们提供了三条防范此恶意软件的基本规则:

- 对免费申请要小心。

- 不要安装来自不可信来源的应用程序。

- 保持设备更新。

它是值得检查您的设备CPU的性能,无论采取任何步骤的骗子隐藏活动。Dinha建议用户“转到任务管理器设置,检查设备CPU性能是否异常高。如果是[…]关闭或关闭正在运行的应用程序。如果性能没有变化。。。怀疑是恶意软件。”

我们应该强调这一点。使用Android设备挖掘加密货币会对**造成相当大的损害。有些**可能完全不合适,在启动挖掘脚本时会锁定。其他人可能会管理额外的负载,但运行比平常更热。

根据经验法则,你的智能**不应该一直热着。这就是为什么智能**摄像头在热天处于视频模式时会关闭。基本上,热**是一个问题!

注意电池的使用!

如果您怀疑加密劫持,或者只是想检查一下,还可以采取其他步骤。Android使得确定特定应用程序的电池使用量变得简单,这可以为你提供线索。不过,不要使用那些声称能提升电池电量的应用程序,因为它们大多没用,甚至可能会在你的**上挖掘Monero。

同时,在安装应用程序之前,您应该始终对开发人员的声誉充满信心。大牌开发者,以及那些拥有强大应用历史的开发者,应该是值得信赖的。没有名字的开发者更可能潜入他们的应用程序。

最后,考虑一个移动安全工具。它们可以探测矿工,包括那些不会让你的**过热的鬼鬼祟祟的矿工。

安卓加密劫持:别被劫持!

加密劫持是一种新的网络安全发展,需要警惕。当有机会赚钱时,骗子就会抓住机会。他们会使用任何他们可以使用的手段,即使这意味着你的移动设备。

因此,请记住Dinha的建议,并对驱动挖掘脚本保持警惕,其中有一些重要的指导原则:

- 对免费申请要小心。

- 避免不可信的第三方市场。

- 依赖受信任的应用程序发布者。

- 始终更新您的设备。

- 观察CPU性能。

- 监测你**的温度。

- 在Android上安装信誉良好的安全软件。

有关防病毒工具的帮助,请参阅我们的最佳Android应用列表,其中包括关于安全应用的部分。同时,要注意,加密劫持在台式机和Android上都是一种风险。

- 发表于 2021-03-25 03:57

- 阅读 ( 217 )

- 分类:互联网

你可能感兴趣的文章

安全软件(scareware)和勒索软件(ransomware)的区别

...据绑架攻击。与其他袭击不同,此类袭击的动机是金钱。受害者将收到攻击通知,并将获得如何从攻击中恢复的指示。为了保护罪犯的身份,将以虚拟货币的形式要求支付。 勒索软件恶意软件可以通过电子邮件附件、受感染的...

- 发布于 2020-10-24 09:30

- 阅读 ( 429 )

xavier恶意软件是否感染了android设备上的应用程序?

...到泽维尔的影响。虽然这一威胁似乎是针对东南亚的,但googleplay上的应用程序使其成为一个积极的威胁,你可能会通过无意中安装一个看似用户友好的应用程序而受到威胁。 ...

- 发布于 2021-03-14 07:16

- 阅读 ( 227 )

如何避免将特洛伊木马下载到android设备

...导致特洛伊木马窃取“…机密信息并发送广告。它是通过googleplay商店上流行的Android应用程序的伪造版本分发的。” ...

- 发布于 2021-03-17 17:34

- 阅读 ( 181 )

黑客在社交媒体上窃取你身份的7种方式

...泄露账户。然后,他们向账户的朋友发送一个诈骗链接,受害者点击这个链接是因为它是“来自朋友”。这个链接在他们的计算机上安装恶意软件,从受害者那里获取信息并将自己发送给他们的所有朋友。 ...

- 发布于 2021-03-20 13:46

- 阅读 ( 407 )

什么是clipper恶意软件,它如何影响android用户?

... 这是官方googleplay商店上的应用程序首次感染clipper恶意软件。成功地将受感染的应用程序上传到官方商店是每个恶意软件分销商的梦想。googleplay商店上的一款应用带有一定的真实性...

- 发布于 2021-03-21 23:36

- 阅读 ( 296 )

针对Windows10上加密货币钱包的electrorat恶意软件

...命名了窃取密码的恶意软件ElectroRAT,并相信至少有6500名受害者。 ...

- 发布于 2021-03-28 11:06

- 阅读 ( 178 )

2020年是linux恶意软件大流行的一年吗?

...透露,这个特洛伊木马已经作为可执行文件移植到Linux。受害者留下了用256位AES密码加密的文件,以及关于联系恶意软件作者以恢复其数据的说明。 ...

- 发布于 2021-03-29 07:01

- 阅读 ( 305 )

黑客如何使用covid-19联系人追踪工具传播恶意软件

... 这并不是说googleplay没有威胁;毕竟,它过去一直是加密盗贼的家。不过,黑客自己托管并避免被发现是更安全的选择。 ...

- 发布于 2021-03-30 20:20

- 阅读 ( 246 )