如何将电子邮件追溯到其源ip地址

当你听到电子邮件通知时,你要做的第一件事就是检查发件人,对吗?这是最快的方式来找出谁的电子邮件,以及可能的内容。

但是你知道吗,每封电子邮件都比大多数电子邮件客户端提供的信息多得多?电子邮件标题中包含了大量关于发件人的信息,您可以使用这些信息来追踪电子邮件的来源。

下面是如何追踪电子邮件的来源,以及您可能想要追踪的原因。

为什么要追踪电子邮件地址?

在学习如何追踪电子邮件地址之前,让我们先考虑一下为什么要这样做。

在这个时代,恶意电子邮件太频繁了。欺诈、垃圾邮件、恶意软件和网络钓鱼电子邮件是收件箱中常见的现象。如果你追踪一封电子邮件的来源,你就有机会发现谁(或在哪里!)电子邮件来自。

在其他情况下,您可以跟踪电子邮件的来源,以阻止垃圾邮件或滥用内容的持久来源,从而将其从收件箱中永久删除;服务器管理员出于同样的原因跟踪电子邮件。

(如果您想防止自己的电子邮件身份被泄露,请学习发送完全匿名的电子邮件。)

如何追踪电子邮件地址

通过查看完整的电子邮件标题,可以将电子邮件地址追踪到其发件人。电子邮件头包含路由信息和电子邮件元数据——您通常不关心的信息。但这些信息对于追踪电子邮件的来源至关重要。

大多数电子邮件客户端不会将完整的电子邮件标题作为标准显示,因为它充满了技术数据,对未经培训的人来说有些无用。然而,大多数电子邮件客户端确实提供了一种检查完整电子邮件标题的方法。你只需要知道去哪里看,以及你在看什么。

- Gmail完整邮件标题:打开你的Gmail帐户,然后打开你想要追踪的邮件。选择右上角的下拉菜单,然后从菜单中显示原件。

- Outlook完整电子邮件标题:双击要跟踪的电子邮件,标题为“文件”>“属性”。信息显示在internet标题中

- Apple Mail完整电子邮件标题:打开您希望跟踪的电子邮件,然后前往查看>邮件>原始来源。

当然,有无数的电子邮件客户端。快速的互联网搜索将揭示如何在你选择的客户中找到完整的电子邮件标题。一旦你打开了完整的电子邮件标题,你就会明白我所说的“充满技术数据”是什么意思了

理解完整电子邮件标题中的数据

看起来有很多信息。然而,考虑以下内容:从时间上看,从底部到顶部(即最底部的信息),并且每个新的服务器通过电子邮件添加到头接收的电子邮件头。

查看我的MakeUseOf Gmail帐户中的电子邮件标题示例:

gmail电子邮件标题行

有很多信息。让我们把它分解一下。首先,理解每一行的意思(从下到上阅读)。

- 回复:您发送回复的电子邮件地址。

- 发件人:显示消息发件人;它很容易锻造。

- 内容类型:告诉浏览器或电子邮件客户端如何解释电子邮件内容。最常见的字符集是UTF-8(见示例)和ISO-8859-1。

- MIME版本:声明正在使用的电子邮件格式标准。MIME版本通常为“1.0”

- 主题:电子邮件内容的主题。

- 收件人:电子邮件的预期收件人;可以显示其他地址。

- DKIM签名:域密钥识别邮件验证发送电子邮件的域,并应防止电子邮件欺骗和发件人欺诈。

- 已接收:“已接收”行列出电子邮件在进入收件箱之前经过的每台服务器。你从下到上阅读“收到的”行;最下面一行是发起者。

- 验证结果:包含已执行的验证检查的记录;可以包含多个身份验证方法。

- 收到的SPF:发件人策略框架(SPF)构成电子邮件身份验证过程的一部分,阻止发件人地址伪造。

- 返回路径:非发送或跳转消息结束的位置。

- ARC认证结果:认证的接收链是另一个认证标准;ARC验证将邮件转发到最终目的地的电子邮件中介和服务器的身份。

- ARC消息签名:签名抓拍消息头信息进行验证;类似于DKIM。

- ARC印章:“印章”ARC认证结果和消息签名,验证其内容;类似于DKIM。

- X-Received:与“Received”不同,它被认为是非标准的;也就是说,它可能不是永久地址,例如邮件传输代理或Gmail SMTP服务器(见下文。)

- X-Google-Smtp-Source:显示使用Gmail Smtp服务器传输的电子邮件。

- 发送至:此标题中电子邮件的最终收件人。

你不必理解所有这些东西对追踪电子邮件意味着什么。但是,如果你学会了查看电子邮件标题,你可以很快开始追踪电子邮件发件人。

跟踪电子邮件的原始发件人

要跟踪原始电子邮件发件人的IP地址,请指向完整电子邮件标题中收到的第一个地址。在第一行旁边是发送电子邮件的服务器的IP地址。有时,这显示为X源IP或原始IP。

找到IP地址,然后前往MX工具箱。在框中输入IP地址,使用下拉菜单将搜索类型更改为反向查找,然后按Enter键。搜索结果将显示与发送服务器相关的各种信息。

除非原始IP地址是数百万个私有IP地址之一。在这种情况下,您将遇到以下消息:

以下IP范围是专用的:

- 0.0.0-10.255.255.255

- 16.00-172.31.255.255

- 168.0.0-192.168.255.255

- 0.0.0-239.255.255.255

这些范围的IP地址查找将不会返回任何结果。

3个追踪电子邮件和ip地址的免费工具

当然,有一些方便的工具可以为您自动化这个过程。了解完整的电子邮件标题及其内容很方便,但有时您需要快速的信息。

检查以下收割台分析仪:

- GSuite工具箱消息头

- MX工具箱电子邮件头分析器

- IP地址电子邮件头跟踪(电子邮件头分析器+IP地址跟踪器)

但结果并不总是一致的。

但结果并不总是一致的。在下面的例子中,我知道发件人离所谓的弗吉尼亚州阿什本的地点很远:

在这种情况下,您跟踪电子邮件的成功与否取决于发件人的电子邮件提供商。如果你试图追踪从Gmail帐户发送的电子邮件,你只能找到最后一个处理你电子邮件的谷歌服务器的位置,而不是原始发件人的IP地址。

你真的能从电子邮件中追踪ip地址吗?

在某些情况下,通过电子邮件头跟踪IP地址很有用。可能是一个特别令人恼火的垃圾邮件发送者,或者是定期网络钓鱼电子邮件的来源。某些电子邮件将只来自某些位置;例如,你的PayPal电子邮件不会来自中国。

然而,由于欺骗电子邮件标题非常容易,所以对你找到的所有结果都要小心谨慎。最后,您是否有兴趣了解更多有关电子邮件欺骗的信息?看看我们的电子邮件安全协议指南,这是一个很好的起点。

Subscribe to our newsletter

Join our newsletter for tech tips, reviews, free ebooks, and exclusive deals!

Click here to subscribe

- 发表于 2021-08-06 16:09

- 阅读 ( 332 )

- 分类:互联网

你可能感兴趣的文章

如何将ip地址追踪到pc&如何找到自己的ip地址

... 例如,跟踪一个IP地址意味着你可以找到电子邮件的来源;MakeUseOf阅读器可能会使用这些技术来找出通过公司网站进行查询的潜在客户的位置。他们还可以利用这些信息根据自己的IP地址提供自定义内容。基本的...

- 发布于 2021-03-15 16:53

- 阅读 ( 469 )

如何发送匿名电子邮件:5种秘密方法

你是否需要发送一封完全匿名的电子邮件?也许你想谨慎地表达你对某人的爱。或者你是一名记者或线人,需要在不引起怀疑的情况下向某人举报。 ...

- 发布于 2021-03-18 04:32

- 阅读 ( 500 )

如何使用ipstack api进行ip地理位置查找

... 接下来,您需要注册一个免费帐户。输入您的电子邮件地址和密码,以及您的帐单地址(和公司信息,如果你喜欢)。您不需要为免费计划指定任何付款信息。 ...

- 发布于 2021-03-25 03:02

- 阅读 ( 277 )

什么是端口转发?你需要知道的一切

...但是当你开始请求不同类型的数据时会发生什么呢?比如电子邮件,或者在多人游戏中敌人移动到了哪里?您的计算机如何知道数据应该提供给哪个应用程序?把你最新的邮件发到值班电话上并不是特别有用。 ...

- 发布于 2021-03-31 08:18

- 阅读 ( 835 )

如何使用linux上的nmap查看网络上的所有设备

...道什么连接到你的家庭网络吗?你可能会感到惊讶。了解如何在Linux上使用nmap进行检查,这将允许您浏览连接到网络的所有设备。 你可能会认为你的家庭网络非常简单,深入研究它没有什么可以学到的。你也许是对的,但很可...

- 发布于 2021-04-03 09:47

- 阅读 ( 293 )

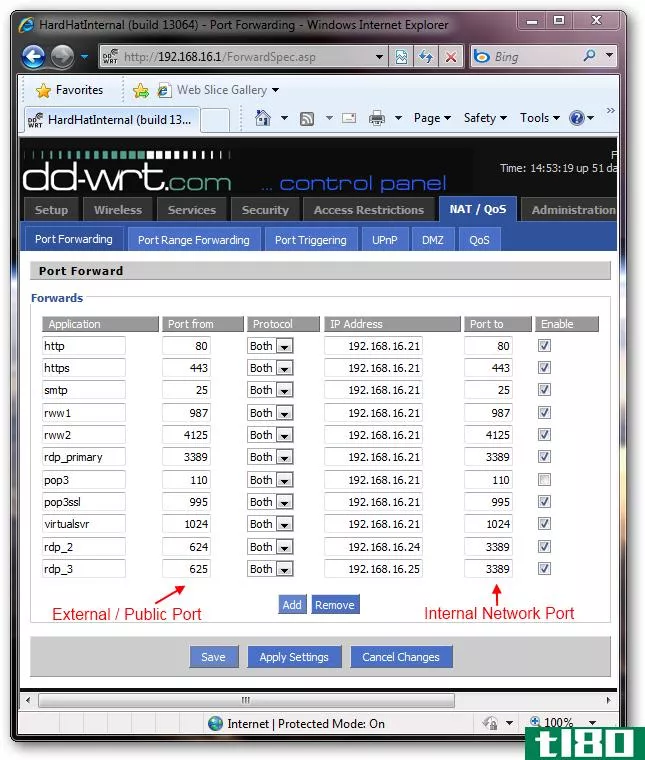

如何转发路由器上的端口

...听(尽管可能有其他原因,比如传统上使用该端口的IMAP电子邮件服务器)。 其他端口没有预先分配的用途,您可以根据需要使用它们。为了避免干扰其他遵守标准的应用程序,最好对这些备用配置使用较大的数字。例如,Plex媒...

- 发布于 2021-04-08 20:23

- 阅读 ( 165 )

tor真的是匿名和安全的吗?

...2007年,一名安全研究人员通过运行Tor exit节点截获了100个电子邮件帐户的密码和电子邮件。有问题的用户犯了一个错误,没有在他们的电子邮件系统上使用加密,他们认为Tor会以某种方式通过内部加密来保护他们。但Tor不是这样...

- 发布于 2021-04-09 04:35

- 阅读 ( 314 )