微软披露solarwinds网络攻击第二阶段过程

微软最近更深入地解释了SolarWinds网络攻击是如何发生的,详细说明了攻击的第二阶段和使用的恶意软件类型。

对于一个像太阳风这样有着如此多引人注目目标的攻击,仍然有许多问题需要回答。微软的报告披露了一系列关于这次攻击的新信息,涵盖了攻击者放弃Sunburst后门后的那段时间。

微软详述solarwinds网络攻击第二阶段

微软的安全博客提供了一个关于“缺失链接”的研究,从Sunburst后门(微软称为Solorigate)安装在SolarWinds到在受害者网络中植入各种类型的恶意软件。

我们已经知道,SolarWinds是“十年来最复杂、最持久的入侵攻击”之一,攻击者“是熟练的战役操作员,他们精心策划和执行攻击,在保持持久性的同时仍然难以捉摸。”

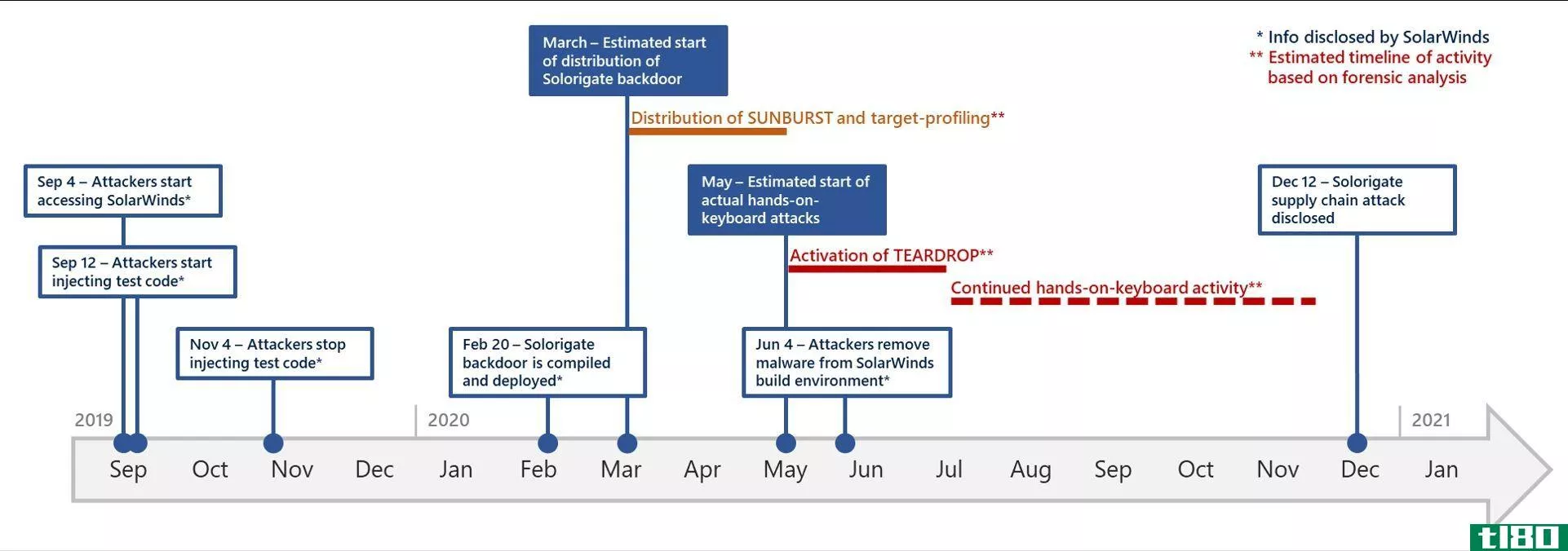

微软安全博客证实,最初的Sunburst后门是在2020年2月编译的,并在3月发布。然后,攻击者在2020年6月从SolarWinds建筑环境中移除了Sunburst后门。您可以按照下图中的完整时间线进行操作。

微软认为,攻击者随后花时间准备和分发定制和独特的钴击植入物以及指挥控制基础设施,“真正的键盘动手活动很可能早在5月份就开始了”

从SolarWinds中删除后门功能意味着攻击者已经从要求通过供应商进行后门访问转向直接访问受害者的网络。从构建环境中删除后门是伪装任何恶意活动的一个步骤。

相关报道:微软披露太阳风网络攻击的实际目标

从那里开始,攻击者竭尽全力避免被发现,并与攻击的每个部分保持距离。这背后的部分原因是,即使钴打击恶意软件植入被发现和删除,太阳风后门仍然可以访问。

反侦查过程包括:

- 在每台机器上部署独特的钴打击植入物

- 在继续横向网络移动之前,始终禁用计算机上的安全服务

- 擦除日志和时间戳以擦除示意图,甚至在重新打开之前禁用日志记录一段时间以完成任务。

- 匹配所有文件名和文件夹名以帮助伪装受害者系统上的恶意软件包

- 使用特殊防火墙规则对恶意进程的传出数据包进行模糊处理,然后在完成时删除规则

微软安全博客更详细地探讨了一系列技术,其中一个有趣的部分介绍了攻击者使用的一些真正新颖的反检测方法。

太阳风是有史以来最复杂的黑客之一

毫无疑问,在微软的反应和安全团队的头脑中,SolarWinds是有史以来最先进的攻击之一。

The combination of a complex attack chain and a protracted operation means that defensive soluti*** need to have comprehensive cross-domain visibility into attacker activity and provide months of historical data with powerful hunting tools to investigate as far back as necessary.

可能还会有更多的受害者。我们最近报道说,反恶意软件专家Malwarebytes也成为网络攻击的目标,尽管攻击者使用了不同的进入方法来访问其网络。

相关报道:Malwarebytes是太阳风网络攻击的最新受害者

考虑到从最初认识到发生了如此巨大的网络攻击到目标和受害者的范围,可能还有更多的大型科技公司要向前迈进。

微软在其2021年1月发布的补丁中发布了一系列旨在降低SolarWinds和相关恶意软件风险的补丁。这些已经上线的补丁缓解了一个零日漏洞,微软认为该漏洞与SolarWinds网络攻击有关,并在野外被积极利用。

- 发表于 2021-03-28 01:16

- 阅读 ( 173 )

- 分类:互联网

你可能感兴趣的文章

微软公布3个新的与solarwinds网络攻击有关的恶意软件变种

微软披露了三个新发现的与SolarWinds网络攻击有关的恶意软件变种。同时,它也给太阳风背后的威胁者起了一个特定的追踪名字:Nobelium。 ...

- 发布于 2021-03-10 23:22

- 阅读 ( 250 )

国土安全部宣布微软exchange攻击“紧急”

...的office365套件交互,探测漏洞。报告还证实,这次攻击与SolarWinds无关。SolarWinds是一次巨大的网络攻击,影响了多家美国**机构以及几家领先的科技公司。 ...

- 发布于 2021-03-11 09:10

- 阅读 ( 314 )

microsoft向defender for office 365添加国家威胁警报

作为对SolarWinds网络攻击的直接回应,微软准备向微软365添加一个新的国家黑客活动警告。这些警告将提醒用户任何来自民族国家攻击者的潜在威胁,让用户有时间对威胁作出反应。 ...

- 发布于 2021-03-26 18:46

- 阅读 ( 163 )

微软披露了主要垃圾邮件活动的细节以及它是如何保持在线的

微软最近详细说明了一个广泛的垃圾邮件运动,它已经跟踪了几个月。垃圾邮件网络在高峰期每月发送超过100万封电子邮件,传播了7种不同类型的恶意软件,并以全球范围内的受害者为目标。 ...

- 发布于 2021-03-26 23:58

- 阅读 ( 205 )

malwarebytes是太阳风网络攻击的最新受害者

...监视太阳风袭击吗?反恶意软件巨头Malwarebytes是最新宣布SolarWinds攻击者入侵其网络的主要科技公司。 ...

- 发布于 2021-03-28 01:54

- 阅读 ( 331 )

微软在2021年1月修补了zero day漏洞

... 在SolarWinds的背景下,通常大量的安全补丁在本月显得格外重要。SolarWinds是一种复杂的攻击,在2020年12月袭击了美国**和主要科技公司。 ...

- 发布于 2021-03-28 06:03

- 阅读 ( 184 )

microsoft揭露solarwinds攻击者访问源代码

微软证实,SolarWinds网络攻击背后的攻击者在直接访问特定帐户后,成功访问了公司源代码。 ...

- 发布于 2021-03-28 12:45

- 阅读 ( 171 )

微软揭露太阳风网络攻击的实际目标

微软对引起广泛关注的SolarWinds网络攻击的调查仍在继续,有关攻击者意图的更多信息曝光。 ...

- 发布于 2021-03-28 14:28

- 阅读 ( 307 )

什么是供应链黑客,你如何才能保持安全?

... 第三方软件供应链攻击的一个主要例子是SolarWinds,它的Orion远程管理软件在2020年遭到破坏。攻击者在软件更新过程中**恶意后门。 ...

- 发布于 2021-03-28 17:06

- 阅读 ( 327 )

微软在solarwinds黑客攻击的根源上阻止了sunburst恶意软件

... 什么是太阳风网络攻击(the solarwinds cyberattack)? ...

- 发布于 2021-03-29 00:50

- 阅读 ( 203 )