什么是渗透测试?它如何提高网络安全性?

在设置新的安全系统时,您需要确保它能够正常工作,并尽可能减少漏洞。如果涉及价值数千美元的数字资产,你就不能从错误中吸取教训,只能填补黑客先前利用的安全漏洞。

改善和保证网络安全的最佳方法是不断测试网络,寻找需要修复的缺陷。

什么是渗透测试(penetration testing)?

那么什么是笔试呢?

渗透测试,也称为pen测试,是一种模拟实际安全事件的分阶段网络安全攻击。模拟攻击可以针对安全系统的一个或多个部分,寻找恶意黑客可以利用的弱点。

与实际的网络攻击不同的是,实施攻击的人是你**的白帽或道德黑客。他们有技能穿透你的防御,而不是他们的黑帽对手的恶意意图。

五旬节的类型

根据道德黑客发起的攻击类型、事先获得的信息以及员工设定的限制,pentests的例子多种多样。

单个pentest可以是主要pentest类型的一个或组合,包括:

内幕消息

内部人员或内部pentest模拟内部网络攻击,恶意黑客冒充合法员工,进入公司内部网络。

这依赖于发现内部安全缺陷,如访问权限和网络监控,而不是外部安全缺陷,如防火墙、防病毒和端点保护。

外人pentest

顾名思义,这种类型的pentest不允许黑客访问公司内部网络或员工。这使得他们可以选择通过公司的外部技术,如公共网站和开放的通讯端口进行黑客攻击。

外部pentest可以与社会工程pentest重叠,黑客欺骗和操纵员工,允许他们通过外部保护访问公司的内部网络。

数据驱动的pentest

通过数据驱动的pentest,黑客可以获得安全信息和有关目标的数据。这模拟了前雇员或获得泄露的安全数据的人的攻击。

盲五分测验

与数据驱动的测试相反,盲测试意味着黑客除了他们的名字和公开的信息外,没有任何关于他们目标的信息。

双盲测试

除了测试公司的数字安全措施(硬件和软件)外,这项测试还包括其安全和IT人员。在这个阶段性的攻击中,公司里没有人知道pentest,迫使他们做出反应,好像遇到了恶意的网络攻击。

这提供了有关公司整体安全和员工准备情况以及两者如何相互作用的宝贵数据。

渗透测试的工作原理

与恶意攻击类似,道德黑客也需要精心策划。有多个步骤道德黑客需要遵循,以确保成功的pentest产生宝贵的见解。下面是对pentest方法的一个见解。

1收集信息和规划

无论是盲测试还是数据驱动的pentest,黑客首先需要在一个位置收集目标的信息,并在目标周围规划攻击点。

2脆弱性评估

第二步是扫描他们的攻击途径,寻找漏洞和漏洞加以利用。黑客寻找接入点,然后运行多个小规模的测试,看看安全系统的反应。

三。利用漏洞

在找到正确的入口点后,黑客将试图渗透其安全性并访问网络。

这是真正的“黑客”步骤,他们利用一切可能的方式绕过安全协议、防火墙和监控系统。他们可以使用SQL注入、社会工程攻击或跨站点脚本等方法。

4保持秘密访问

大多数现代网络安全防御系统依赖于探测和保护。为了使攻击成功,黑客需要在网络中停留足够长的时间而不被发现,以实现他们的目标,无论是泄漏数据,破坏系统或文件,或安装恶意软件。

5报告、分析和修复

在攻击成功与否结束后,黑客将向他们的雇主报告他们的发现。然后,安全专业人员分析攻击数据,将其与监控系统报告的数据进行比较,并实施适当的修改以提高安全性。

6冲洗并重复

通常还有第六步,公司通过进行另一次渗透测试来测试他们对安全系统所做的改进。如果他们想测试数据驱动的攻击或者另一个用于盲目测试的攻击,他们可能会**相同的道德黑客。

道德黑客工具包

道德黑客不仅仅是一种技能职业。大多数有道德的黑客使用专门的操作系统和软件,使他们的工作更容易,避免手动错误,使每个pentest的所有。

那么笔测试黑客用什么呢?这里有几个例子。

鹦鹉安全操作系统

Parrot Security是一个基于Linux的操作系统,设计用于渗透测试和漏洞评估。它对云友好,易于使用,并支持各种开源pentest软件。

实时黑客操作系统

同样是一个Linux操作系统,Live-Hacking也是一个热门话题,因为它轻量级,对硬件要求不高。它还预装了渗透测试和道德黑客攻击的工具和软件。

扫描器

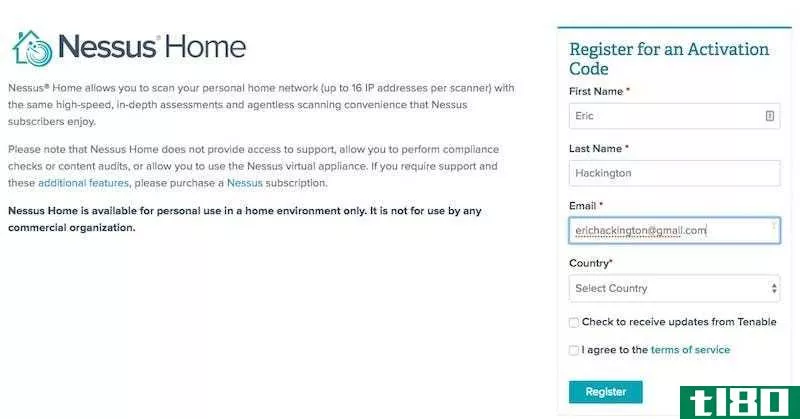

Nmap是一个开源智能(OSINT)工具,它可以监视网络,收集和分析有关设备主机和服务器的数据,对黑、灰、白帽黑客都很有价值。

它也是跨平台的,适用于Linux、Windows和macOS,因此是初学者的理想选择。

韦伯沙格

WebShag也是一个OSIT工具。它是一个系统审计工具,它扫描HTTPS和HTTP协议,并收集相关数据和信息。它被道德黑客通过公共网站表演外人的阁楼使用。

去哪里做渗透测试

钢笔测试你自己的网络不是最好的选择,因为你可能有广泛的知识,使它更难跳出框框思考和发现隐藏的漏洞。你要么**一个独立的道德黑客,要么**一家提供笔试服务的公司。

尽管如此,**一个局外人入侵你的网络还是非常危险的,尤其是当你向他们提供安全信息或内部访问权限时。这就是为什么你应该坚持信任的第三方提供商。这里有一个小样本。

哈克龙

HackerOne是一家总部位于旧金山的公司,提供渗透测试、漏洞评估和协议符合性测试服务。

科学软件

ScienceSoft位于德克萨斯州,提供漏洞评估、pen测试、合规性测试和基础设施审计服务。

拉克西斯

总部设在佐治亚州亚特兰大的Raxis提供了从pen测试和安全代码审查到事件响应培训、脆弱性评估和社会工程预防培训的宝贵服务。

充分利用渗透测试

虽然笔试还相对较新,但它提供了黑客攻击时大脑运作的独特见解。这是即使是最熟练的网络安全专业人员也无法提供的宝贵信息。

笔试是避免成为黑帽黑客攻击目标并遭受后果的唯一方法。

图片来源:Unsplash。

- 发表于 2021-03-28 16:16

- 阅读 ( 242 )

- 分类:互联网

你可能感兴趣的文章

为什么你应该通过这些在线课程学习道德黑客

... 为什么是蟒蛇?两个原因-Python是一种非常灵活的语言,语法简单。面向对象语言是跨平台的主要平台。您可以编写一个最小的脚本并运行它,而无需先编译它。也就是说,...

- 发布于 2021-03-13 18:44

- 阅读 ( 199 )

从零开始学习道德黑客与这个免费电子书(价值23美元)

... 为任何人谁想要学习如何执行黑客和渗透测试,这本实用的书是针对初学者没有事先的知识。 ...

- 发布于 2021-03-20 04:52

- 阅读 ( 308 )

树莓圆周率的8种方法可以帮助你学习在线安全技能

网络安全正成为一个日益重要的课题。这很容易理解为什么,随着黑客的高调攻击和数据收集的日益增长的趋势。你的信息从未如此危险。技术在日常安全中的广泛应用也在改变着执法工作的方式。 ...

- 发布于 2021-03-22 17:17

- 阅读 ( 191 )

什么是供应链黑客,你如何才能保持安全?

... 提高企业和消费者的安全性也会引发供应链攻击。如果攻击者找不到进入组织的方法,那么向下攻击下一层是获得访问权限的最经济和实用的方法。它也不太可能被企业安全系统发现。 ...

- 发布于 2021-03-28 17:06

- 阅读 ( 326 )

你真的能在网上雇佣电脑黑客吗?

...同的。白帽黑客通过执行渗透测试来帮助组织和个人提高安全性,以代替个人利益。这些测试是预先商定的,目的是突出安全弱点。 ...

- 发布于 2021-03-30 19:12

- 阅读 ( 445 )

黑客帽子颜色解释:黑帽子,白帽子,灰色帽子

...向开发者透露,让他们在产品受损之前修补产品并提高其安全性。各组织为揭露这些发现的漏洞,为工作补偿白帽,支付“奖金”或奖励。 灰色帽子 生活中很少有事情是明确的黑白分类。在现实中,往往有一个灰色地带。...

- 发布于 2021-04-11 21:47

- 阅读 ( 126 )

如何使用nessus扫描网络漏洞

...速度很快,只需点击一个按钮,您就可以快速了解网络的安全性。这篇文章是我们在tl80的邪恶周系列的一部分,在这里我们看到了完成事情的阴暗面。有时邪恶是正当的,有时,知道邪恶意味着知道如何打败它。想要更多吗?...

- 发布于 2021-05-16 17:18

- 阅读 ( 255 )