终极防御:什么是气隙计算机?

在阅读有关网络安全的文章时,您可能会看到有关“气隙”计算机系统的讨论。这是一个简单概念的技术名称:一个物理上与潜在危险网络隔离的计算机系统。或者更简单地说,离线使用电脑。

什么是气隙计算机(an air-gapped computer)?

气隙计算机系统与不安全的系统和网络没有物理(或无线)连接。

例如,假设您希望处理敏感的财务和业务文档,而不存在任何勒索软件、键盘记录程序和其他恶意软件的风险。你决定只在办公室里设置一台脱机计算机,而不将其连接到internet或任何网络。

祝贺你:你刚刚发明了一个概念,空气间隙计算机,即使你从来没有听说过这个词。

术语“空气间隙”是指计算机和其他网络之间存在空气间隙的想法。它没有连接到它们,不能通过网络受到攻击。攻击者必须“穿过空气间隙”,坐在计算机前,才能对其进行攻击,因为无法通过网络以电子方式访问。

人们何时和为什么使用气隙计算机

不是每台计算机或计算任务都需要网络连接。

例如,想象一下像发电厂这样的关键基础设施。他们需要计算机来操作他们的工业系统。然而,这些计算机不必暴露在互联网和网络上,它们是“空气间隙”的安全。这将阻止所有基于网络的威胁,唯一的缺点是运营商必须亲自到场才能控制这些威胁。

你也可以在家里安装气隙计算机。例如,假设您有一些旧软件(或游戏)在WindowsXP上运行得最好。如果你还想用那套老软件,最安全的方法就是“气隙”那套windowsxp系统。windowsxp易受各种攻击,但只要你让windowsxp系统脱离网络并脱机使用,你就不会有那么大的风险。

或者,如果你正在处理敏感的商业和金融数据,你可以使用一台没有连接到互联网的计算机。只要你让你的设备保持离线,你的工作就会有最大的安全性和隐私。

stuxnet如何攻击空空计算机

有气隙的电脑不能免受威胁。例如,人们经常使用USB驱动器和其他可移动存储设备在气隙计算机和联网计算机之间移动文件。例如,您可以在联网的计算机上下载应用程序,将其放在USB驱动器上,将其带到气隙计算机上,然后安装它。

这打开了一个攻击向量,它不是理论上的。复杂的Stuxnet蠕虫就是这样工作的。它被设计成通过感染可移动驱动器(如USB驱动器)来传播,当人们将USB驱动器**有气隙的计算机时,它就能够穿越“气隙”。然后,它利用其他漏洞通过气隙网络传播,因为组织内部的一些气隙计算机相互连接,但不连接到更大的网络。它是针对特定的工业软件应用而设计的。

人们普遍认为,Stuxnet蠕虫对伊朗的核计划造成了很大破坏,而且蠕虫是由美国和以色列**的,但有关国家尚未公开证实这些事实。Stuxnet是一个复杂的恶意软件,旨在攻击空腔系统,我们确实知道这一点。

空气间隙计算机的其他潜在威胁

恶意软件还有其他方法可以通过气隙网络进行通信,但它们都涉及到一个受感染的USB驱动器或类似设备,将恶意软件引入气隙计算机。(也可能涉及一个人实际访问计算机、破坏计算机、安装恶意软件或修改其硬件。)

例如,如果通过USB驱动器将恶意软件引入一台有气隙的计算机,并且附近有另一台受感染的计算机连接到internet,则受感染的计算机可能能够通过使用计算机的扬声器和麦克风传输高频音频数据,从而通过气隙进行通信。这是2018年美国黑帽大赛上展示的众多技术之一。

这些都是相当复杂的攻击,比你在网上看到的普通恶意软件要复杂得多。但正如我们所看到的,它们是拥有核计划的国家所关注的问题。

也就是说,各种各样的恶意软件也可能是一个问题。如果你把一个被勒索软件感染的安装程序通过USB驱动器带到一个有气隙的电脑上,这个勒索软件仍然可以加密你有气隙的电脑上的文件,并造成严重破坏,要求你把它连接到互联网上,在它解密你的数据之前付清费用。

相关报道:想在勒索软件中生存?下面是如何保护你的电脑

如何给电脑加气

正如我们所看到的,给电脑加空气间隙其实很简单:只要把它从网络上断开就行了。不要将其连接到internet,也不要将其连接到本地网络。断开任何物理以太网电缆并禁用计算机的Wi-Fi和蓝牙硬件。为了获得最大的安全性,请考虑从受信任的安装介质重新安装计算机的操作系统,然后再完全脱机使用。

即使需要传输文件,也不要将计算机重新连接到网络。例如,如果您需要下载某些软件,请使用连接到internet的计算机,将软件传输到USB驱动器之类的设备,然后使用该存储设备来回移动文件。这可以确保你的气隙系统不会被网络上的攻击者破坏,而且它还可以确保,即使你的气隙计算机上有键盘记录器之类的恶意软件,它也不能通过网络传输任何数据。

为提高安全性,请禁用气隙PC上的任何无线网络硬件。例如,如果您的台式PC带有Wi-Fi卡,请打开PC并卸下Wi-Fi硬件。如果你不能做到这一点,你至少可以去系统的BIOS或UEFI固件和禁用Wi-Fi硬件。

从理论上讲,如果一台电脑有正常工作的无线网络硬件,那么你的气隙电脑上的恶意软件可能会重新启用Wi-Fi硬件并连接到Wi-Fi网络。所以,对于核电站来说,你真的需要一个内部没有无线网络硬件的计算机系统。在家里,仅仅禁用Wi-Fi硬件就足够了。

小心你下载的软件,并将其带到气隙系统中。如果您经常通过USB驱动器在气隙系统和非气隙系统之间来回传递数据,并且两个系统都感染了相同的恶意软件,则恶意软件可能会通过USB驱动器从气隙系统中渗出数据。

最后,确保气隙计算机的物理安全,太物理安全是所有你需要担心的。例如,如果您的办公室中有一个带有敏感业务数据的气隙关键系统,那么它可能应该位于一个安全的区域,比如一个上锁的房间,而不是位于办公室的中心,在那里各种人总是来回走动。如果你有一个带有敏感数据的气隙笔记本电脑,请安全地存储它,这样它就不会被盗或受到其他物理危害。

(不过,全磁盘加密有助于保护计算机上的文件,即使文件被盗。)

在大多数情况下,计算机系统的气隙控制是不可行的。毕竟,计算机是联网的,所以通常非常有用。

但是空气间隙是一项重要的技术,如果操作得当,可以确保100%免受网络威胁,只要确保没有其他人可以物理访问系统,并且不会将恶意软件带到USB驱动器上即可。它也是免费的,没有任何昂贵的安全软件支付或复杂的安装过程。这是在特定情况下保护某些类型的计算系统的理想方法。

- 发表于 2021-04-01 18:09

- 阅读 ( 110 )

- 分类:互联网

你可能感兴趣的文章

城堡(castle)和堡垒(fort)的区别

...,除了它表面上的宏伟。城堡也是一个行政场所。它也是终极力量的象征。国王或地区领主能够控制人民,并在顾问团的协助下从城堡作出重要决定。 有些城堡有护城河。城堡周围有一条很宽的水沟,很难攻击它。有些在地理...

- 发布于 2020-10-18 12:47

- 阅读 ( 990 )

守望英雄入门指南

...每一个30+守望英雄都是独一无二的。他们的攻击、能力、终极目标、角色和最佳策略都非常具体。当你开始的时候,对每一个英雄都有一个基本的了解对于选择一个适合你的英雄有很大的帮助。 ...

- 发布于 2021-03-19 05:19

- 阅读 ( 235 )

局域网和广域网在联网方面有什么区别?

如果你已经涉足计算机网络,你很有可能会遇到“局域网”和“广域网”这两个术语。然而,这两个术语的含义是什么?当你比较局域网和广域网时,它们的区别是什么? ...

- 发布于 2021-03-26 15:03

- 阅读 ( 314 )

十大最佳免费在线射击游戏

...获得敏捷性、防御和攻击,并通过多人作战或协同任务与计算机控制的机器人进行对抗来收集新的武器和修改。Warframe在视觉上是引人注目的,它有一个面向动作的运动系统,并侧重于灵活的定制,而不是僵硬的类。它仍然受到...

- 发布于 2021-04-07 10:26

- 阅读 ( 181 )

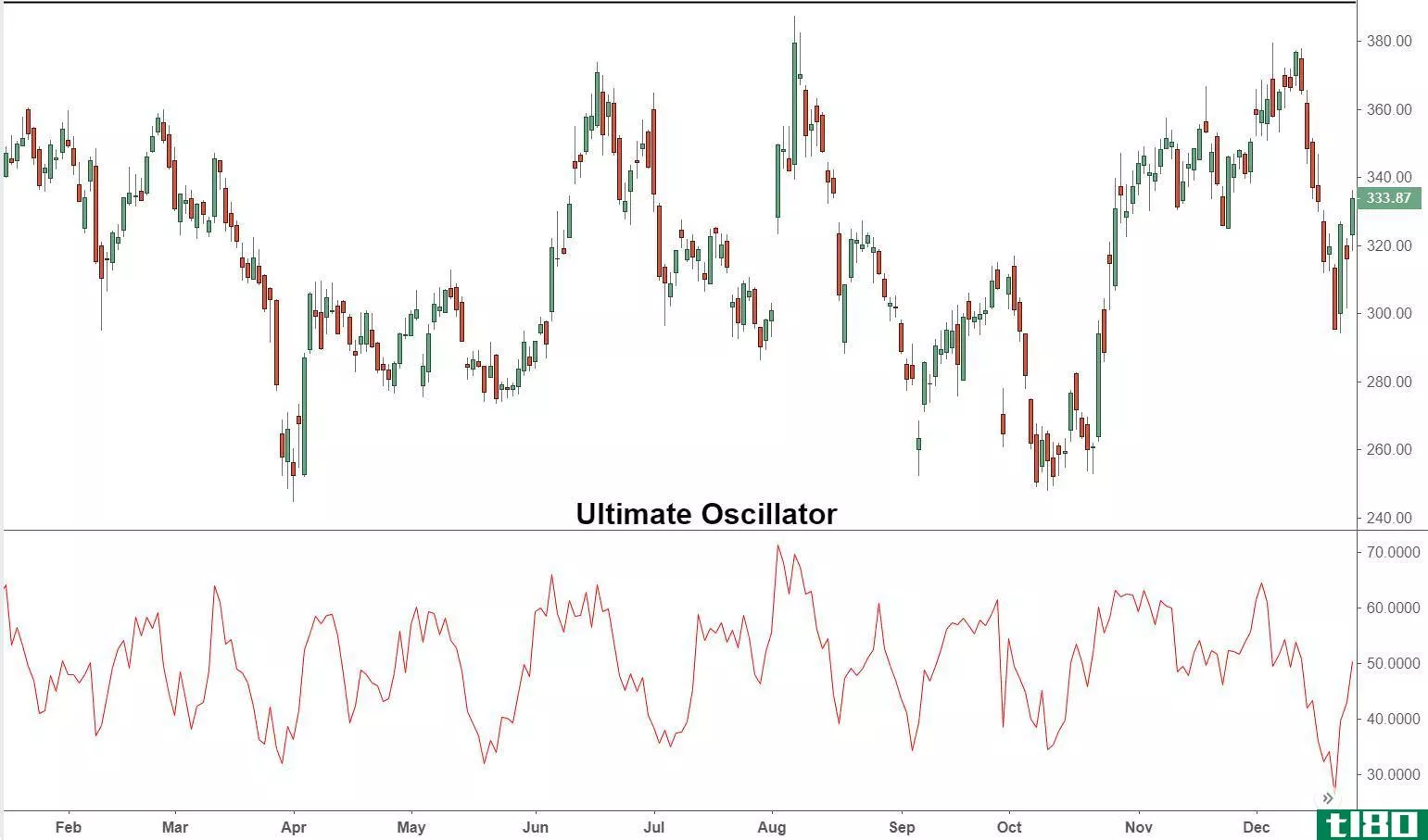

终极振荡器

什么是终极振荡器(the ultimate oscillator)? 终极振荡器是Larry Williams于1976年开发的一种技术指标,用于衡量资产在多个时间段内的价格动量。通过使用三个不同时间段的加权平均值,与依赖单一时间段的其他振荡指标相比,该指标...

- 发布于 2021-06-09 23:25

- 阅读 ( 210 )

windows 7旗舰版(windows 7 ultimate)和企业(enterprise)的区别

在过去的二十年中,排名第一的计算机操作系统是微软的Windows。微软生产新的和不同版本的操作系统,以适应它的客户,并满足他们的不同需求的系统。Windows7产品中最高端的操作系统是终极版和企业版。windows 7旗舰版(windows 7 u...

- 发布于 2021-07-10 01:32

- 阅读 ( 282 )

什么是不同类型的入侵防护?(the different types of intrusion prevention?)

... 入侵预防是一种保护您的计算机系统免受不必要的进入的方法。大多数计算机都安装了防火墙程序,以保护其系统不受攻击,但入侵防御系统是为了额外的安全性而添加的。入侵防御系统提供额外...

- 发布于 2021-12-08 21:28

- 阅读 ( 112 )

什么是入侵防御系统?(an intrusion prevention system?)

...系统可以监控整个网络、无线网络协议、网络行为和一台计算机的流量。每个IPS使用特定的检测方法来分析风险。 ...

- 发布于 2021-12-11 14:55

- 阅读 ( 98 )

什么是防御性编程?(defensive programming?)

... 防御性编程是为计算机软件创建代码,旨在避免出现问题,使产品更稳定。这种方法背后的基本思想是创建一个程序,该程序即使在不可预见的进程中或在用户做出不可预见的输入时也能...

- 发布于 2021-12-13 13:26

- 阅读 ( 166 )