什么是网络蠕虫,为什么它们如此危险?

我们已经不太了解网络蠕虫了,但它们仍然是恶意软件生态系统的重要组成部分。但是什么是蠕虫,它们是如何传播的,黑客又是如何利用它们的呢?

网络蠕虫像真实世界的寄生虫一样传播

大多数恶意软件都会以暴力手段侵入你的电脑,要么诱使你下载可疑软件,要么借助良性电子邮件附件。但是蠕虫是不同的。

蠕虫与病毒或特洛伊木马不同,它在操作系统级别利用计算机预先存在的安全漏洞。蠕虫也是独立的软件或文件,它们通常通过计算机网络(例如,您的家庭或工作网络)传播,而不是通过软件下载。

网络蠕虫的功能类似于现实生活中的寄生虫。就像绦虫一样,互联网蠕虫会在尽可能多的主机(计算机)上复制自己,而不会造成任何严重的破坏。

没错,蠕虫不会破坏你的文件或破坏你的电脑。如果有的话,蠕虫会通过吸食硬件资源或互联网带宽(同样,类似于真正的寄生虫)来减慢计算机或网络的速度。

但有些蠕虫携带恶意有效载荷代码,使您的计算机容易受到其他恶意软件的攻击。由于蠕虫可以悄悄地(无害地)在网络上复制自己,它们成为对**和企业进行大规模病毒攻击或勒索软件攻击的绝佳工具。

现代互联网蠕虫通常携带有效载荷

蠕虫本身基本上是无害的。当然,它们会减慢计算机的速度,把高速网络变成蜗牛,但与破坏文件的病毒和数十万美元的勒索软件相比,蠕虫简直是小菜一碟。除非蠕虫携带有效载荷。

到目前为止,黑客很少创建有效负载较少的蠕虫。记住,蠕虫的目标是系统漏洞。在软件更新频繁得令人沮丧的时代,这些漏洞每周都在变化。此外,当黑客传播蠕虫时,他们实际上是在告诉科技公司存在操作系统漏洞。一旦科技公司通过内部测试或反病毒公司的报告检测到该蠕虫病毒,他们将通过修补使该蠕虫病毒成为可能的漏洞作出回应。

因此,现代黑客不愿意把一个完美的系统漏洞浪费在一个蹩脚的蠕虫上,而愿意把精力集中在大规模的有效负载攻击上。以2004年的Mydoom蠕虫为例,它包含一个老鼠负载,允许黑客远程访问受感染的计算机。由于蠕虫通过网络传播,这些黑客获得了大量不同计算机的访问权限,他们利用这些访问权限对SCO集团网站进行DDOS攻击。

在过去,当系统漏洞很普遍,更新不频繁时,负载较少的蠕虫很普遍。这些蠕虫很容易创建,对新手黑客来说部署起来很有趣,而且它们通常只是减慢计算机的运行速度来挫败普通用户。尽管这些蠕虫中的一些,比如Morris蠕虫,是为了提高人们对软件漏洞的认识而创建的,但它们仍然有让计算机速度减慢的意外效果。

蠕虫很容易避免

理论上,蠕虫应该比其他大多数恶意软件更难避免。蠕虫可以在您不知情的情况下通过网络传播,而病毒和特洛伊木马则必须手动下载到计算机上。但由于频繁的系统更新和内置的杀毒软件,你不必太担心蠕虫。只要让你的操作系统和反病毒软件保持最新(启用自动更新),你就可以了。如果您仍在使用Windows XP,您可能会遇到麻烦!

也就是说,你可以通过下载一个软件,甚至打开一个受感染的电子邮件附件来获取蠕虫病毒。如果你想保护自己免受任何恶意软件(包括蠕虫)的攻击,那么就不要从你不信任的来源下载文件或打开电子邮件附件。

相关:仍然在WindowsXP上?手动更新或获取蠕虫

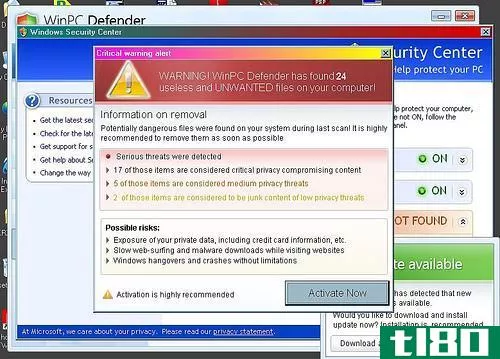

使用杀毒软件来保护你的电脑并消除其蠕虫病毒

你的电脑很有可能没有蠕虫病毒,即使它运行有点慢。也就是说,运行好的杀毒软件从来没有坏处。

Windows PC带有可靠的防病毒软件,称为Windows Defender。它可以自动扫描你的电脑病毒,但它值得运行一个手动扫描,如果你想一些安心。如果你想拿出大除虫枪,那就试试第三方的杀毒软件,比如卡巴斯基或者Malwarebytes。这些程序是企业使用和信任的,他们肯定会发现任何对Windows Defender来说太狡猾的蠕虫。

当然,黑客可以**恶意软件,通过反病毒软件溜过去。但黑客很少把这些恶意软件浪费在小薯条上。带有危险有效载荷的超级鬼鬼祟祟的蠕虫通常是留给大公司、**和千万富翁的。如果你的杀毒软件没有找到蠕虫,那么你可能就没有蠕虫了。

相关:10种快速加速运行Windows7、8或10的慢速PC的方法

- 发表于 2021-04-03 13:08

- 阅读 ( 80 )

- 分类:互联网

你可能感兴趣的文章

蚯蚓(earthworms)和堆肥蠕虫(compost worms)的区别

...而蚯蚓不适合它们。 目录 1. 概述和主要区别 2. 蚯蚓是什么 3. 什么是堆肥蠕虫 4. 蚯蚓与堆肥蠕虫的相似性 5. 并列比较-蚯蚓与堆肥蠕虫的表格形式 6. 摘要 什么是蚯蚓(earthworms)? 蚯蚓是在土壤中发现的一种重要的节段蠕虫...

- 发布于 2021-03-04 20:17

- 阅读 ( 534 )

如何检查你是否窝藏了pinkslipbot恶意软件

...制着一个僵尸网络,估计里面有超过500000台电脑。(到底什么是僵尸网络?) ...

- 发布于 2021-03-14 06:36

- 阅读 ( 210 )

5种最著名的计算机病毒及其可怕的影响

...设备的漏洞被发现时,人们自然会对其影响感到恐慌。但为什么呢?如果你从未经历过病毒带来的灾难性后果,你很容易轻描淡写病毒的影响有多大。 ...

- 发布于 2021-03-24 11:41

- 阅读 ( 161 )

并非所有的“病毒”都是病毒:10个恶意软件术语解释

...的系统上运行,而是自动在计算机网络上传播。 相关:为什么Windows的病毒比Mac和Linux多 例如,Blaster和Sasser蠕虫在windowsxp时代传播得非常快,因为windowsxp没有得到适当的保护,也没有向Internet公开系统服务。蠕虫通过互联网访问...

- 发布于 2021-04-08 15:10

- 阅读 ( 249 )

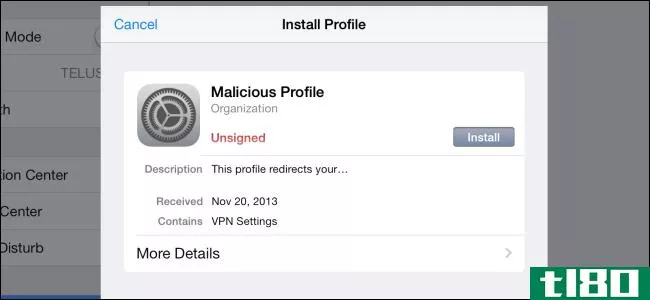

为什么配置文件会像iPhone和iPad上的恶意软件一样危险

苹果的iOS远没有Windows那么容易受到恶意软件的攻击,但它并不是完全不受攻击的。“配置文件”是感染iPhone或iPad的一种可能方式,只需下载文件并同意提示即可。 这个漏洞在现实世界中没有被利用。这不是你应该特别担心的...

- 发布于 2021-04-11 14:28

- 阅读 ( 194 )

在中东数千台机器上发现“火焰”网络间谍蠕虫

...系统,然后从它认为不有趣的机器上卸载自己。 那么,为什么火焰被认为是如此复杂的威胁呢?好吧,恶意软件本身可以高达20MB——大约是Stuxnet的20倍。这种尺寸是火焰独特的一部分。根据卡巴斯基的说法,大多数恶意软件都...

- 发布于 2021-04-22 10:40

- 阅读 ( 169 )