什么是加密,它是如何工作的?

加密有着悠久的历史,可以追溯到古希腊和罗马人用密钥代替只能破译的字母来发送秘密信息。加入我们快速学习历史课程,了解更多有关加密工作原理的信息。

在今天的HTG解释版中,我们将向您简要介绍加密的历史,它是如何工作的,以及一些不同类型加密的示例,确保您也可以查看上一版,我们解释了为什么那么多极客讨厌internetexplorer。

显然是xkcd拍摄的。

早期的加密

The ancient Greeks used a tool called a Scytale to help encrypt their messages more quickly using a transposition cipher—they would simply wrap the strip of parchment around the cylinder, write out the message, and then when unwound wouldn’t make sense.

当然,这种加密方法很容易被破坏,但这是第一个在现实世界中实际使用的加密方法。

朱利叶斯·凯撒(Julius Caesar)在他的时代使用了一种有点类似的方法,将字母表中的每个字母向右或向左移动若干个位置,这是一种被称为凯撒密码(Caesar's cipher)的加密技术。例如,使用下面的示例密码,您可以将“GEEK”写成“jhn”。

Plain: ABCDEFGHIJKLMNOPQRSTUVWXYZ Cipher: DEFGHIJKLMNOPQRSTUVWXYZABC

由于只有邮件的预期收件人知道密码,因此下一个人很难解码邮件,这看起来像是胡言乱语,但拥有密码的人可以轻松地解码和阅读邮件。

其他简单的加密密码,比如Polybius square,使用了一种多字母密码,它列出每个字母的顶部和侧面对应的数字位置,以告知字母的位置。

使用上面的表格,你可以把字母“G”写成“23”,或者把“GEEK”写成“23 31 43”。

密码机

在第二次世界大战期间,德国人使用Enigma机器来回传递加密信息,波兰人花了数年时间才破解这些信息,并向盟军提供解决方案,这对他们的胜利至关重要。

现代加密史

让我们面对现实吧:现代加密技术可能是一个极其无聊的话题,因此,我们不只是用文字来解释它们,而是以杰夫·莫瑟的《AES木棍图指南》为灵感,编写了一本讲述加密历史的连环画。注:很明显,我们不能用连环画来表达加密的全部历史。

在那个年代,人们还没有一个好的加密方法来保护他们的电子通信。

路西法是几个最早的民用分组密码的名字,由Horst Feistel和他的同事在IBM开发。

数据加密标准(DES)是一种分组密码(共享秘密加密的一种形式),1976年被美国国家标准局选为美国的官方联邦信息处理标准(FIPS),随后在国际上得到广泛应用。

对软件中DES的安全性和相对缓慢的操作的担忧促使研究人员提出了各种不同的分组密码设计方案,这些方案在20世纪80年代末和90年代初开始出现:例如RC5、Blowfish、IDEA、NewDES、SAFER、CAST5和FEAL

Rijndael加密算法是美国**采用的标准对称密钥加密或高级加密标准(AES)。2001年11月26日,美国国家标准与技术研究所(NIST)宣布AES为美国FIPS PUB 197(FIPS 197),经过5年的标准化过程,在Rijndael被选为最合适的加密算法之前,提出并评估了15种竞争设计。

加密算法性能

存在许多加密算法,它们都适用于不同的目的识别和区分一种加密算法和另一种加密算法的两个主要特征是其保护受保护的数据免受攻击的能力以及这样做的速度和效率。

作为不同类型加密之间速度差异的一个很好的例子,您可以使用TrueCrypt的卷创建向导中内置的基准测试实用程序,如您所见,AES是迄今为止速度最快的强加密类型。

有慢的和快的加密方法,它们都适用于不同的目的。如果您只是偶尔尝试解密一小块数据,那么您可以使用可能的最强加密,甚至可以使用不同类型的加密对其进行两次加密。如果你需要速度,你可能会选择AES。

有关不同类型加密的基准测试的更多信息,请查看华盛顿圣路易斯大学(Washington University of St.Louis)的一份报告,他们在那里对不同的例程进行了大量测试,并用一篇非常古怪的文章解释了这一切。

现代加密的类型

我们前面提到的所有高级加密算法主要用于两种不同类型的加密:

- 对称密钥算法使用相关或相同的加密密钥进行加密和解密。

- 非对称密钥算法使用不同的密钥进行加密和解密这通常被称为公钥密码术。

对称密钥加密

为了解释这个概念,我们将使用维基百科中描述的邮政服务隐喻来理解对称密钥算法是如何工作的。

爱丽丝把她的秘密信息放在一个盒子里,然后用她有钥匙的挂锁锁上盒子。然后她通过普通邮件把盒子寄给鲍勃。当鲍勃收到盒子时,他用一把与爱丽丝钥匙一模一样的钥匙(他以前不知何故得到了钥匙,也许是通过面对面的会议得到的)打开盒子,读了一遍信息。然后,鲍勃可以用同样的挂锁发送他的秘密回复。

对称密钥算法可分为流密码和块密码流密码一次加密一个消息的位,块密码取若干位,通常是一次64位的块,并将它们作为一个单元进行加密。有很多不同的算法,你可以选择从更流行和广受尊敬的对称算法,包括Twofish,蛇,AES(Rijndael),河豚,CAST5,RC4,TDES和IDEA。

非对称加密

在非对称密钥系统中,Bob和Alice使用单独的挂锁,而不是对称示例中使用多个密钥的单个挂锁。注意:当然,这是一个非常简单的例子,说明了它是如何工作的,这个例子要复杂得多,但是你会得到一般的想法。

首先,爱丽丝让鲍勃通过普通邮件把打开的挂锁寄给她,把钥匙留给自己。当爱丽丝收到它时,她用它来锁定一个包含她的信息的盒子,并将锁定的盒子发送给鲍勃。鲍勃就可以用钥匙打开盒子,读爱丽丝的留言。为了回答这个问题,鲍勃必须同样地把爱丽丝打开的挂锁锁上,然后再把盒子寄还给她。

非对称密钥系统的关键优势在于,Bob和Alice不需要向对方发送密钥副本。这可以防止第三方(在本例中,可能是**的邮政工作者)在密钥传输过程中复制密钥,从而允许所述第三方监视Alice和Bob之间未来发送的所有消息。此外,如果鲍勃粗心大意,让别人复制他的钥匙,爱丽丝给鲍勃的信息就会被泄露,但爱丽丝给别人的信息会保密,因为其他人会提供不同的挂锁供爱丽丝使用。

非对称加密使用不同的密钥进行加密和解密。邮件收件人创建私钥和公钥。公钥在消息发送者之间分发,发送者使用公钥对消息进行加密。收件人使用其私钥加密任何已使用收件人公钥加密的加密邮件。

与对称加密相比,以这种方式进行加密有一个主要的好处。我们从不需要通过不安全的通道发送任何机密信息(如加密密钥或密码)。你的公钥公开了它不是秘密,也不需要保密。您的私钥可以在您的个人计算机上保持舒适,在您生成它的地方,它不必通过电子邮件发送到任何地方,也不必被攻击者读取。

加密如何保护web上的通信安全

多年来,SSL(安全套接字层)协议通过使用Web浏览器和Web服务器之间的加密来保护Web事务,从而保护您免受任何可能在中间窥探网络的人的影响。

SSL itself is conceptually quite simple. It begins when the browser requests a secure page (usually https://)

The web server sends its public key with its certificate. The browser checks that the certificate was issued by a trusted party (usually a trusted root CA), that the certificate is still valid and that the certificate is related to the site contacted. The browser then uses the public key, to encrypt a random symmetric encryption key and sends it to the server with the encrypted URL required as well as other encrypted http data. The web server decrypts the symmetric encryption key using its private key and uses the browser’s symmetric key to decrypt its URL and http data. The web server sends back the requested html document and http data encrypted with the browser’s symmetric key. The browser decrypts the http data and html document using the symmetric key and displays the information.

现在您可以安全地购买您真正不需要的易趣物品。

你学到什么了吗?

如果你做到了这一点,我们就要结束我们的漫长旅程,了解加密和它的工作原理,从希腊和罗马人早期的加密开始,路西法的兴起,最后SSL如何使用不对称和对称加密来帮助你在易趣上买蓬松的粉红色兔子。

在How To Geek,我们是加密的忠实粉丝,我们介绍了很多不同的方法,比如:

- TrueCrypt入门(保护您的数据)

- 将自动网站加密添加到Firefox

- BitLocker To Go在Windows 7中加密便携式闪存驱动器

- 如何通过加密硬盘来保护Linux PC

- 向Windows 7/Vista右键单击菜单添加加密/解密选项

- Mac OS X上TrueCrypt驱动器加密入门

当然,加密是一个非常复杂的话题,无法真正解释一切。我们错过什么重要的事了吗?请随意在评论中给你的读者提供一些知识。

- 发表于 2021-04-09 04:40

- 阅读 ( 162 )

- 分类:互联网

你可能感兴趣的文章

什么是clipper恶意软件,它如何影响android用户?

... 但是什么是clipper恶意软件,它是如何工作的,以及如何避免攻击? ...

- 发布于 2021-03-21 23:36

- 阅读 ( 303 )

3个提高谷歌硬盘安全性和隐私性的有用工具

...的谷歌驱动器的大门,它是瞬间解密,然后再次加密。为什么?在加密之前,谷歌会快速扫描并分析文件。泄漏的可能性很小,但仍然是一个轻微的缺陷。 你永远不能控制加密密钥,这意味着你永远不能百分之百...

- 发布于 2021-03-24 12:51

- 阅读 ( 437 )

5种常见的加密类型以及为什么您不应该自己创建

...解。有许多类型,它们有不同的用途。那么,你怎么知道什么是“最好的”加密类型呢? ...

- 发布于 2021-03-24 13:51

- 阅读 ( 219 )

什么是信号?它是如何工作的?

...务,是其领域内其他应用程序的可靠替代品。让我们看看什么是信号,它是如何工作的,以及如何开始使用它。 ...

- 发布于 2021-03-28 06:57

- 阅读 ( 243 )

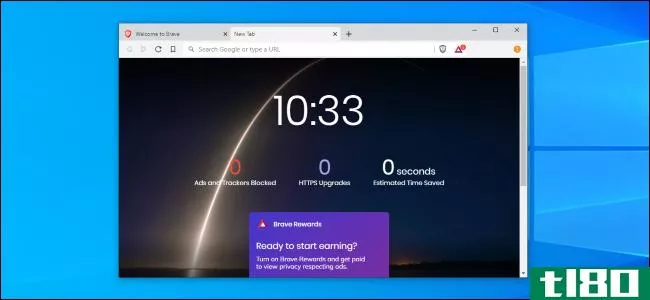

什么是勇敢的浏览器,它与chrome相比如何?

...ve是基于Chromium的,Chromium是googlechrome的开源代码。但是有什么好处吗?而对于那些使用谷歌Chrome的人来说,是否值得改用勇敢? 勇敢的历史 2015年,布伦丹·艾奇和布莱恩·邦迪创立了勇敢,他们想解决现代互联网最大的问题:...

- 发布于 2021-04-02 21:51

- 阅读 ( 175 )