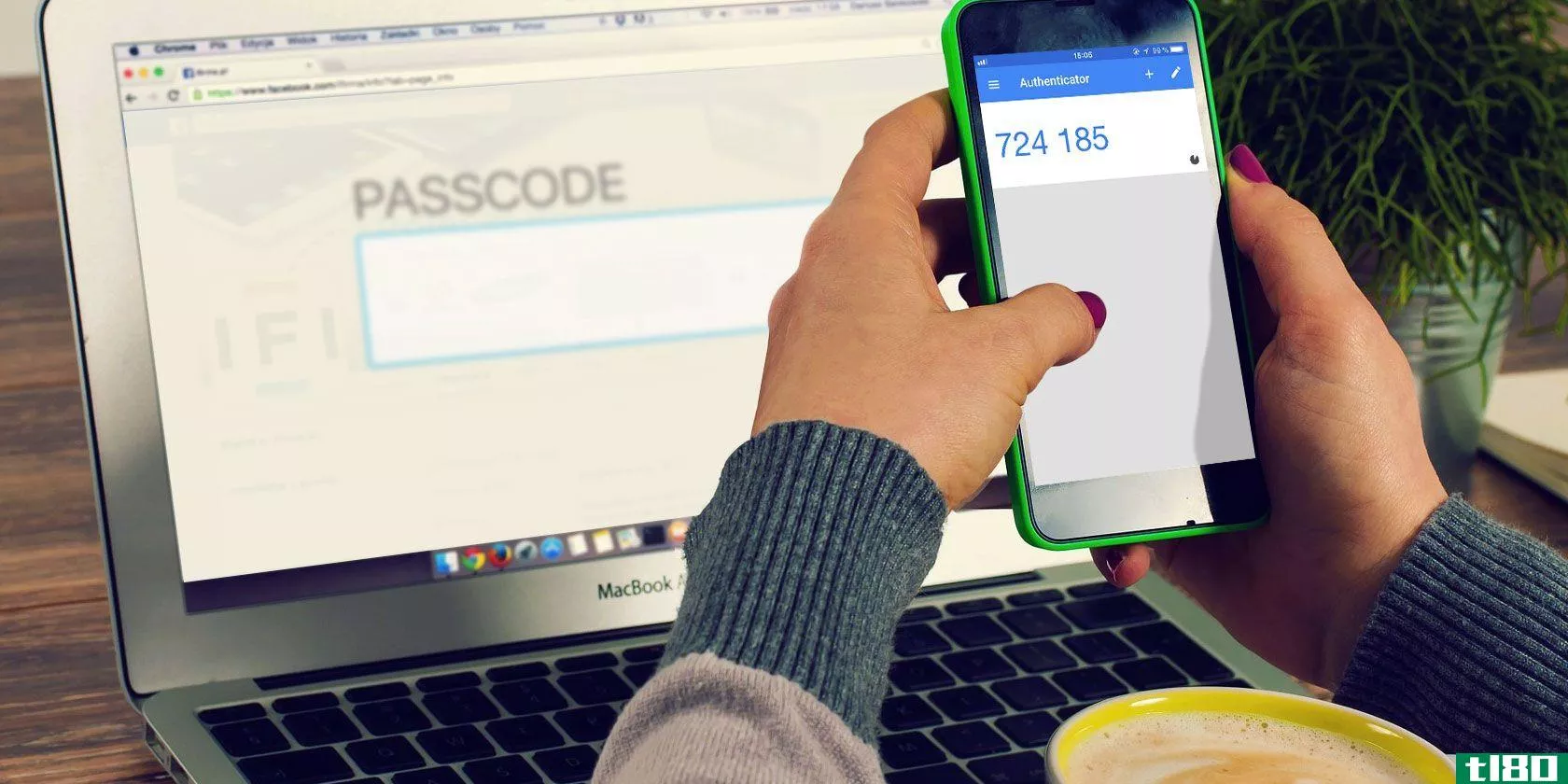

以下是攻击者如何绕过双因素身份验证

双因素认证系统并不像看上去那么简单。如果攻击者能够欺骗您的电话公司或安全服务本身让他们进入,那么他们实际上并不需要您的物理身份验证令牌。

附加身份验证总是有用的。尽管没有什么能提供我们都想要的完美安全性,但使用双因素身份验证会给想要你的东西的攻击者设置更多障碍。

你的电话公司是个薄弱环节

相关:在这16个Web服务上使用两步验证来保护自己

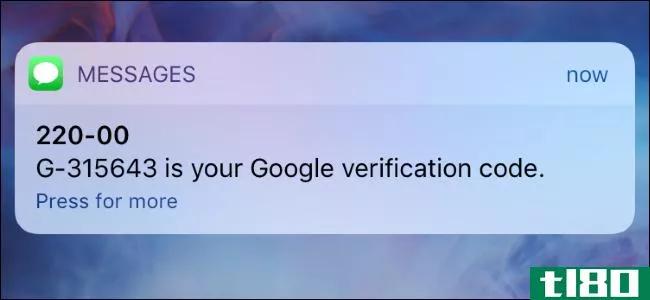

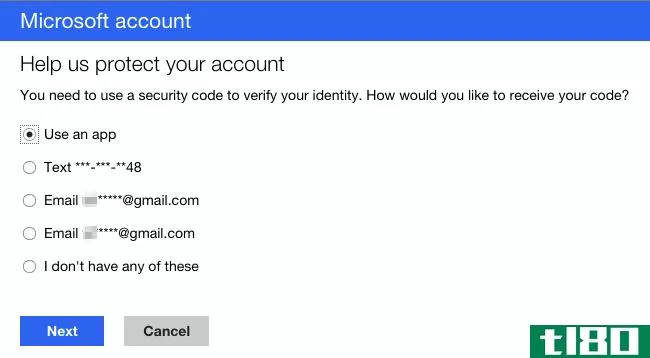

许多网站的两步认证系统的工作原理是,当有人试图登录时,通过短信向你的**发送信息。即使您使用**上的专用应用程序生成代码,您选择的服务也很有可能让人们通过向您的**发送短信代码登录。或者,在确认您可以访问配置为恢复电话号码的电话号码后,该服务可能允许您从帐户中删除双因素身份验证保护。

听起来不错。你有你的**,它有一个电话号码。它里面有一个物理SIM卡,可以把它和你的**供应商的电话号码联系起来。这一切看起来都很实际。但是,遗憾的是,你的电话号码没有你想象的那么安全。

如果你在丢了**或刚买了一张新的SIM卡后,需要将现有的电话号码移到新的SIM卡上,你就会知道你通常可以完全通过电话或者甚至在线来做什么。攻击者所要做的就是打电话给你的**公司的****部,假装是你。他们需要知道你的电话号码,以及你的一些个人信息。这些都是经常在大型数据库中泄露并用于身份盗窃的信息,例如,信用卡号码、SSN的最后四位数字等。攻击者可以尝试将您的电话号码移动到他们的**上。

还有更简单的方法。或者,例如,他们可以在电话公司端设置呼叫转移,以便传入的语音呼叫被转移到他们的电话,而不会到达您的电话。

见鬼,攻击者可能不需要访问您的完整电话号码。他们可以访问您的语音邮件,尝试在凌晨3点登录网站,然后从您的语音邮箱获取验证码。你的电话公司的语音信箱系统到底有多安全?你的语音信箱密码有多安全-你设置过吗?不是每个人都有!如果你有,攻击者需要多少努力才能通过打电话给你的电话公司重置你的语音邮件PIN码?

用你的电话号码,一切都结束了

相关:如何避免在使用双因素身份验证时被锁定

您的电话号码成为薄弱环节,使攻击者能够通过短信或语音通话从您的帐户中删除两步验证,或接收两步验证码。当你意识到出了问题时,他们就可以访问这些账户了。

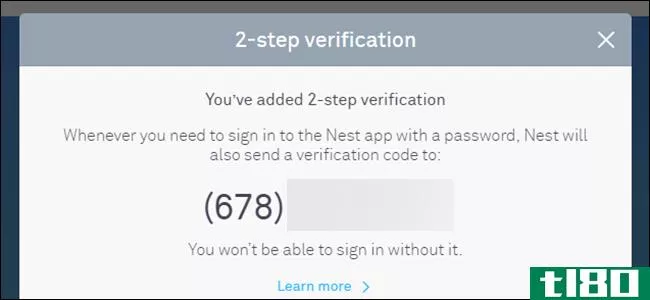

这几乎是每个服务的问题。在线服务不希望人们无法访问他们的帐户,所以他们通常允许你绕过并删除你的电话号码的双重身份验证。这有助于如果你不得不重置你的**或得到一个新的,你已经失去了你的双因素身份验证码-但你仍然有你的电话号码。

理论上,这里应该有很多保护措施。实际上,你是在和**服务提供商的******打交道。这些系统通常是为了提高效率而建立的,而****员工可能会忽视面对那些看起来愤怒、不耐烦、似乎拥有足够信息的客户时所面临的一些保障措施。你的电话公司和它的****部门是你安全的薄弱环节。

保护你的电话号码很难。实际上,移动电话公司应该提供更多的保障措施,以降低风险。实际上,你可能想自己做点什么,而不是等待大公司来修改他们的****程序。有些服务可能允许您通过电话号码禁用恢复或重置,并对其发出大量警告—但是,如果它是一个任务关键型系统,您可能希望选择更安全的重置过程,如重置代码,您可以在需要时锁定银行保险库。

其他复位程序

相关:安全问题是不安全的:如何保护您的帐户

也不仅仅是你的电话号码。如果您声称丢失了代码并需要登录,许多服务允许您以其他方式删除双因素身份验证。只要你对这个账户有足够的个人信息,你就可以进去。

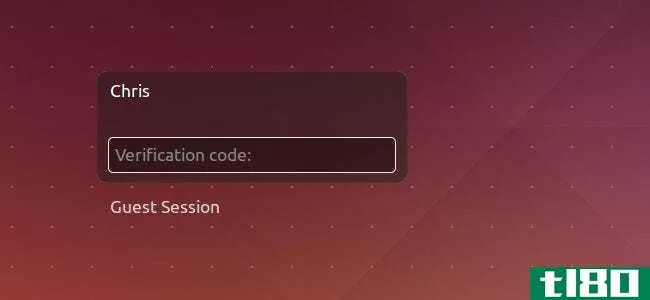

你自己试试看-去你用双因素认证保护的服务,假装你丢失了代码。看看要怎么进去。在最坏的情况下,您可能需要提供个人信息或回答不安全的“安全问题”。这取决于服务的配置方式。您可以通过向另一个电子邮件帐户发送链接来重置它,在这种情况下,该电子邮件帐户可能会成为一个弱链接。在理想情况下,您可能只需要访问一个电话号码或恢复代码—而且,正如我们所看到的,电话号码部分是一个薄弱环节。

还有一件可怕的事:这不仅仅是绕过两步验证。攻击者可以尝试类似的技巧完全绕过您的密码。这是可行的,因为在线服务希望确保人们能够重新访问他们的帐户,即使他们丢失了密码。

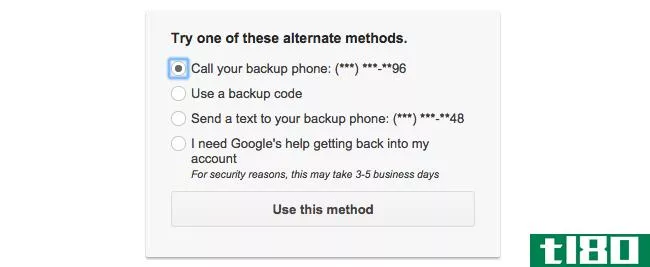

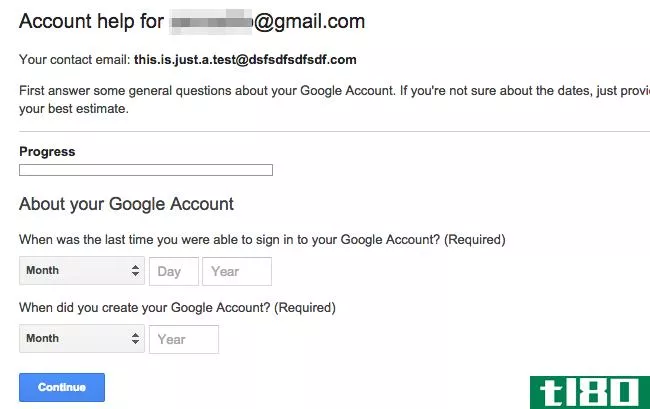

例如,看看Google帐户恢复系统。这是恢复帐户的最后一个选择。如果你声称不知道任何密码,你最终会被要求提供有关你的帐户的信息,比如你创建它的时间和你经常给谁发电子邮件。一个对你有足够了解的攻击者理论上可以使用像这样的密码重置过程来访问你的帐户。

我们从未听说过谷歌的账户恢复程序被滥用,但谷歌并不是唯一一家拥有此类工具的公司。它们不可能都是万无一失的,尤其是如果攻击者对你了解得足够多的话。

无论出现什么问题,设置两步验证的帐户总是比不设置两步验证的同一帐户更安全。但是双因素认证并不是万能的,正如我们在滥用最大薄弱环节的攻击中所看到的:你的电话公司。

- 发表于 2021-04-10 22:48

- 阅读 ( 173 )

- 分类:互联网

你可能感兴趣的文章

是时候停止使用短信和2fa应用程序进行双因素身份验证了

...秘密数据库,会发生什么呢?每个账户都会受到攻击——攻击者可以随意进出。 ...

- 发布于 2021-03-26 12:32

- 阅读 ( 249 )

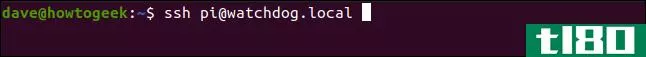

如何在raspberry pi上设置双因素身份验证

...。 首先,我们需要建立到Pi的两个连接。两个命令都采用以下形式: ssh [email protected] 这个Pi的名称是“看门狗”,但是您将键入您的名称。如果您更改了默认用户名,也可以使用它;我们的用户名是“pi” 请记住,为了安全起...

- 发布于 2021-04-02 02:18

- 阅读 ( 169 )

如何为twitter启用双因素身份验证

...双因素身份验证(2FA)是一个很好的安全工具,因为它使攻击者更难侵入您的帐户。大多数应用程序都很容易打开2FA,Twitter也不例外。下面是如何启用它。 首先,您需要登录到您的Twitter帐户,无论是在Twitter网站上,还是在Andro...

- 发布于 2021-04-03 02:39

- 阅读 ( 302 )

人们认为他们的密码对于双重身份验证来说太可怕了。他们错了。

... long enough.'” 我们理解为什么这种心态很普遍,但拜托:攻击者有各种方法可以获取你的密码。当然,强密码可以帮助抵御暴力攻击,但如果你的密码被截获,或者你的帐户被仿冒呢?双因素身份验证为您提供了一个额外的保护...

- 发布于 2021-04-05 02:20

- 阅读 ( 83 )

短信双因素认证不是完美的,但你仍然应该使用它

...。 基于短信的双因素有一些弱点,但这没有抓住重点。攻击者将不得不花时间绕过你的短信验证。大多数目标可能不值得这么多努力。 为什么需要双因素身份验证 双因素身份验证之所以命名为双因素身份验证,是因为它要求您...

- 发布于 2021-04-05 02:37

- 阅读 ( 174 )

罪犯可以偷你的电话号码。下面是如何阻止他们

...利用它进入你的金融账户和其他敏感服务。 当然,如果攻击者已经可以访问您的其他帐户(例如,如果他们已经拥有您的网上银行密码或访问您的电子邮件帐户),这种类型的攻击是最危险的。但它允许攻击者绕过基于SMS的安...

- 发布于 2021-04-05 05:46

- 阅读 ( 207 )

wi-fi安全摄像头有多安全?

...身份验证以提高安全性,这意味着即使知道您帐户密码的攻击者也无法查看您的相机。 这些类型的相机也会自动更新最新的固件。您不必手动更新它们来修复安全问题。 换句话说,没有真正复杂的配置。您只需**相机,创建一...

- 发布于 2021-04-05 07:26

- 阅读 ( 202 )

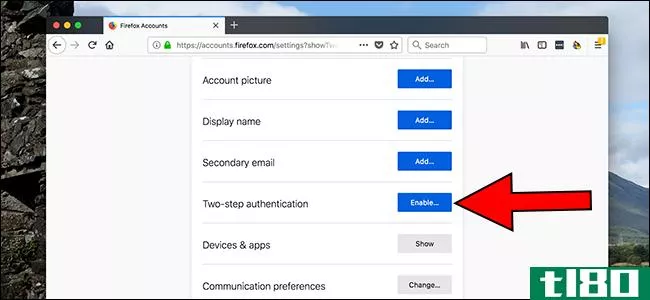

firefox最终提供了双因素身份验证来保护您的密码

...同步密码使用火狐同步你需要启用双因素身份验证,否则攻击者可能最终访问你的整个在线生活。感谢布莱平计算机公司的卡塔林·西姆帕努为我们指出了这一点!

- 发布于 2021-04-06 07:58

- 阅读 ( 162 )

为什么不应该使用sms进行双因素身份验证(以及使用什么替代)

...息,以及我们建议的方法,请继续阅读。 sim卡交换允许攻击者窃取你的电话号码 短信验证的工作原理如下:当你尝试登录时,服务会向你之前提供给他们的**号码发送一条短信。你在**上输入密码,然后登录。那个代码只适合一...

- 发布于 2021-04-07 17:06

- 阅读 ( 160 )