如何匿名上网(be online anonymously)

第1部分 第2部分:使用匿名工具和做法

- 1使用虚拟专用网络(VPN)。VPN对你在互联网上所做的一切进行加密,使你在互联网上基本上保持匿名状态。一般来说,如果你使用一个可靠的VPN服务,你的所有互联网活动都将保持隐私。使用VPN还可以防止你的ISP看到你在网上做什么。然而,许多VPN服务器确实保留了你的活动日志,在你被怀疑犯罪时可以被传唤。虽然你的ISP或你本地网络的其他人不能看到你连接到VPN时在做什么,但VPN供应商可以。不幸的是,没有确定的方法来验证VPN供应商不记录你在他们的服务上做什么。在选择VPN之前要彻底研究。

- 2从公共Wi-Fi接入点浏览(有例外)。为了保持真正的匿名,你与互联网的连接不应涉及你的ISP。这就是公共Wi-Fi服务的意义所在。然而,超级重要的是,你不要通过这些网络传递任何你不想让别人看到的个人信息。如果你需要做一些与你自己身份有关的私人事情,如银行业务或处理社会安全号码,请不要连接到公共接入点。即使你看到有一个开放的网络可用,也要确保你知道它是该地点的合法网络。黑客经常建立看起来与现有网络相似的Wi-Fi网络,专门用来窃取数据。即使无线网络是合法的,也可能有人在运行一个可以嗅探所有活动流量的工具。一个好的四重奏解决方案是欺骗你的IP地址,连接到公共Wi-Fi,连接到一个VPN,然后通过TOR浏览。

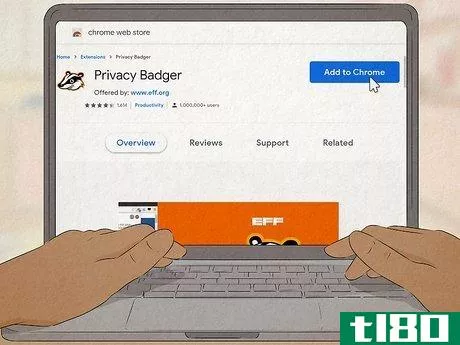

- 3安装保护隐私的浏览器插件/外挂。如果你想避免在网络上被追踪,你可以通过你的网络浏览器安装各种工具:HTTPS Everywhere。这个浏览器扩展确保你总是在访问一个网站的加密(https)版本。你可以在Chrome、Firefox、Edge和Opera网络浏览器上获得它。它预装在更注重安全的网络浏览器中,如Brave和Tor。隐私獾。这个工具由电子前沿基金会(EFF)设计,可以阻止第三方追踪cookies,因此一旦你离开他们的页面,广告服务和网站就不能继续追踪你。你可以在Firefox、Edge和Opera网络浏览器上获得Privacy Badger。这是另一个与Privacy Badger类似的工具,可以阻止第三方追踪cookies。它还可以阻止广告,并允许你自定义你的阻止偏好。可用于Firefox、Chrome、Edge和Opera.NoScript。这是一个只在火狐浏览器上使用的插件,可以阻止网站上的所有JavaScript。由于许多网站需要JavaScript才能正常工作,你可以手动管理一个白名单,允许你信任的网站使用JavaScript。

- 4用Tor取代你的网络浏览器。Tor网络浏览器将你所有的流量通过它自己的网络传送,使你的网络浏览几乎是匿名的。当你通过Tor浏览时,你的ISP、网络管理员或Wi-Fi黑客很难(不是不可能,而是接近)看到你访问的网站或你登录的网站。千万不要从其他地方下载Tor,除了https://www.torproject.org.If,你不想让你的ISP知道你用Tor浏览,你就需要通过VPN使用它。

- 5欺骗你的MAC地址。你的MAC地址是向路由器识别你的计算机的硬件地址。每次你连接到一个网络时,你的MAC地址都会自我广播,宣布你的存在。你可以使用一个假的MAC地址来匿名化你在网络上的活动。然而,你访问和登录的网站仍然会被你的ISP和网络管理员看到,尽管你可以使用VPN作为另一层保护。

- 6尝试你的浏览器的私人模式。如果你担心别人发现你在共享电脑上做什么,可以在你的网络浏览器的私人或隐身模式下浏览。几乎所有的网络浏览器都有一个内置的浏览模式,可以防止你的网络浏览历史和缓存保存在你的电脑上。Chrome浏览器允许你打开一个新的 "隐身 "窗口,Safari和Firefox允许你打开 "私人 "窗口,而Edge将他们的私人模式称为 "私密"。

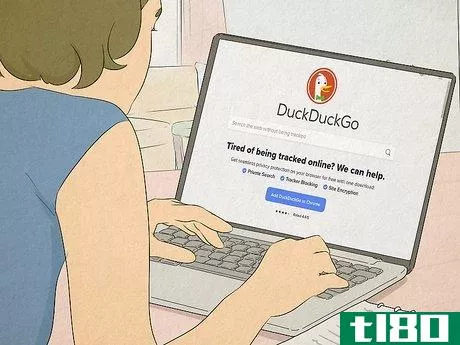

- 7使用注重隐私的替代搜索引擎。像谷歌、必应和Yandex这样的搜索引擎,会将你的搜索查询与你的IP地址(如果你登录了,还有账户)一起储存起来。他们还使用cookies来跟踪你如何使用搜索引擎,并掌握你访问的网站。这些信息被汇编和分析,以更准确地定位广告并提供相关的搜索结果。为了避免这种跟踪,请使用其他注重隐私的搜索引擎,如DuckDuckGo或StartPage。

- 8使用一个废弃的电子邮件或对隐私友好的电子邮件供应商来注册网站。确保你创建的电子邮件地址不包含任何个人信息,并且不与任何存储你个人信息的账户挂钩。声称安全和隐私友好的电子邮件供应商有ProtonMail、Tutanota等。一些流行的免费电子邮件供应商,使新账户的注册速度很快,有Gmail和Yahoo Mail。如果你想发送加密的电子邮件,而不提供任何个人资料,可以试试Protonmail。

第二部分第二部分:学习如何在网上跟踪你的情况

- 1了解你的互联网服务提供商可以跟踪什么。你的互联网服务提供商(ISP)是你用来连接互联网的服务。当你的调制解调器或路由器连接到互联网时,它会被分配一个IP地址--这个地址可以追踪到你的账户。这意味着,至少,任何能看到你的IP地址的人都能识别你的ISP。如果你用这个IP地址做了一些违法的事情,政府管辖部门(如当地警察甚至联邦调查局)可以向你的ISP发出传票,以查明当时谁在使用这个IP地址,以及访问了哪些网站和服务。你的ISP可以根据你的IP地址识别其他一些事情:网站内容。如果你在连接互联网时访问https:///www.wikiHow.com,你的ISP就会记录下该域名。理论上,他们可以知道你访问wikiHow的频率,你下载了什么(如果有的话),以及你在该网站上花了多长时间。虽然他们可以找到这些信息,但他们不会看,除非有传票要求他们这样做。如果你经常访问以非法内容为主的网站,你的活动可能会被你的ISP标记出来。你的MAC地址。媒体访问控制(MAC)地址是一个专门分配给你的计算机的Wi-Fi或网卡的地址。你的ISP可以确定你的网络上的哪个MAC地址在特定时间与一个IP地址一起使用,这意味着,如果你在学校、工作或家庭网络上,网络管理员可以识别你的计算机所使用的网站和服务。如果你在某些端口号上进行连接(或接收连接),你的ISP通常可以确定你正在使用哪种服务,如浏览网页(通常是端口443和80)或发送电子邮件(通常是端口25、587、587或465).你的VPN服务。如果你在你的互联网连接上使用VPN来隐藏你在网上做什么,你的ISP可以看到你正在使用的VPN和你连接的时间。但是,他们不能看到你在VPN上做的具体事情。

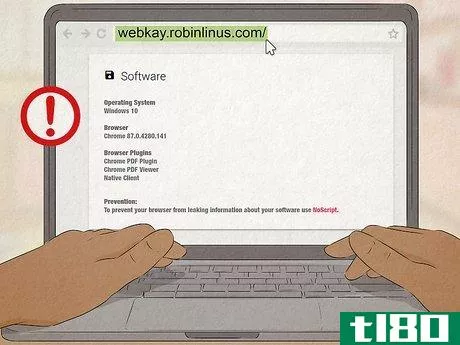

- 2了解网站可以了解你的情况。大多数网站通过展示广告来赚钱。为了成功地让访问者点击(和购买)广告,网站所有者和广告网络需要知道你的兴趣是什么,以及你如何使用互联网,这样他们就可以向你展示相关的广告。网站通过在你的电脑上安装跟踪cookies来收集数据,这可以告诉他们你访问了哪些其他网站,你的位置,你使用的浏览器和操作系统,你在他们的网站上花了多长时间,你点击了哪些链接,你是否登录了某些社交媒体网站,如Facebook,你搜索什么,甚至你的笔记本电脑的电池水平。所有这些都是在访问做这种数据挖掘的网站时自动发生的,而你却没有注意到。要想了解一个网站仅仅通过访问一次就能了解你的情况,请看https://webkay.robinlinus.com。当你加载页面时,你会看到一些惊人的信息。并非所有的cookies都是坏的。事实上,允许一些cookies是很重要的。Cookies是用来在你的电脑上存储一些数据,使你的浏览体验更容易。例如,cookies使你有可能登录到需要密码的账户,向购物车添加物品,以及更多。然而,一些被称为 "追踪cookies "或 "第三方cookies "的cookies是为了追踪你在所有网站上的活动,只是不包括你正在访问的网站。谷歌计划在2022年前禁止所有第三方追踪cookies进入Chrome网络浏览器。

- 3了解你的无线接入点。你是否连接到公共Wi-Fi接入点,如咖啡馆里的接入点?在你的朋友家里呢?现实情况是,任何时候你连接到公共Wi-Fi(或你不自己管理的Wi-Fi接入点),都有可能有人在主动窥探你的数据。如果一个恶意用户可以访问公共Wi-Fi接入点,将你的电脑、手机、平板电脑或智能手表连接到该无线网络,就可以看到你在登录时所做的几乎所有事情--包括输入密码、查看你的银行数据,以及找出你的联系信息。

- 无论你如何掩盖你的踪迹,总有一些信息有可能被用来描述和识别你。使用匿名工具的目的是减少可用的信息量,但由于互联网的性质,你永远不可能真正做到匿名。

- 在网上浏览时,你必须在方便性和匿名性之间做出选择。在网上保持匿名并不容易,需要大量的有意识的努力。在浏览网站时,你将面临更慢的连接速度,而且在你上网之前,你将不得不跳过更多的障碍。如果你的匿名性对你很重要,请准备做出一些牺牲。

- 发表于 2022-03-05 20:58

- 阅读 ( 41 )

- 分类:IT

你可能感兴趣的文章

本周最佳科技作品,7月1日

...识的增长——这不再仅仅是一种沉闷。 连线:奎因诺顿-如何匿名选择目标,发动攻击,并采取强大的组织下来 No, what Anonymous has become, in reality, is a culture, one with its own distinctive iconography (the Fawkes masks, the headless man in the business sui...

- 发布于 2021-04-23 00:58

- 阅读 ( 174 )

保密(confidentiality)和匿名(anonymity)的区别

...,都有必要告知参与者将从他们那里收集哪些信息,以及如何保护他们的身份。 这将确保参与者的隐私得到保护和保障。 保密(confidentiality)和匿名(anonymity)的区别 定义 研究中的保密性是指研究者知道参与者的个人资料,但他...

- 发布于 2021-07-01 13:09

- 阅读 ( 560 )

如何与匿名来源合作(work with anonymous sources)

...但伍德沃德和伯恩斯坦指出,“深喉”主要是向他们提供如何继续调查的建议,或者只是确认他们从其他来源获得的信息。 在此期间,《华盛顿邮报》的总编辑本·布拉德利(Ben Bradlee)经常强调,要迫使伍德沃德和伯恩斯坦...

- 发布于 2021-09-05 13:36

- 阅读 ( 156 )

如何我阻止匿名批量电子邮件?(i block anonymous bulk email?)

没有任何简单的方法可以阻止匿名批量电子邮件。由于您事先不知道电子邮件来自何处,您可能会发现很难做好准备。然而,最可靠的解决方案是电子邮件垃圾邮件过滤器...

- 发布于 2021-12-06 14:30

- 阅读 ( 109 )

如何我在网上保持匿名?(i remain anonymous online?)

有许多不同的方式保持匿名在线,包括使用软件提高匿名性的方法和保护自己的实践。例如,使用代理服务器可以通过在系统和您访问的任何站点之间放置额外的步骤来帮...

- 发布于 2021-12-06 14:48

- 阅读 ( 98 )

如何我在推特上保持匿名™?(i stay anonymous on twitter™?)

你可以在Twitter上保持匿名™ 通过使用匿名在线微博服务,建立代理互联网连接,禁用Twitter上的地理定位工具™, 并屏蔽您的Internet协议(IP)地址。使用Twitter™ 没有真实姓...

- 发布于 2021-12-06 14:54

- 阅读 ( 227 )

如何我绕过匿名代理?(i bypass an anonymous proxy?)

有几种不同的方法可以绕过匿名代理,不过应该使用的方法在很大程度上取决于代理的设置方式。最简单的方法之一是在web浏览器的Internet连接设置中禁用代理,尽管这并不...

- 发布于 2021-12-06 15:25

- 阅读 ( 227 )

如何我有匿名电子邮件地址吗?(i get an anonymous email address?)

根据需要的匿名性和隐私级别,有一些简单的方法可以获得匿名电子邮件地址。最简单的方法是注册一个大型的免费电子邮件服务,而不透露任何真实的身份信息。但是,...

- 发布于 2021-12-07 09:25

- 阅读 ( 173 )

如何我打匿名电话?(i make an anonymous call?)

打匿名电话通常包括在打电话之前先拨特定的键,设置手机的某些功能,或者购买专门用于隐藏电话身份的软件。大多数电话供应商都允许这些功能,但如果您不确定手机...

- 发布于 2021-12-07 09:45

- 阅读 ( 143 )

如何我发送匿名电子邮件附件?(i send an anonymous email attachment?)

通过发送匿名电子邮件附件,您可以在完全保密的情况下传输消息,隐藏消息来源的internet协议(IP)地址。通常,这些服务的功能是通过网络通过随机路径传输消息,从而...

- 发布于 2021-12-07 10:10

- 阅读 ( 150 )