病毒(virus)和特洛伊木马程序(trojan)的区别

在讨论恶意软件时,通常会混淆两种主要类型的攻击:病毒和木马。虽然两者都会对您的计算机或网络造成损害,但它们各自会做不同的事情,并构成独特的威胁。在这篇博客文章中,我们将进一步了解病毒和木马的区别,以及如何保护自己免受这些恶意威胁。

什么是病毒(virus)?

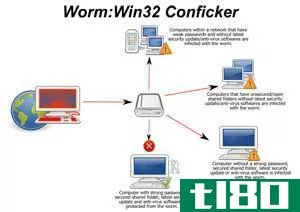

计算机病毒是一种恶意代码或程序,在执行时,通过复制自身或通过修改其他计算机程序来进行复制。当连接到的软件或文档通过网络、磁盘、文件共享或受感染的电子邮件附件从一台计算机传输到另一台计算机时,病毒就会传播。病毒可以造成轻微的恼人影响,也可以破坏数据或软件,并导致系统崩溃。有些病毒是故意设计来阻止计算机正常工作或访问您的个人数据的。最常见的病毒类型包括宏病毒、脚本病毒、启动记录病毒、主启动记录病毒和伴随病毒。

什么是特洛伊木马程序(trojan)?

特洛伊木马是一种恶意软件,旨在让攻击者未经授权访问计算机。它通常通过电子邮件附件或从恶意网站下载来传播。一旦安装,特洛伊木马可用于窃取敏感信息或安装其他形式的恶意软件。虽然木马通常用于恶意目的,但也可以用于远程管理和故障排除等合法目的。因此,在打开电子邮件附件或从不可信来源下载文件时,务必谨慎。如果您认为您的计算机感染了特洛伊木马,则必须运行病毒扫描并尽快删除恶意软件。

病毒(virus)和特洛伊木马程序(trojan)的区别

病毒是一种可能复制自身并破坏系统的代码。它通过将自身插入或附加到支持宏的合法程序或文档来执行代码。特洛伊木马是不良编程实践的结果,不会像病毒一样自我复制。它看起来是一个合法的程序,但实际上执行恶意操作。病毒需要用户操作才能传播,例如打开电子邮件附件、从互联网下载并运行文件或执行恶意程序。一旦用户运行或执行了该文件,病毒代码就会被植入用户的计算机并复制自己。特洛伊木马通过与病毒相同的方法传播,但无需用户交互即可激活。一旦包含木马程序的文件被打开或执行,有效负载将自动运行,而不会向用户发出任何指示。有效载荷可能会损坏系统文件,窃取密码等个人信息,或劫持电子邮件联系人列表以进行垃圾邮件发送。

结论

虽然病毒和木马都会对您的计算机造成损害,但两者之间有一个关键区别。了解这种差异可以帮助您保护计算机免受这些恶意软件的侵害。

- 发表于 2023-01-20 15:46

- 阅读 ( 19 )

- 分类:技术

你可能感兴趣的文章

当心!又发现了两个firefox恶意软件扩展,这一次出现了全面的特洛伊木马

...扩展也在向你发送垃圾邮件,所以一个扩展与一个成熟的特洛伊木马捆绑在一起只是时间问题。 上一次,它只是简单的垃圾邮件链接出现在你的浏览器,并跟踪网址你要真的令人沮丧和邪恶,但不一定是世界末日,因为它不会...

- 发布于 2021-04-15 04:07

- 阅读 ( 161 )

mac上最好的杀毒软件

...。还可以扫描Mac上的文件以查找已知的Windows恶意软件、特洛伊木马和病毒,并删除或隔离这些文件,这样您就不会冒通过网络共享、USB驱动器或电子邮件将其传播给其他人的风险。删除或隔离已知的威胁,使您可以选择隔离任...

- 发布于 2021-05-24 00:09

- 阅读 ( 116 )

蠕虫(worm)和病毒(virus)的区别

...和复制自己的总称,恶意软件是正确的术语来涵盖病毒,特洛伊木马,蠕虫和所有其他恶意软件。 蠕虫的主要优点是它们比病毒传播得快得多。如果你有一个可移动的驱动器,比如一个包含文本文件的闪存驱动器,病毒就不会...

- 发布于 2021-06-22 12:14

- 阅读 ( 530 )

麦克菲(mcafee)和视窗防护(windows defender)的区别

...的恶意程序浮出水面。有超过数千种不同的计算机病毒,特洛伊木马和恶意互联网程序,是入侵我们的计算机系统的责任。很明显,我们希望我们的电脑受到保护,免受这些所谓的电脑病毒的侵害。这就是为什么我们有防病毒程...

- 发布于 2021-06-26 01:32

- 阅读 ( 396 )

如何保护我的电脑免受病毒和恶意软件的侵害(protect my computer from viruses and malware)

...网络、服务器和工作站免受病毒、间谍软件、恶意软件、特洛伊木马和广告软件等迫在眉睫的威胁变得越来越困难。世界上许多计算机甚至在最终用户不知情的情况下也可能被感染。 根据许多统计数据,恶意软件的费用迅速增...

- 发布于 2021-06-28 14:28

- 阅读 ( 265 )

病毒(virus)和恶意软件(malware)的区别

...危害计算机的一段代码或软件。病毒、间谍软件、蠕虫、特洛伊木马、勒索软件和广告软件是一些类型的恶意软件。 间谍软件 间谍软件可以跟踪互联网活动,收集用户计算机的详细信息,而不经他同意。很难检测到系统中是否...

- 发布于 2021-06-30 15:34

- 阅读 ( 549 )

多态的(polymorphic)和变形病毒(metamorphic virus)的区别

多态病毒和变形病毒的主要区别在于,多态病毒使用可变加密密钥对自身进行加密,使病毒的每个副本看起来都不同,而变形病毒则重写其代码本身,以便在不使用可变加密密钥的情况下使病毒的每个副本看起来都不同。 恶意...

- 发布于 2021-07-01 00:35

- 阅读 ( 699 )

卡巴斯基防病毒(kaspersky anti-virus)和互联网安全(internet security)的区别

...部恶意软件的攻击。它检测并清除计算机软件中的病毒、特洛伊木马、蠕虫和间谍软件。同时,互联网安全保护计算机免受病毒、网络钓鱼、网络攻击、恶意软件、广告软件等的侵害。除此之外,互联网安全还提供隐私、家长控...

- 发布于 2021-07-10 00:35

- 阅读 ( 206 )

蠕虫(worm)和病毒(virus)的区别

...的电脑。这两类程序被称为恶意软件,还包括勒索软件、特洛伊木马、键盘记录程序、大多数rootkit、间谍软件、不诚实的广告软件等。由于病毒是发现的第一类恶意软件,许多人通常将所有这类恶意软件称为病毒。然而,恶意...

- 发布于 2021-07-12 08:46

- 阅读 ( 211 )