被泄露的斯诺登文件详细说明了美国国家安全局的“数百万”恶意软件攻击计划

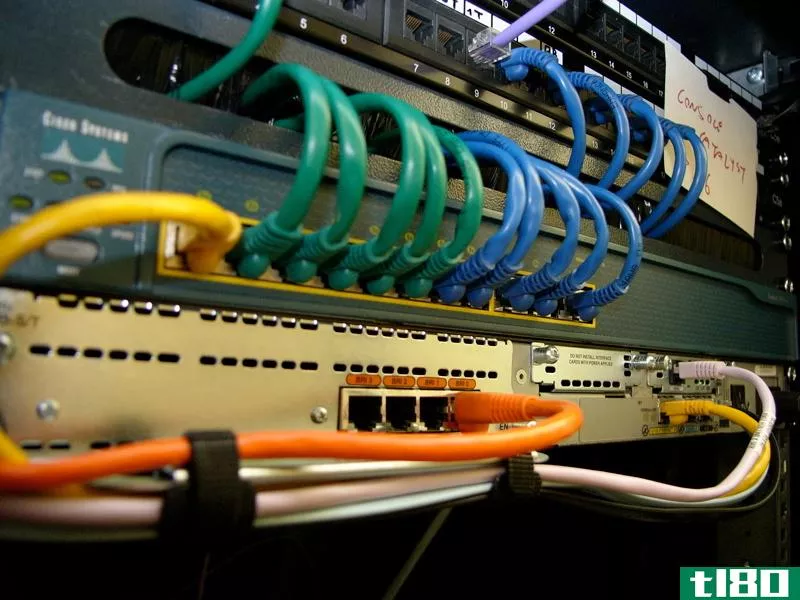

在过去的几个月里,美国****局、GCHQ和其他机构泄露的文件揭示了在目标电脑上安装恶意软件的巨大规模。在截获处,格伦·格林沃尔德和瑞安·加拉赫公布了更多关于这些程序如何工作的细节,以及特工们使用什么工具来危害安全——无论是通过入侵路由器还是模仿Facebook。一个名为TURBINE的项目,去年首次披露,旨在显著加快这一进程:一份文件称,它将“通过创建一个系统,通过分组而不是单独地对植入物进行自动控制,使目前的植入物网络能够扩展到大尺寸(数百万个植入物)。”

涡轮背后的组织,被称为美国****局的定制访问操作(TAO)部门,收集特定目标的信息,但格林沃尔德和安全专家担心,一个大型的自动化系统使监视过程过于无痛,容易被滥用。格林沃尔德称,这个扩展过程始于2004年,当时美国****局只操作了100到150个软件植入。相比之下,2010年至2012年间使用的植入物数量被描述为数以万计。本报告披露的文件似乎大多来自2009年。

像往常一样,泄露的文件揭示了新的细节和有关国安局如何处理其工作的彩色评论。一个内部帖子,关于大规模路由器的妥协,标题是“我猎杀系统管理员”,并赞扬黑客入侵大型网络的好处,以达到包括**官员的目标系统管理员是达到目的的手段,”特工写道。另一份文件描述了一个名为QUANTUMHAND的程序,在这个程序中,该机构试图将目标指向一个假冒的Facebook服务器。很明显,它是在2010年在“大约12个目标”上成功测试后正式推出的。其中一张幻灯片描述了一系列量子攻击,从垃圾信息到即时消息泄露,再到控制僵尸网络。

- 发表于 2021-04-25 13:13

- 阅读 ( 126 )

- 分类:互联网

你可能感兴趣的文章

2020年重大网络安全事件及其对您的影响

...了主要机构,而另一些人则担心以前受信任的机构的数据泄露确实令人震惊。让我们看看影响这一年的重大事件。 ...

- 发布于 2021-03-12 01:36

- 阅读 ( 257 )

网络战争是你安全的下一个威胁吗?

... 自从爱德华·斯诺登泄密以来,越来越明显的是,世界各国**都在利用数字技术监视本国公民。通过将我们每天在网上创建的数据武器化,这些**可能也在实施网络战。虽然围绕斯诺登...

- 发布于 2021-03-14 04:26

- 阅读 ( 240 )

中情局黑客和金库7:你的维基解密最新版本指南

...中情局正在从其他组织那里购买许多剥削。正如爱德华·斯诺登在Twitter上指出的,这是美国**为保持软件不安全而付费的证据。当然,对于情报机构或经常使用这些剥削的网络罪犯来说,这并不罕见。不寻常的是,在这种情况下...

- 发布于 2021-03-15 10:18

- 阅读 ( 305 )

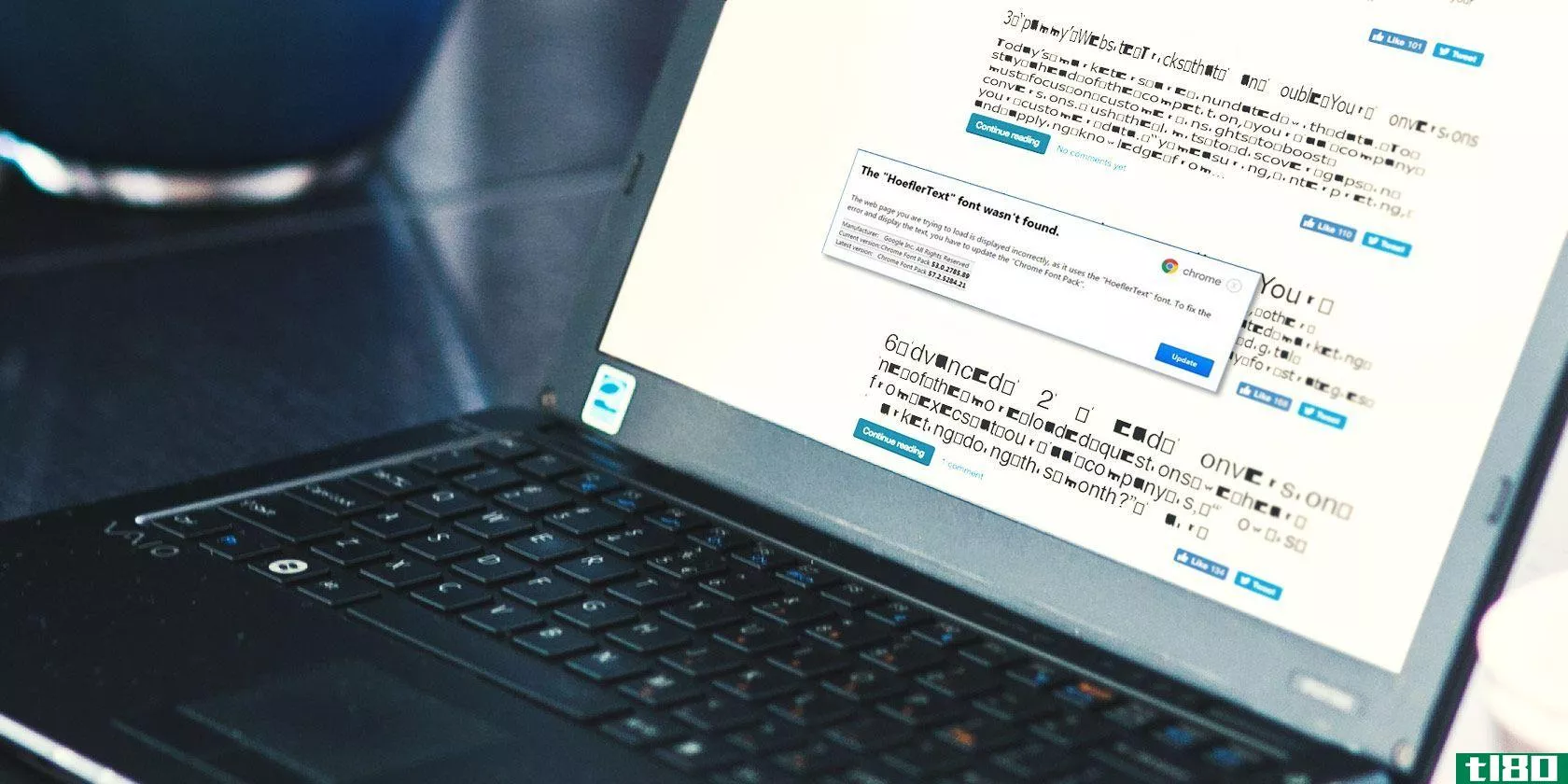

保护您的wordpress博客免受此chrome字体攻击

... 选择“更新”将自动下载受感染的文件。当然,如果用户不执行文件,计算机就不会受到感染。但是,脚本创建了一个假问题,诱使用户与对话框进行交互。这是一个经典的社会工程策略,保证会诱捕众多...

- 发布于 2021-03-15 12:20

- 阅读 ( 218 )

你必须从2016年的重大安全事件中学到什么

...不是一个新概念——中国已经做了十多年了。随着2013年斯诺登泄密事件的发生,我们了解到一个由世界各地的情报机构组成的隐形网络正在跟踪我们的一举一动。随着公愤的加剧,各国**似乎有可能回溯并尽量减少其监视策略。...

- 发布于 2021-03-16 10:22

- 阅读 ( 225 )

政府攻击时:国家恶意软件暴露

...。然而,它在2013年重新出现,在报告的感染病例增加和斯诺登档案公布之后,德国新闻刊物《明镜》将****局命名为瑞金的开发者,并指出“迄今已知的目标与斯诺登文件中概述的五眼监视目标一致” ...

- 发布于 2021-03-17 10:55

- 阅读 ( 199 )

警告:android恶意软件可能会清空您的paypal帐户

... 美国航天局披露了发生在2018年10月的数据泄露事件;受影响人员的最终细节仍不得而知。 ...

- 发布于 2021-03-22 06:16

- 阅读 ( 249 )