stagefright漏洞如何改变android安全性

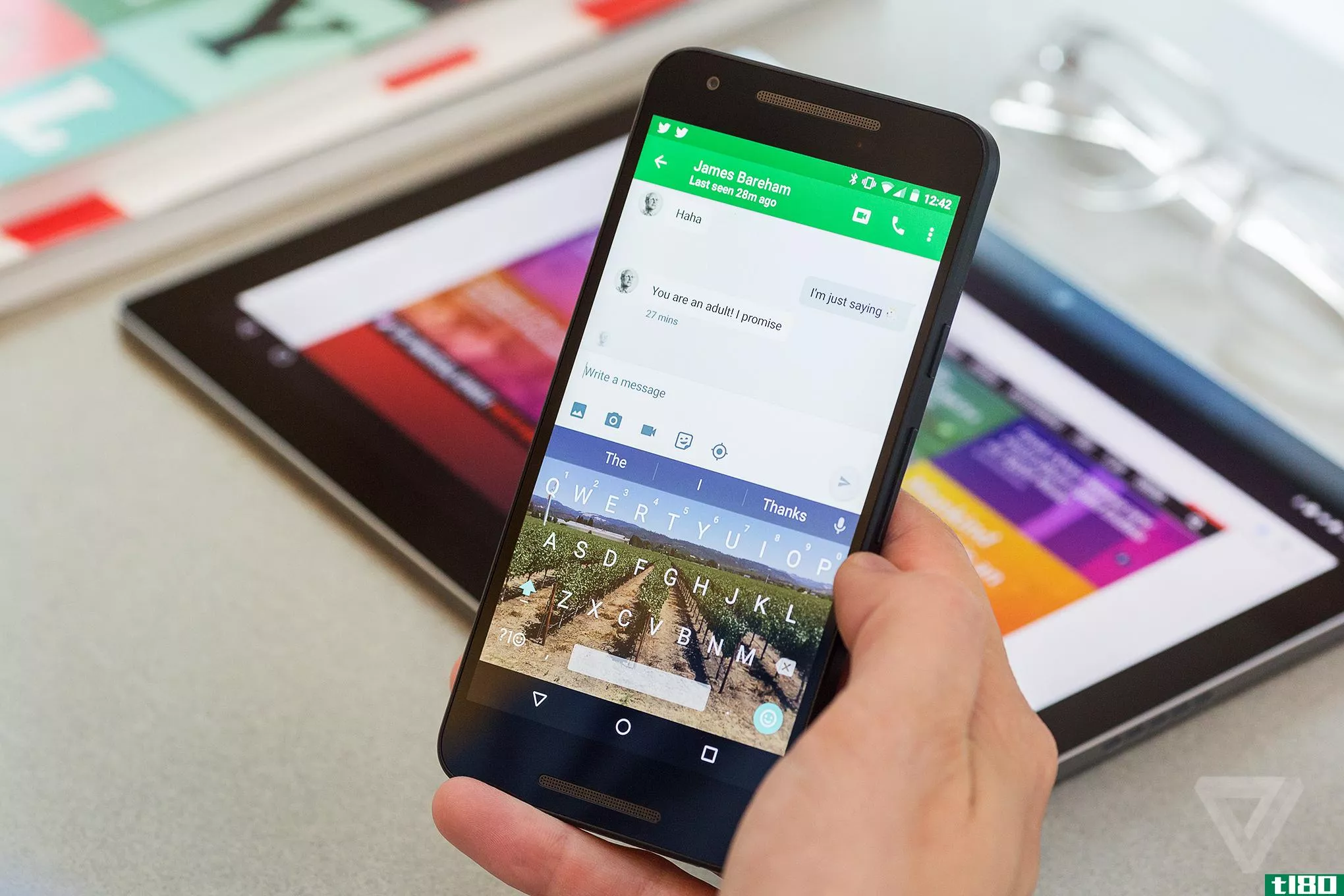

Zimperium的约书亚·德雷克(Joshua Drake)披露了一个名为Stagefright的Android新漏洞已经10天了,Android才刚刚开始恢复。该漏洞允许攻击者通过虚假的多媒体文本消息远程执行代码,在许多情况下,用户甚至看不到消息本身。谷歌已经有几个月的时间来编写一个补丁,当这个bug被宣布时,它已经准备好了一个补丁,但是正如预期的那样,通过**商和运营商获得这个补丁是复杂和困难的。

但随后,一些意想不到的事情发生了:备受诟病的Android更新系统开始工作。三星、HTC、LG、索尼和androidone已经宣布了该漏洞的补丁,以及阿尔卡特idol3的设备专用补丁。就三星而言,这一转变开启了一项激进的新安全政策,将逐月部署修补程序,这一例子有望激励其他**商效仿。谷歌已经宣布为自己的Nexus**推出类似的计划。舞台之光似乎吓坏了**商和运营商采取行动,事实证明,这个支离破碎的生态系统仍然有很多方法来保护自己。

“早期的报道引发了非常非常强烈的反响。”

现在还为时过早,大多数设备要到本月晚些时候才会收到补丁,但Android安全负责人阿德里安·路德维格乐观地认为,大多数Android用户将受到现有缓解系统的保护,并预计补丁将在攻击者突破前部署。”早期的报道引发了非常非常强烈的反应原始设备**商现在真正理解了,生态系统也真正理解了如何更快地做出反应,因为我们都认为这是必要的。”

与此同时,围绕舞台之光的负面宣传浪潮似乎也**了**商的行动。三星的合作伙伴解决方案副总裁Rick Segal说,滚动更新已经在三星工作了六个月。企业客户长期以来一直在游说提高设备的安全性,今年夏天早些时候,当三星快捷键键盘上的漏洞被发现时,该公司对客户对快速补丁的积极响应印象深刻。公众对舞台灯光的普遍警觉足以让人们对这一新功能刮目相看。”“真的,这是正确的做法,”西格尔对《边缘报》说,“你不会看到运营商或合作伙伴的任何回击,因为每个人都知道这是正确的做法。”

这仍然不意味着补丁将立即发布,但这意味着它们将在数周内而不是数月内到达,从而使攻击者利用新发现的漏洞的时间越来越少。与此同时,Android的缓解措施使得漏洞越来越难被利用。即使在目前的形式下,StageFlight也难以绕过Android的地址空间布局随机化保护(通常称为ASLR)。这个bug仍然可以用来触发未经授权的代码——这在任何情况下都是一个令人不安的结果——但是ASLR系统已经使得在一系列设备上可靠地运行任何特定的代码变得困难,这一点德雷克自己也承认。

Stagefright的核心是通过破坏系统内存来更改程序的控制计数器,该系统决定要执行的下一行代码。大致来说,破坏该计数器允许攻击者将代码走私到要执行的队列中,但利用该能力始终需要不同系统操作所在位置的良好映射。ASLR扰乱了这个映射,使得攻击者无法可靠地知道在哪里可以找到他们想要走私到队列中的代码。

这一点尤其重要,因为Stagefright漏洞利用的初始演示在代码执行时就停止了。一旦Drake能够破坏控制计数器,错误的严重性就被确定了。可能仍然有一个可靠的方法绕过系统-我们将不得不等待德雷克今天晚些时候的介绍,以找出他是否有一个-但这是一个严重的问题,攻击者来的漏洞冷“没有人认为这些措施是完美的,”路德维希说,“但它们肯定能在**商发布补丁的同时争取时间。”

任何预装视频的程序都有潜在的风险

与此同时,对用户来说,最好的缓解措施仍然是关闭“设置”中的“自动检索彩信”设置,但该修复程序也受到来自多个不同角度的攻击。谷歌已经承诺在下周更新Hangouts应用程序时进行修复,但一些运营商已经将修复方案掌握在自己手中。德国电信(Telekom)回应称,今天早些时候关闭了所有自动传送Android彩信的系统,用户需要手动下载。

不幸的是,MMS并不是利用Stagefright的唯一方法,因此在操作系统级别解决问题之前,用户不会得到完全的保护。研究人员已经展示了从URL甚至在应用程序中利用漏洞的方法,尽管在每种情况下,用户都必须手动检索媒体才能使修补程序正常工作,因此攻击没有短信漏洞那么危险。尽管如此,它还是强调了补丁本身的重要性,尽管缓解措施为抵御攻击者争取了时间。

现在最大的问题是,有多少**商会加入进来,新的配线系统是否会留下任何设备。三星的第一波补丁并不包括Galaxy S3或S4,尽管它们是目前使用的最流行的Android设备之一,三星已经宣布打算在本月晚些时候对这些设备进行补丁。与此同时,华为和华硕等**商尚未就何时推出补丁发表公开声明。

美国东部时间8月5日晚上8:33:更新内容包括三星计划的Galaxy S3和S4的更新计划。

- 发表于 2021-05-01 00:39

- 阅读 ( 146 )

- 分类:互联网

你可能感兴趣的文章

肮脏的奶牛脆弱性:你需要知道的一切,以保持安全

... 由于Android基于Linux内核,大多数Android设备也受到影响。 ...

- 发布于 2021-03-11 18:42

- 阅读 ( 411 )

whatsapp消息被黑客攻击的5种方式

... 该漏洞影响了Android 8.1和9上最多2.19.230版本的WhatsApp。幸运的是,awaked以负责任的态度披露了这个漏洞,拥有WhatsApp的Facebook已经能够修补这个问题。为了避免这个问题,您应该将WhatsApp...

- 发布于 2021-03-18 03:01

- 阅读 ( 248 )

如何通过在android应用程序中发现安全问题来赚取现金

...机会。这意味着每个使用Android应用程序的人都有更好的安全性。 ...

- 发布于 2021-03-19 11:45

- 阅读 ( 225 )

android上的google play系统更新是什么,它们是否重要?

...Play安全更新,无论它们是否有最新的安全补丁。 2015年的Stagefright安全漏洞就是谷歌Play系统更新的一个很好的例子。Stagefright是对Android中多媒体播放器组件的攻击。媒体框架是12个可以通过googleplay系统更新的组件之一。许多设备...

- 发布于 2021-04-01 18:15

- 阅读 ( 209 )

android有一个很大的安全问题,但是杀毒软件帮不了什么忙

...全公司一直在推广他们的Android防病毒应用程序,利用对Stagefright漏洞的担忧来销售安全软件。但是安卓防病毒软件在这里帮不了你。 杀毒软件在windows上如何工作,在android上如何不工作 相关报道:Android的Stagefright漏洞:你需要...

- 发布于 2021-04-10 04:26

- 阅读 ( 213 )

android的stagefright漏洞:你需要知道什么以及如何保护自己

Android在一个叫做“Stagefright”的组件中有一个巨大的安全漏洞,仅仅是收到一条恶意的MMS信息就可能导致你的**受到攻击。令人惊讶的是,我们还没有看到蠕虫像早期WindowsXP时代的蠕虫那样在**之间传播——所有的成分都在这里...

- 发布于 2021-04-10 07:43

- 阅读 ( 278 )

为什么iphone比android手机更安全

...的Android**没有得到操作系统更新,你能做些什么 最近的Stagefright MMS漏洞给了我们一个很好的案例研究,演示了当有人发现Android中的安全漏洞时会发生什么。Google创建补丁并将其应用到主要的Android开源项目代码中。谷歌随后将这...

- 发布于 2021-04-10 08:24

- 阅读 ( 228 )

警告:您的android手机的web浏览器可能没有获得安全更新

...的建议,但开发者可能真的想考虑这个问题——尤其是在安全性对应用程序特别重要的情况下。 那么这到底有多大的风险呢?嗯,我们还没听说有人利用它。但谷歌明确表示,目前所有Android设备中有60%不会收到浏览器安全补...

- 发布于 2021-04-11 00:49

- 阅读 ( 164 )

研究人员在android中发现了一个新的短信漏洞

...目标是多媒体信息系统。据研究人员估计,这个被称为“Stagefright”的漏洞影响了全球约9.5亿台Android设备,不过最易受攻击的设备是那些运行pre-Jelly-Bean版本Android的设备。谷歌已经发布了一个针对**商漏洞的修补程序,但大多数...

- 发布于 2021-04-30 21:13

- 阅读 ( 99 )

三星吹嘘其安卓安全计划,但现在兴奋起来还为时过早

...布了它的新政策——这项政策已经实施了六个月,但由于Stagefright漏洞的暴露而加速了这一进程。这家韩国公司显然希望在推行更严格的安全标准方面被视为领跑者,它得到了谷歌的支持,谷歌宣布了一项类似的计划,每月更新N...

- 发布于 2021-05-01 01:38

- 阅读 ( 108 )