如何报告ddos攻击(report ddos attacks)

第1部分第1部分(共3部分):分析攻击

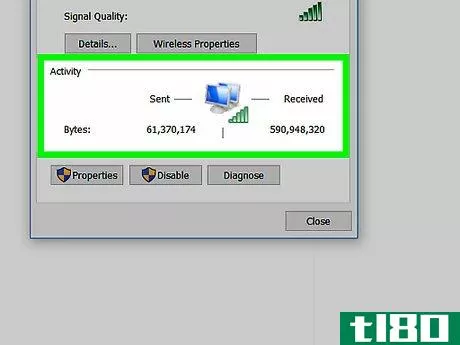

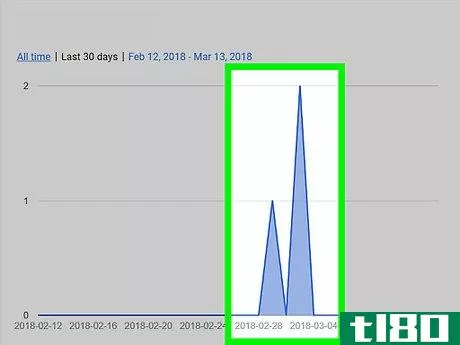

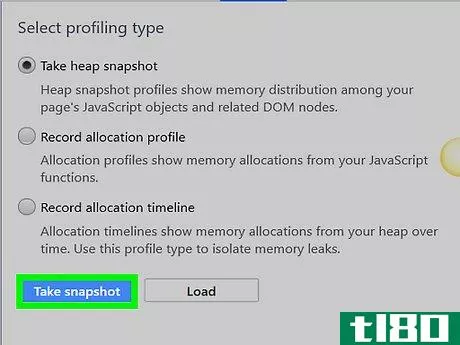

- 1监控您的网络流量。当你做报告时,可能会被问及袭击的细节。如果你手头已经有了这些信息,这是很有用的。查看你网站的分析、日志、图表和流量。收集尽可能多的信息。如果你使用网络主机,如Wordpress,主机通常会通过其在线门户为你提供一些网站分析。直接联系网络主机也可以帮助您找到这些信息。如果您拥有自己的web服务器并使用网站监控服务,如Loggly或Wireshark,请使用他们的软件来识别流量模式。如果尚未设置监控程序,则在不使用高级命令的情况下可能无法访问此数据。尝试联系您的互联网提供商。

- 2确定攻击开始和结束的时间。使用图表或分析数据,查看流量高峰是何时开始的。这将指示攻击开始的时间。如果攻击结束,请查看流量何时下降。如果攻击正在进行,记下攻击持续了多长时间。扪心自问,这次袭击是否与另一个事件同时发生?例如,如果你刚刚启动了一个新项目,或者你的公司最近出现在新闻中,那么考虑一下你是否可能成为目标。

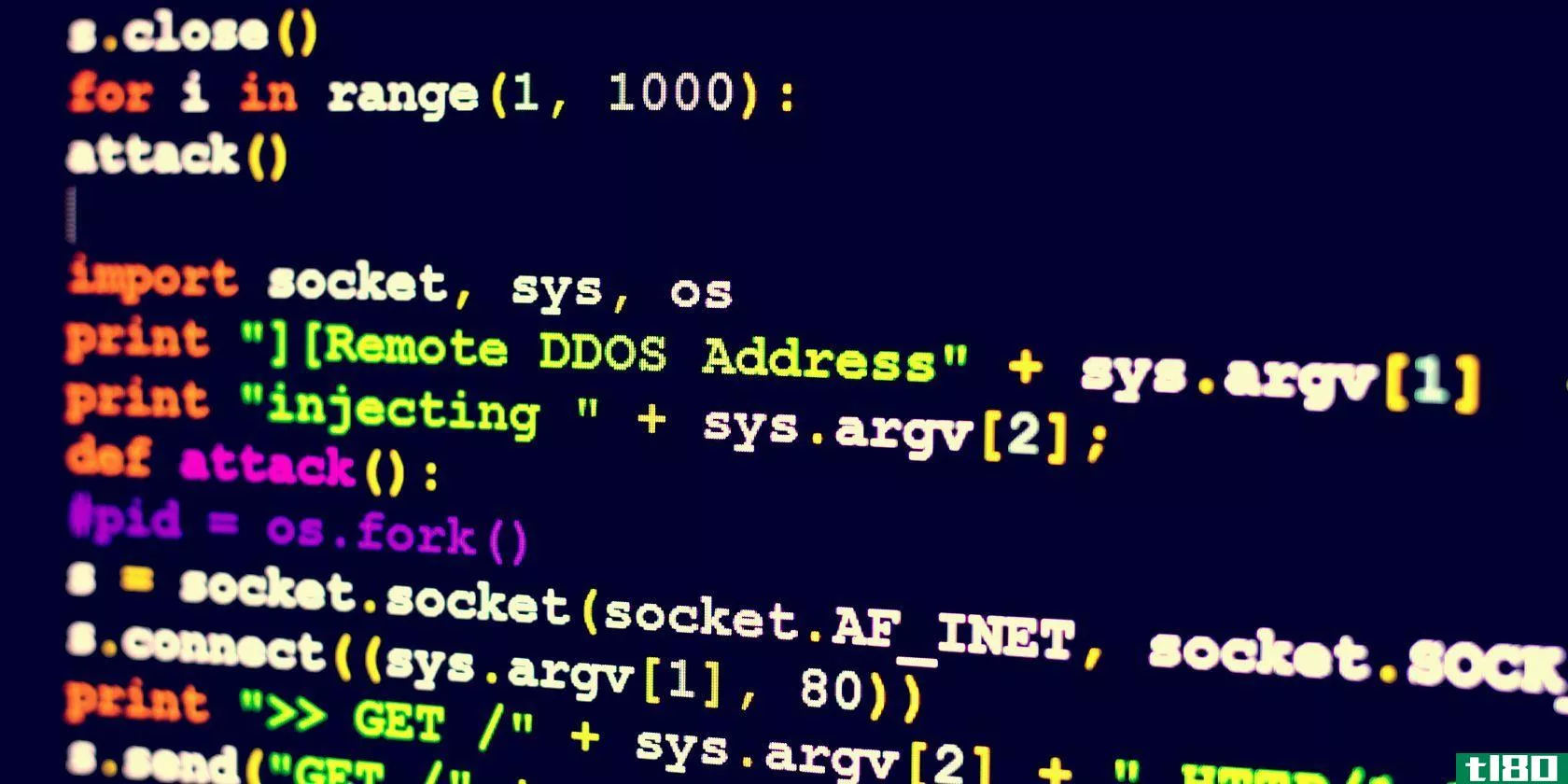

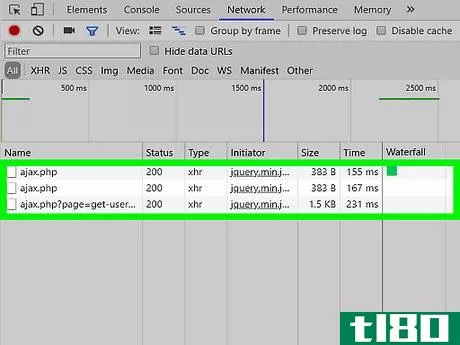

- 3确定网站流量的类型。查看网络日志中的数据包。有各种类型的数据包,例如SYN数据包、ping数据包或UDP数据包。任何一种类型的异常增加都可能是DDoS攻击的原因。您的网络日志或流量跟踪器通常允许您单独检查每种类型。如果您的站点或服务器被SYN(或同步)数据包淹没,则可能会出现传输控制协议(TCP)泛滥。如果您被ping数据包淹没,则可能会出现互联网控制消息协议(ICMP)泛滥。如果您被用户数据报协议(UDP)数据包或域名系统(DNS)查询淹没,则可能会出现UDP洪水。你不需要知道这些数据包在做什么。你只需要确定是什么类型的洪水淹没了你的系统,这样你的互联网提供商或主机就可以减少洪水。如果你不能确定流量的类型,别担心。有许多不同类型的DDoS攻击。当您报告攻击时,您的提供商可能会帮助您。

- 4复制攻击者发送给您的任何通信。有时,DDoS攻击是一种勒索或威胁公司或网站所有者的企图。在这些情况下,您可能会收到要求付款或要求您删除内容的消息。始终保存来自攻击者的任何消息。如果要求您进行加密货币支付,请保存攻击者提供给您的信息,包括他们的钱包地址、交易凭证、电子邮件地址和使用的货币类型。打印电子邮件并将其存储在安全的地方。将它们转发到另一个安全地址。

第2部分第2部分(共3部分):联系您的提供商

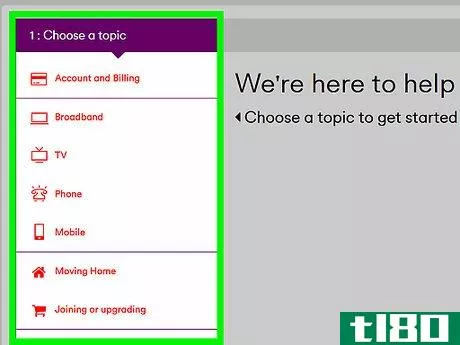

- 1如果您没有自己的网站,请联系您的网站托管服务。如果您使用web托管服务,如WordPress或GoDaddy,请向他们报告您的DDoS攻击。使用实时网络聊天或电话联系您的网络主机。电子邮件可能无法及时回复以提供帮助。有时,web托管服务本身会受到DDoS攻击,这可能会影响其托管的每个网站。如果是这种情况,你的托管服务应该通知你。他们将从那里处理DDoS攻击。

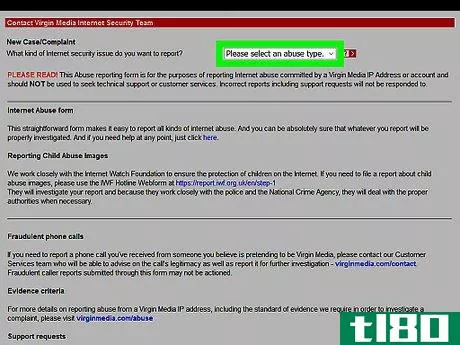

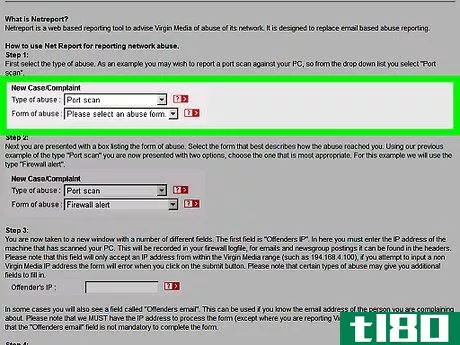

- 2如果你拥有自己的网络服务器,请致电你的互联网提供商。如果您不使用托管服务并且拥有自己的web服务器,请致电您的互联网提供商,如时代华纳、康卡斯特或维珍。要求与运营专家谈谈您服务器上的DDoS攻击。许多互联网提供商在其网站上列出了此类情况下的紧急电话号码。拨打这些电话寻求立即帮助。

- 3说明您当前是DDoS攻击的受害者。如果可能的话,告诉他们什么类型的协议是压倒你的系统。如果您无法识别攻击源或使用的协议,您的提供商可以尝试为您识别。提供尽可能详细的信息。提供有关数据包大小、使用的协议类型或IP地址来源的任何信息,以帮助调查人员。

- 4遵循提供商的指示减轻攻击。缓解是停止或减少攻击伤害的过程。您的提供商可能会指示您如何阻止某些类型的流量。他们可能会通知其他提供商有关攻击的信息,以重新路由部分流量。您的互联网提供商可能会建议您扩大网站规模。这意味着他们将增加您的带宽,以防止未来的攻击。

第3部分第3部分(共3部分):提交警方报告

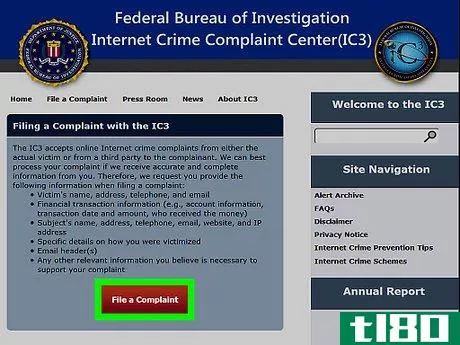

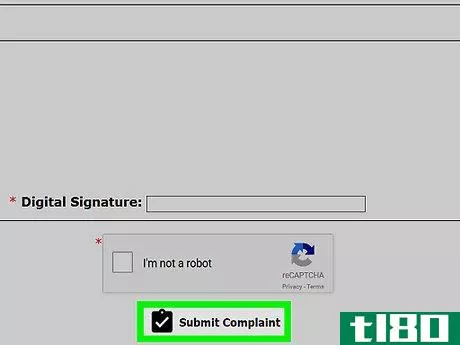

- 1如果您在袭击中赔钱,请向执法部门提交报告。如果您受到威胁或勒索,或者您因攻击而赔钱,您可以向执法部门报告DDos攻击。在大多数情况下,请联系您的国家网络犯罪部门。在美国,请在此处向FBI的互联网犯罪投诉中心在线投诉:https://www.ic3.gov/default.aspx.在英国,请致电0300 123 2040,向国家欺诈和网络犯罪报告中心报告此次攻击。在澳大利亚,请在此处向网络安全中心提交在线报告:https://www.acsc.gov.au/incident.html.In加拿大,联系当地警察局。

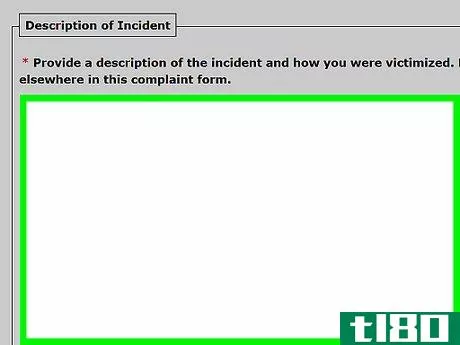

- 2提供有关攻击的信息。为了调查,警方将需要尽可能多的关于这次袭击的信息。告诉他们关于这次袭击的情况。一定要包括:攻击开始和结束的时间。如果袭击者要求赎金,你是否支付了赎金。如果你在袭击前受到威胁。攻击中使用了哪些协议(UDP/DNS、TCP或ICMP)。袭击期间的任何异常模式或观察结果。

- 3解释为什么你认为自己受到了攻击。如果你怀疑袭击背后有原因,一定要在报告中解释原因。如果您事先受到威胁或攻击者要钱,请务必提供这些信息。攻击背后的其他原因可能包括:您发布了与攻击者不同的意识形态的内容。你有一个竞争对手。这次攻击是为了分散注意力,试图从你的网站或公司窃取数据。

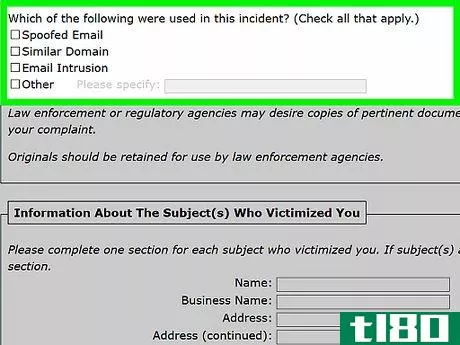

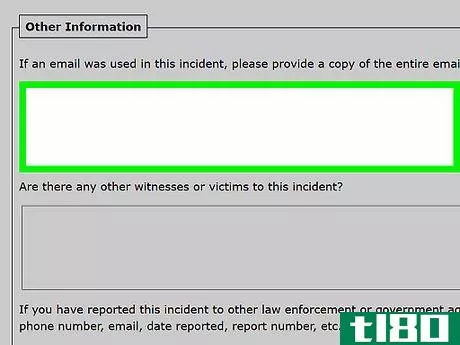

- 4包括您与袭击者的任何通信。如果攻击者索要赎金、威胁您或向您发送任何消息,请复制这些消息的文本。上传原始邮件的副本或将邮件复制并粘贴到您的报告中。如果您已经向攻击者支付了赎金,请向调查人员提供攻击者的加密货币钱包地址或电子邮件地址。如果该机构决定对攻击者提起诉讼,可能会要求您提供证据的硬拷贝,包括电子邮件、支付交易或攻击截图。将原件保存在安全的地方。

- 5讨论攻击如何影响您的业务或网站。为了鼓励执法部门调查该问题,请务必说明此次攻击可能对您的业务造成的任何财务影响。如果您在攻击过程中失去了客户、金钱或数据,请告诉他们。说明你是如何从网站上赚取收入的。例如,你可以销售产品,提供在线服务,或者通过广告赚钱。根据你通常在一个小时或一天内从网站赚多少钱,试着估算一下你的总损失。报告任何客户或用户投诉,以帮助强调攻击如何影响您的网络。

- 6等待调查人员的回应。几周后,你会收到一封关于投诉的电子邮件。DDoS攻击可能难以起诉。除非政府对袭击者有强有力的线索,否则他们可能无法跟进你的投诉。如果执法部门决定调查并起诉攻击者,可能会要求您提供证据副本,如电子邮件或攻击截图。如果他们现在还没有决定调查,他们会通知你。你可能会被要求将你的文件保存在一个安全的地方,以防他们决定在未来起诉。

- 在DDoS攻击发生之前正确监控您的站点将有助于减少损失,同时帮助您确定攻击来源。

- 发表于 2022-07-12 08:54

- 阅读 ( 31 )

- 分类:计算机和电子产品

你可能感兴趣的文章

为什么你最喜欢的网站今天被关闭[更新]

...、GitHub、Etsy、Imgur、PayPal、Spotify、Yelp和PlayStation Network都报告了问题。很明显,这主要局限于美国东海岸,其他地方也出现了孤立的停电。 ...

- 发布于 2021-03-17 03:46

- 阅读 ( 159 )

黑客如何利用僵尸网络破坏你最喜欢的网站

... 让我们看看僵尸网络的力量是如何扩张的,以及你听到的下一个巨大的DDoS将如何比上一个更大。 ...

- 发布于 2021-03-25 10:49

- 阅读 ( 248 )

什么是ddos攻击?它如何使网站或游戏崩溃?

...部分。但是,如果您仍然不确定什么是DDoS攻击,以及DDoS如何使视频游戏崩溃,请继续阅读。 ...

- 发布于 2021-03-28 09:05

- 阅读 ( 238 )

什么是mirai僵尸网络,如何保护我的设备?

...出现了另一种Mirai变体。 相关报道:什么是僵尸网络? 如何保护自己不受米莱的伤害 Mirai和其他僵尸网络一样,利用已知的漏洞攻击设备并对其进行破坏。它还尝试使用已知的默认登录凭据进入设备并接管它。所以你最好的三...

- 发布于 2021-04-03 18:37

- 阅读 ( 218 )

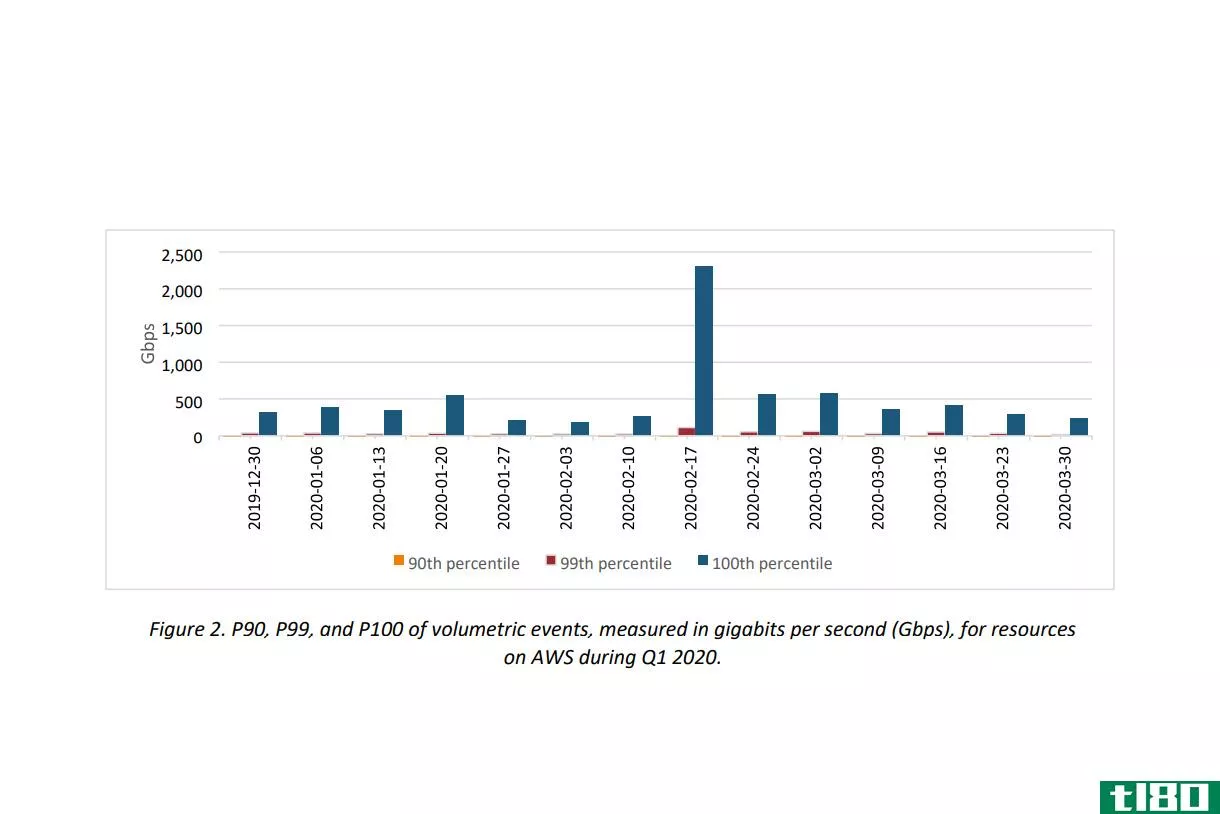

亚马逊称,它缓解了有史以来最大规模的ddos攻击

...这是有史以来最大的一次。亚马逊在其2020年第1季度威胁报告中详述了此次攻击,称攻击发生在2月份,AWS Shield(一项旨在保护亚马逊客户的服务)减轻了攻击’DDoS攻击,以及坏机器人和应用程序漏洞。该公司没有透露袭击的目...

- 发布于 2021-04-19 03:32

- 阅读 ( 157 )

海盗湾离线后的“相当大的”ddos攻击,说匿名不是罪魁祸首

...orrent网站的Facebook页面显示,由于分布式拒绝服务(DDoS)攻击,海盗湾已经离线超过24小时。虽然它的操作人员不太确定谁是幕后黑手,但他们似乎有一些嫌疑犯。不过,与传言相反,“匿名者”不在名单上只是澄清一下,我们...

- 发布于 2021-04-22 08:14

- 阅读 ( 185 )

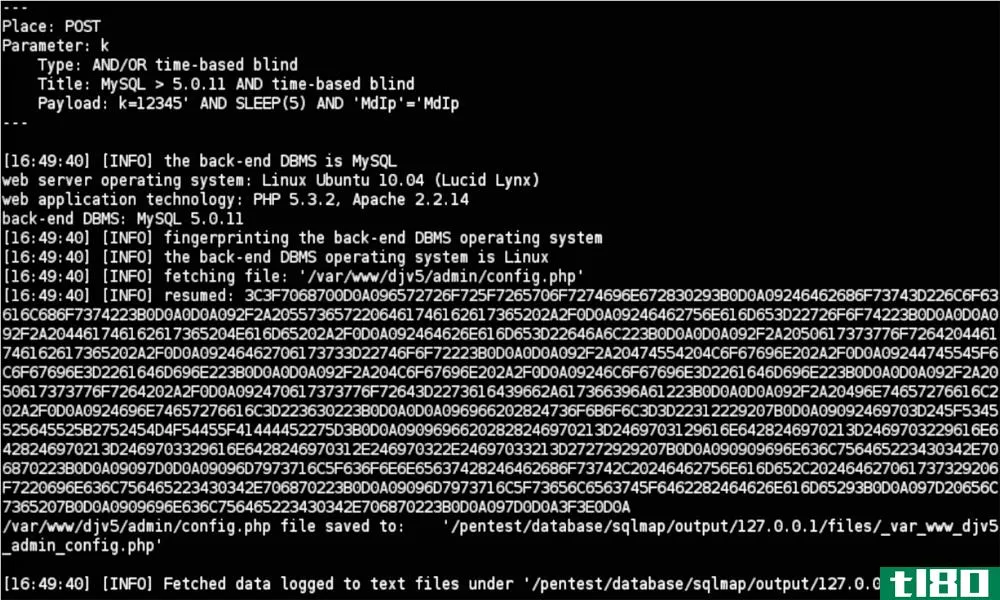

谁入侵了黑客?安全公司揭露流行ddos工具的漏洞

...,从外部有效地管理web应用程序的数据库。根据Prolexic的报告,开源渗透测试工具sqlmap可以在几秒钟内转储DirtJumper数据库配置文件的内容,显示管理用户名和密码。 把这些私刑技术付诸实践的最大问题——撇开法律影响不谈—...

- 发布于 2021-04-23 18:51

- 阅读 ( 129 )