i2p与tor与vpn:哪个更安全?

当我们谈论安全性和隐私时,有几个常见的缩写词会被到处乱扔。你可能遇到过隐私和匿名浏览器。vpn经常出现在主流媒体的文章中。还有另一个选择需要考虑:I2P。

但什么样的隐私缩写词适合你的需求呢?让我们来探讨什么是I2P、Tor和vpn,以及哪一个适合您。

托尔

“Tor”名称源自最初的软件项目名称:洋葱路由器。Tor软件通过互联中继节点的全球系统引导web流量。这被称为“洋葱路由”,因为您的数据通过许多层。

除层外,Tor加密所有网络流量,包括下一个节点IP地址。加密的数据通过多个随机选择的中继,只有一层包含传输过程中解密的以下节点的IP地址。

最终的中继节点解密整个包,将数据发送到其最终目的地,而不在任何时候透露源IP地址。

如何使用tor?

Tor浏览器是使用Tor软件最简单的方法。像下载和安装其他软件一样下载和安装浏览器。第一次打开Tor浏览器后,安装程序将继续。然后你像平常一样浏览。它会比正常情况稍微慢一点——通过多个中继发送数据恐怕需要时间。

我为什么要用tor?

Tor浏览器加密所有数据传输。因此,大量的人使用它:罪犯、记者、黑客/黑客、执法部门(保护通信和解决犯罪)、**机构等等。事实上,Tor最初是一个美国海军研究和DARPA项目。我们甚至还写了一本指南,教你如何使用隐藏的网络作为研究工具。

Tor浏览器也是通向黑暗网络的最直接的途径之一(不要与DeepWeb混淆)。暗网是我们日常浏览的常规(有时称为“表面”)网的所谓“暗下腹部”。每当你听到一个关于一个在线市场销售非法物质和商品的故事,他们都在谈论一个黑网托管的网站。

但Tor不仅仅是疯狂的秘密市场和秘密通讯。你可以用它做其他“正常”的事情,比如浏览Facebook。例如,航空公司使用复杂的算法来跟踪他们对航班的兴趣,根据需求调整价格。继续访问同一个网站,使用相同的IP,航空公司知道你感兴趣——但价格通常会上涨。使用Tor浏览器查看相同的航班,您会发现一些有趣的折扣。

你会保护我的隐私吗?

对。Tor设计自下而上保护隐私。如果你只是用Tor浏览器浏览互联网,你不会在任何地方提醒任何人。然而,铁杆隐私倡导者认为Tor网络受到了威胁。****局(NSA)的XKeyscore程序记录每个访问Tor网页并下载Tor浏览器的人。此外,他们将那些下载并安装它的人归类为“潜在的极端分子”

所以,是的,对不起,你现在在名单上。(他们对那些使用Linux的人也有类似的看法,所以我不必太担心。)

Tor仅对Tor浏览器(或使用Tor软件的不同浏览器)内发送和接收的数据进行加密。它不会加密整个系统的网络活动。

关于Tor的更多信息,请看一下远离受损Tor出口节点的方法。

i2p公司

不可见因特网项目(I2P)是一种路由协议。这是Tor使用的洋葱路由协议的变体。

I2P是一种“匿名覆盖网络”,大蒜路由协议将多条消息加密在一起,使得数据流量分析困难,同时提高网络流量速度。大蒜路线以实际大蒜命名。每个消息都是一个“蒜瓣”,整个加密包代表“灯泡”。每个加密消息都有自己的特定传递指令,每个端点都作为加密标识符(读取一对公钥中的一个)。

每个I2P客户机(路由器)构建一系列入站和出站连接“隧道”--直接点对点(P2P)网络。I2P和您使用的其他P2P网络之间的一个主要区别是隧道长度的单独选择。隧道长度是匿名性、延迟和个人吞吐量的一个因素,并且是个人对等威胁模型的一部分。

结果是,根据每个节点的发送者和接收者威胁模型,最小数量的节点可能中继消息。

如何使用i2p?

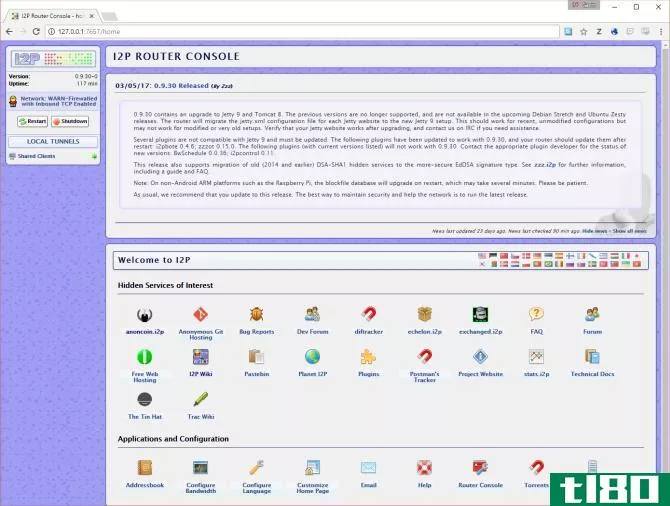

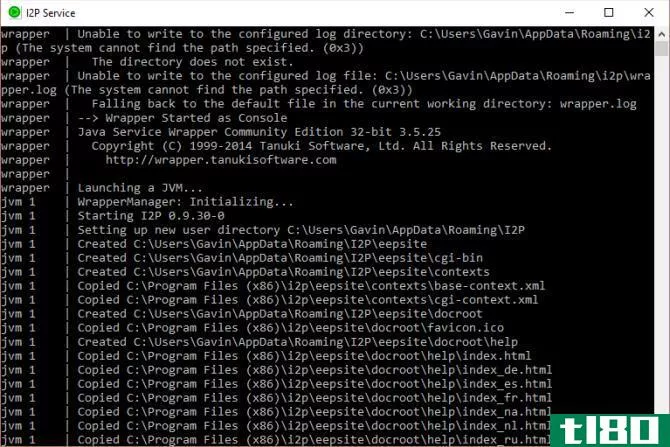

使用I2P最简单的方法是下载并安装官方安装包。安装后,打开Start I2P(可重启)。这将在I2P默认浏览器internetexplorer中打开一个本地托管的网页(您可以稍后更改)。这是I2P路由器控制台,或者换句话说,用于维护I2P连接的虚拟路由器。您还会注意到I2P服务命令窗口——忽略它,让它在后台运行。

I2P服务可能需要几分钟才能启动并运行,尤其是在第一次启动时。花点时间配置带宽设置。

I2P允许用户创建和托管隐藏的网站,称为“eepsites”。如果您想访问eepsites,您需要将浏览器设置为使用特定的I2P代理。您可以在这里找到I2P代理配置的详细信息。

我为什么要使用i2p?

I2P和Tor在大多数情况下提供类似的浏览体验。根据I2P带宽配置的不同,它可能比torbrowser稍快一点,而且运行起来很舒适。I2P充满了隐藏的服务,其中许多比基于Tor的服务要快——如果你对时而恼怒的Tor网络感到沮丧的话,这是一个巨大的优势。

I2P与您的常规互联网连接并行运行,加密您的浏览器流量。然而,I2P并不是匿名浏览开放网络的最佳工具。outproxies的数量有限(您的流量重新加入“常规”互联网流量)意味着以这种方式使用时,它的匿名性要小得多。

i2p会保护我的隐私吗?

简而言之,是的。它能很好地保护你的隐私,除非你经常上网。即使这样,也需要大量的资源来隔离你的网络流量。I2P使用分布式P2P模型来确保数据收集、统计收集和网络概述难以完成。此外,garlic路由协议将多条消息加密在一起,使得进行流量分析变得更加困难。

我们前面讨论的I2P隧道是单向的:数据只单向流动。一条隧道进,一条隧道出。仅此一项就为所有对等方提供了更大的匿名性。

I2P只对通过配置的浏览器发送和接收的数据进行加密。它不会加密整个系统的网络活动。

虚拟专用网

最后是虚拟专用网(VPN)。VPN的工作方式与Tor和I2P不同,它不是只关注浏览器流量的加密,而是对所有传入和传出的网络流量进行加密。从这个意义上说,它为普通用户提供了一种保护其数据的简单方法,但我们稍后将探讨一些注意事项。

vpn的工作原理

通常,当您发送请求(例如,单击web浏览器中的链接或启动Skype进行视频通话)时,您的请求会ping到保存指定数据的服务器,然后返回给您。数据连接通常是不安全的,任何对计算机有足够了解的人都有可能访问它(特别是在使用标准HTTP而不是HTTPS的情况下)。

VPN连接到一个预定义的私有服务器(或多个服务器),创建一个称为“隧道”的直接连接(尽管随着VPN使用的增加,这个术语并不常见)。系统和VPN服务器之间的直接连接是加密的,所有数据也是加密的。

VPN是通过您将安装在计算机上的客户端访问的。大多数vpn使用公钥密码。当您打开VPN客户端并使用凭据登录时,它将交换公钥,以确认连接并保护您的网络流量。

我为什么要使用vpn?

VPN加密您的网络流量。你的系统中所有涉及互联网连接的东西都是安全的,不会被人窥视。VPN的普及率也出现了大幅飙升。它们非常有用:

- 保护公共Wi-Fi连接上的数据安全。

- 访问区域限制的内容。

- 访问敏感信息时的附加安全层。

- 保护您的隐私免受**或其他入侵机构的侵害。

vpn能保护我的隐私吗

是的,VPN将保护您的隐私——但我前面提到的这些注意事项来了。像大多数事情一样,你付出你得到的。有许多免费的VPN提供商,但他们并不总是像你想的那样彻底地保护你。

例如,许多免费的VPN提供商都会记录所有用户及其互联网流量。因此,尽管加密数据可以安全地进出您的计算机,以及进出他们的服务器,但仍然有一个记录您所做的事情的日志。尽管大多数VPN提供商不会把你变成当局,但他们有法律义务在收到传票时交出他们所知道的东西。如果你想要一个真正安全的、无日志的连接,请查看以下六个关注隐私的VPN。

vpn是一种极好的、简单的恢复隐私的方法,无需改变你的常规浏览器,也无需改变你的一般浏览习惯和互联网使用。如果您正在考虑此选项,还可以考虑使用VPN kill交换机。

总结 - tor的(of tor) vs. i2p公司(i2p)

如果你想要超级私密的浏览,访问洋葱网站和黑网络,并且不介意网速稍有下降,选择Tor。

如果你想通过一个分布式的对等网络超级私密地访问隐藏的服务和消息传递工具,并且仍然不介意网速稍微下降,那么选择I2P。

最后,如果您想加密所有传入和传出的网络流量,并且真的,真的不介意互联网速度略有下降,请选择VPN。

有些人选择使用Tor浏览器而不是无日志VPN。其他人只需在本地咖啡馆访问网上银行时,就可以免费启动VPN(这很明智)。无论如何,VPN现在是一个重要的可访问的安全和隐私技术,我建议任何人考虑。

如果您对VPN选项感兴趣,但不确定哪一个最适合您,请从我们对Surfshark VPN的评论开始。

图片来源:ImageFlow/Shutterstock

- 发表于 2021-03-14 10:13

- 阅读 ( 500 )

- 分类:互联网

你可能感兴趣的文章

面向偏执狂的linux操作系统:最安全的选择是什么?

... Linux的另一个优点是提高了安全性。大多数恶意软件开发人员都忽略了Linux桌面。所以在大多数情况下,您应该可以运行您选择的任何Linux操作系统。 ...

- 发布于 2021-03-14 19:20

- 阅读 ( 376 )

是的,VPN可以被入侵:这对你的隐私意味着什么

我们认为vpn是安全的,但随着越来越多的安全服务报告服务器漏洞,情况似乎并非如此。但这些安全服务首先是如何被黑客入侵的,黑客又是如何利用这些服务的呢? ...

- 发布于 2021-03-18 19:25

- 阅读 ( 230 )

android上使用tor的指南:应用程序、隐私等

...密保护您的数据 使用Tor网络确保数据源的安全 允许访问由ISP审查的网站 允许访问隐藏的服务 ...

- 发布于 2021-03-20 11:16

- 阅读 ( 942 )

黑暗市场的数据显示了为什么需要额外的tor安全性

...出时,你一定会想,到底出了什么问题?Tor网络是否存在安全漏洞?或者是糟糕的操作安全性导致了看似无法穿透的隐藏服务的瘫痪? ...

- 发布于 2021-03-20 17:26

- 阅读 ( 207 )

如何使用vpn或英国代理观看bbc iplayer

... BBC对vpn并不陌生。有时,一些VPN很难保持与BBC iPlayer的连接,因为BBC将已知的VPN服务器地址列入黑名单。然而,一切都没有失去;有几个优秀的VPN提供商,保持领先的黑名单。 ...

- 发布于 2021-03-21 10:31

- 阅读 ( 428 )

安全使用tor浏览器的7个技巧

...是一款免费的软件,可以方便匿名通信和浏览。这是一个安全的选项,用于浏览互联网,并配有自己的浏览器。 ...

- 发布于 2021-03-22 13:07

- 阅读 ( 282 )

4个完全私有的免费匿名网络浏览器

...网络浏览器与信誉良好的VPN,关心你的隐私。不知道使用哪个VPN?我们强烈推荐ExpressVPN。如果你使用这个链接,你可以得到三个月免费注册一年。 ...

- 发布于 2021-03-22 21:05

- 阅读 ( 263 )