沙(sha)和md5型(md5)的区别

现在使用了几种不同的哈希算法,其中最常见的两种是SHA和MD5。他们都有自己的优点和缺点,但他们之间到底有什么区别?在这篇博文中,我们将看看SHA和MD5之间的区别,以及何时最好使用每种算法。

什么是沙(sha)?

SHA是“安全哈希算法”的缩写。它是一个加密哈希函数,用于为文档或消息生成数字签名。SHA是一个单向函数,这意味着不可能反转函数并从摘要中重建原始消息。SHA算法生成正在签名的消息的校验和或摘要。然后用发送者的私钥对摘要进行加密以生成数字签名。SHA-1是用于生成数字签名的最常用算法。然而,其他算法如SHA-2和SHA-3也在使用中。

什么是md5型(md5)?

MD5是消息摘要算法5的详细含义。MD5由罗纳德·里维斯特于1991年开发。它是一个产生128位(16字节)哈希值的哈希函数。MD5通常用于检查文件的完整性,作为错误检测代码,并用于循环冗余检查(CRC)。MD5算法也用于许多其他加密应用,包括数字签名和消息认证码。尽管MD5不抗冲突,但它仍然被用于许多应用程序,因为它快速且易于计算。

沙(sha)和md5型(md5)的区别

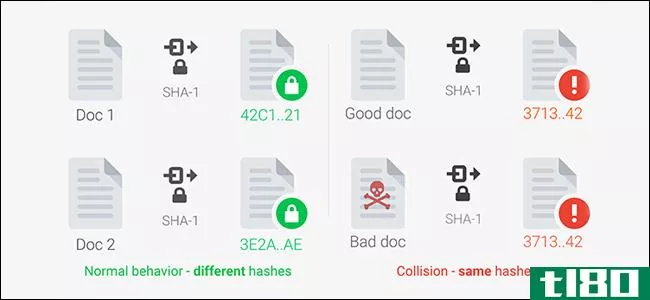

当涉及到加密哈希函数时,SHA和MD5是两个最流行的选项。这两种算法都被设计为产生一个唯一的散列,可以用来验证一段数据的完整性。然而,这两种算法之间存在一些关键差异。SHA是美国国家安全局(NSA)开发的一种新算法。它比MD5更安全,但也更复杂和更慢。因此,SHA通常用于安全性至关重要的任务,例如验证数字签名。另一方面,MD5更快更简单。这使得它非常适合速度比安全性更重要的任务,例如检查文件完整性。最终,选择使用哪种算法取决于应用程序的特定需求。

结论

SHA和MD5都是加密哈希函数,但它们具有不同的属性。SHA比MD5更安全,并且产生更大的输出。如果需要比较两个文件或确保数据的完整性,SHA是更好的选择。

- 发表于 2023-01-23 00:15

- 阅读 ( 10 )

- 分类:软件技术

你可能感兴趣的文章

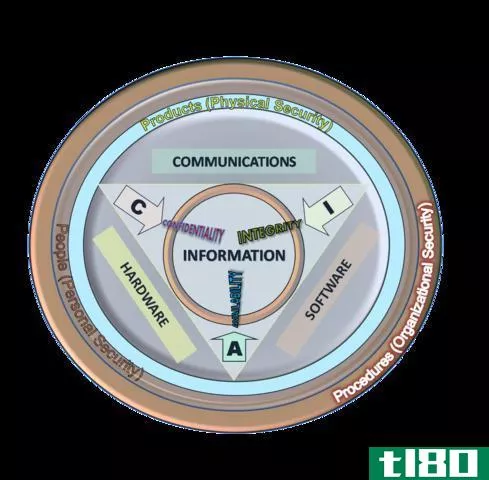

隐私(privacy)和安全(security)的区别

隐私与安全 隐私和安全之间的区别可能有点混乱,因为安全和隐私是两个相互关联的术语。在信息技术世界中,提供安全意味着提供三种安全服务:机密性、完整性和可用性。其中一个秘密或隐私。所以,隐私只是安全的一...

- 发布于 2020-10-25 16:20

- 阅读 ( 309 )

破解密码最常用的8个技巧

...手的问题。彩虹表提供了广泛的攻击潜力。避免任何使用SHA1或MD5作为密码哈希算法的站点。避免任何限制您使用短密码或限制您可以使用的字符的网站。始终使用复杂的密码。 ...

- 发布于 2021-03-12 16:50

- 阅读 ( 368 )

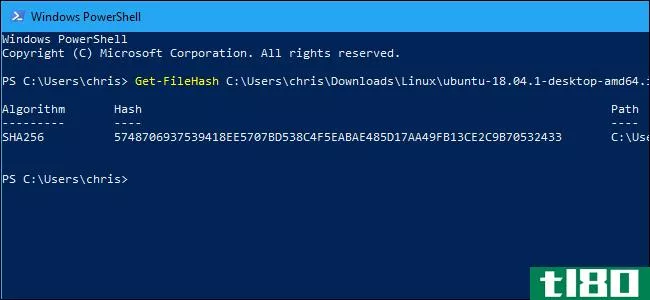

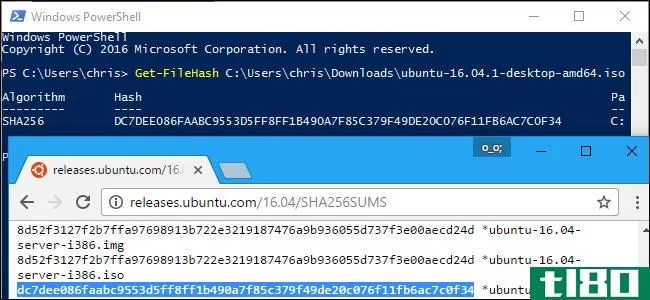

6个免费的哈希检查程序来检查任何文件的完整性

...Shell函数,并且易于使用。PowerShell文件哈希检查函数支持SHA1、SHA256、SHA384、SHA512、MACTripleDES、MD5和RIPEMD160。 ...

- 发布于 2021-03-19 07:54

- 阅读 ( 368 )

11个基本的加密术语现在大家都应该知道了

... 您甚至可能听说过一些常见的哈希算法,例如MD5、SHA、SHA-1和SHA-2。有些人比其他国家强,而一些,如MD5,则完全容易受到伤害。例如,如果您直接访问站点MD5,您会注意到他们的MD5哈希数据库中有123255542234个单词。去吧...

- 发布于 2021-03-30 14:49

- 阅读 ( 309 )

什么是校验和(为什么要在意)?

...需要知道原始文件的校验和。 md5、sha-1和sha-256和有什么区别? 校验和是确保文件没有错误的有用方法。如果由于下载问题或硬盘驱动器问题而发生随机错误,那么产生的校验和将不同,即使只是一个很小的错误。 然而,这些加...

- 发布于 2021-04-05 00:34

- 阅读 ( 225 )

什么东西碎了?sha-1碰撞攻击,解释道

2016年的第一天,Mozilla终止了对Firefox浏览器中名为SHA-1的安全技术的支持。他们几乎立刻改变了自己的决定,因为这将减少对一些旧网站的访问。但在2017年2月,他们的担忧终于成真:研究人员**了第一次真实世界的碰撞攻击,...

- 发布于 2021-04-08 06:40

- 阅读 ( 164 )

什么是md5、sha-1和sha-256哈希,如何检查它们?

有时你会看到MD5、SHA-1或SHA-256散列显示在你的互联网旅行下载,但不知道他们是什么。这些看似随机的文本字符串允许您验证下载的文件是否已损坏或被篡改。您可以使用Windows、macOS和Linux中内置的命令来实现这一点。 散列如...

- 发布于 2021-04-08 07:37

- 阅读 ( 340 )

如何验证linuxiso的校验和并确认它没有被篡改

...和是最受欢迎的。然而,现代Linux发行版现在更经常使用SHA-256和,因为SHA-256更能抵抗理论上的攻击。我们将在这里主要讨论SHA-256和,尽管类似的过程也适用于MD5和。一些Linux发行版也可能提供SHA-1总数,尽管这更不常见。 类似...

- 发布于 2021-04-09 20:17

- 阅读 ( 216 )

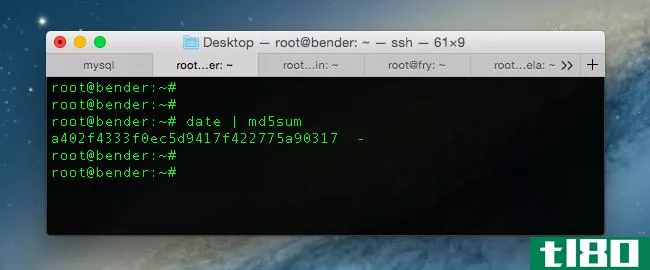

从linux命令行生成随机密码的10种方法

...密码管理器,这样你就不需要记住它们了。 此方法使用SHA散列日期,运行base64,然后输出前32个字符。 date +%s | sha256sum | base64 | head -c 32 ; echo 这个方法使用了内置的/dev/uradom特性,并且只过滤掉通常在密码中使用的字符。然后...

- 发布于 2021-04-11 02:37

- 阅读 ( 178 )