如何利用你的网络,并看到它发生的一切

你的家庭网络和一切连接到它就像一个金库。在您的登录背后隐藏着大量有价值的信息,从包含个人数据的未加密文件到可能被劫持并用于任何目的的设备。在这篇文章中,我们将向您展示如何规划您的网络,在封面下看一眼谁在谈论什么,以及如何发现可能占用带宽的设备或进程(或者是您网络上的意外访客)。

简言之:你将能够识别出你的网络中的某些东西被破坏的迹象。我们假设您熟悉一些网络基础知识,比如如何找到路由器的设备列表以及MAC地址是什么。如果没有,请先到我们的知网夜校复习。

不过,在我们进一步讨论之前,我们应该发出警告:永远使用这些电源,并且只在您拥有或管理的硬件或网络上运行这些工具和命令。友好的邻里IT部门不喜欢你在公司网络上进行端口扫描或嗅探数据包,当地咖啡店的所有人也不喜欢。

第一步:**网络地图

在你登录到你的电脑之前,写下你认为你对你的网络了解多少。从一张纸开始,记下所有连接的设备。这包括智能电视、智能扬声器、笔记本电脑和电脑、平板电脑和**,或任何其他可能连接到您的网络的设备。如果有帮助的话,画一张你家的房间地图。然后写下每一个设备和它的位置。您可能会惊讶于您同时连接了多少个设备。

网络管理员和工程师会意识到这是探索任何你不熟悉的网络的第一步。清点一下上面的设备,找出它们,然后看看实际情况是否符合你的预期。如果(或什么时候)不知道,你就能很快把你知道的和不知道的分开。

你可能只是想登录到你的路由器,看看它的状态页,看看什么是连接,但不要这样做了。除非你能通过IP和MAC地址识别出你网络上的所有东西,否则你只会得到一个包含入侵者或免费下载者的大列表。先进行实物盘点,然后再进行数字盘点。

第二步:探测你的网络,看看谁在上面

一旦你有了你的网络的物理地图和你所有可信任设备的列表,是时候开始挖掘了。登录到路由器并检查其已连接设备的列表。这将为您提供一个基本的名称、IP地址和MAC地址列表。记住,路由器的设备列表可能会或不会显示所有内容。它应该,但有些路由器只显示使用路由器作为其IP地址的设备。不管怎样,把名单放在一边这很好,但我们需要更多的信息。

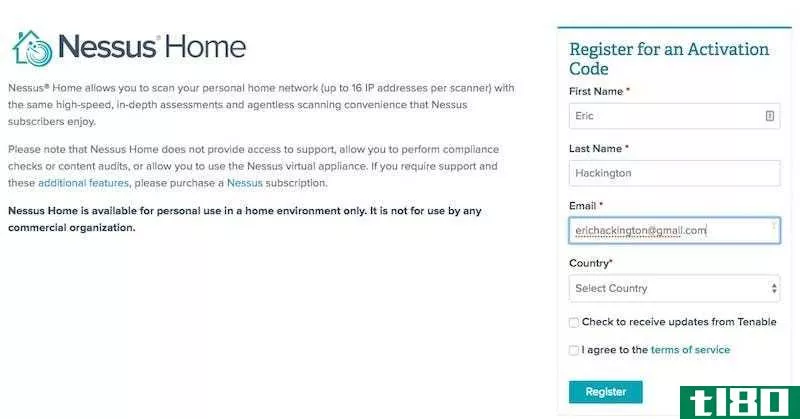

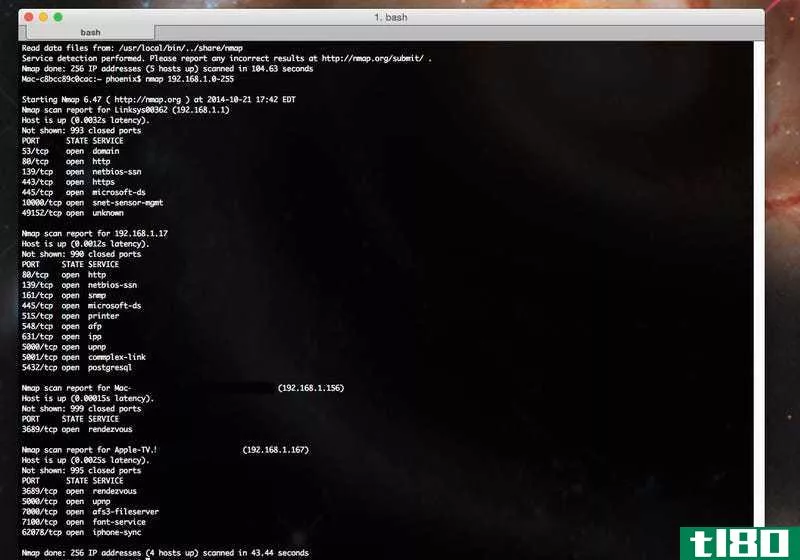

下载并安装nmap

接下来,我们将转向我们的老朋友Nmap。对于那些不熟悉的人来说,Nmap是一个跨平台、开源的网络扫描工具,可以找到网络上的设备,以及这些设备的大量细节。你可以看到他们使用的操作系统,IP和MAC地址,甚至开放的端口和服务。在这里下载Nmap,查看这些安装指南进行设置,并按照这些说明查找家庭网络上的主机。

一种选择是从命令行安装并运行Nmap(如果您想要图形界面,Zenmap通常随安装程序一起提供)。扫描用于家庭网络的IP范围。这发现了我家庭网络上的大多数活动设备,不包括一些我增强了安全性的设备(尽管这些设备也可以通过Nmap的一些命令发现,您可以在上面的链接中找到)。

比较nmap的列表和路由器的列表

你应该在两个列表上看到相同的东西,除非你之前写的东西现在关机了。如果你在路由器上看到Nmap没有出现的东西,试着直接对这个IP地址使用Nmap。

然后查看Nmap找到的关于设备的信息。例如,如果它声称自己是一台苹果电视,它可能就不应该运行http之类的服务。如果它看起来很奇怪,请专门探究它以获取更多信息。

Nmap是一个非常强大的工具,但它不是最容易使用的。如果你有点怕枪,你还有其他选择。Angry IP Scanner是另一个跨平台的实用程序,它有一个好看且易于使用的界面,可以为您提供许多相同的信息。Wireless Network Watcher是一个Windows实用程序,用于扫描您所连接的无线网络。Glasswire是另一个很好的选择,它会在设备连接或断开网络时通知您。

第三步:四处嗅探,看看每个人都在和谁说话

现在,您应该有一个您知道并信任的设备列表,以及一个您发现连接到网络的设备列表。幸运的是,你在这里完成了,所有的东西要么匹配,要么是不言自明的(例如,一台电视,目前已关闭)。

但是,如果你看到任何你不认识的参与者,运行的服务与设备不一致(为什么我的Roku运行postgresql?),或者其他感觉不舒服的东西,是时候做一点嗅探了。包嗅探,也就是说。

当两台计算机通信时,无论是在你的网络上还是在因特网上,它们都会向彼此发送称为“数据包”的信息。总之,这些数据包创建了复杂的数据流,构成了我们观看的视频或下载的文档。包嗅探是捕获和检查这些信息的过程,以查看它们的去向和包含的内容。

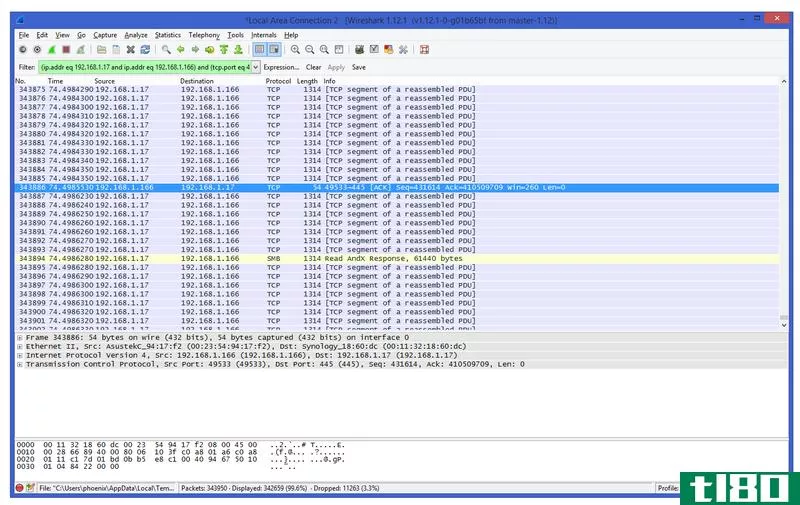

安装wireshark

要做到这一点,我们需要Wireshark。这是一个跨平台的网络监控工具,我们在嗅探密码和cookie的指南中曾经做过一些数据包嗅探。在本例中,我们将以类似的方式使用它,但我们的目标不是捕获任何特定的内容,只是监视网络中的通信量类型。

要做到这一点,你需要在wifi上以“混杂模式”运行Wireshark,这意味着它不仅仅是在寻找进出你电脑的数据包,而是在收集你网络上能看到的任何数据包。

按照以下步骤进行设置:

- 下载并安装Wireshark

- 选择wifi适配器。

- 点击Capture>Opti***,正如您在上面的视频中所看到的(由Hak5的同事提供),您可以为该适配器选择“在混杂模式下捕获所有内容”。

现在您可以开始捕获数据包了。当你开始抓捕的时候,你会得到很多信息。幸运的是,Wireshark预见到了这一点,使其易于过滤。

因为我们只是想看看你网络上可疑的参与者在做什么,所以要确保有问题的系统是在线的。继续,捕捉几分钟的流量。然后你可以使用Wireshark的内置过滤器,根据设备的IP地址过滤流量。

这样做可以让您快速查看该IP地址正在与谁通话以及他们来回发送的信息。您可以右键单击这些包中的任何一个来检查它,跟踪两端之间的会话,并按IP或会话过滤整个捕获。更多信息,请查看Wireshark的详细过滤说明。

你可能还不知道你在看什么,但这正是一个小侦探进来的地方。

分析粗略的活动

如果您看到可疑计算机与一个奇怪的IP地址通信,请使用nslookup命令(在Windows的命令提示符中,或在OSX或Linux的终端中)获取其主机名。它可以告诉你很多关于你的计算机连接到的网络的位置或类型。Wireshark还告诉你正在使用的端口,所以谷歌的端口号,看看什么应用程序使用它。

例如,如果您的计算机通过通常用于IRC或文件传输的端口连接到一个奇怪的主机名,那么您可能有入侵者。当然,如果你发现该设备通过电子邮件或HTTP/HTTPS等常用端口连接到信誉良好的服务,你可能刚刚无意中发现室友从未告诉你他拥有的平板电脑,或者隔壁有人偷了你的wifi。不管是哪种方式,你都将拥有自己解决问题所需的数据。

第四步:玩长游戏并记录你的捕获

当然,并不是你网络上的每一个坏演员都会在你寻找他们的时候上网偷懒。到目前为止,我们教你如何检查连接的设备,扫描它们以确定它们的真实身份,然后嗅探它们的流量以确保一切正常。然而,如果可疑的电脑在你睡觉的时候在晚上做脏活,或者有人在你工作的时候整天抽你的wifi,不在身边检查,你该怎么办?

使用网络监控软件

有几种方法可以解决这个问题。一种选择是使用类似Glasswire的程序,我们前面提到过。当有人连接到您的网络时,此软件将向您发出警报。当你早上醒来或下班回家时,你可以看到在你不看的时候发生了什么。

检查路由器日志

下一个选择是使用路由器的日志记录功能。深入到路由器的故障排除或安全选项中的通常是一个专门用于日志记录的选项卡。您可以记录多少以及什么类型的信息因路由器而异,但选项可能包括传入IP、目标端口号、传出IP或由网络上的设备过滤的URL、内部IP地址及其MAC地址,以及网络上哪些设备已通过DHCP向路由器签入其IP地址(并且,通过代理,它非常健壮,日志运行的时间越长,可以捕获的信息就越多。

像DD-WRT和Tomato这样的自定义固件(我们都向您展示了如何安装)允许您监视和记录带宽和连接的设备,并且可以将这些信息转储到一个文本文件中,您可以稍后进行筛选。根据路由器的设置方式,它甚至可以定期通过电子邮件将该文件发送给您,或者将其放到外部硬盘或NAS上。

不管是哪种方式,使用路由器经常被忽略的日志记录功能都是一个很好的方法,例如,在午夜过后,每个人都上床睡觉了,你的游戏PC突然开始处理和传输大量的出站数据,或者你有一个老水蛭喜欢跳上你的wifi,开始在奇数小时下载洪流。

保持wireshark运行

你们最后的选择,也是核武器的选择,就是让线鲨捕捉数小时或数天。这并非闻所未闻,许多网络管理员在真正分析奇怪的网络行为时也会这么做。这是一个很好的方法来牵制坏演员或闲聊装置。然而,它确实需要让电脑开上很长时间,不断地嗅探网络上的数据包,捕获通过它的所有内容,这些日志可能会占用大量空间。您可以通过按IP或流量类型筛选捕获来精简内容,但如果您不确定要查找的内容,那么即使在几个小时内查看捕获,也会有大量数据需要筛选。不过,它肯定会告诉你你需要知道的一切。

在所有这些情况下,一旦您记录了足够的数据,您就可以找出谁在使用您的网络、时间以及他们的设备是否与您之前**的网络图匹配。

第五步:锁定你的网络

如果你已经跟随到这里,你已经确定了应该能够连接到你的家庭网络的设备,那些实际连接的设备,确定了差异,并希望找出是否有任何不好的演员,意外的设备,或水蛭挂在周围。现在你要做的就是处理它们,令人惊讶的是,这是最简单的部分。

一旦你锁定路由器,Wifi水蛭就会被启动。在你做任何事情之前,改变你的路由器的密码,如果它是打开的,关闭WPS。如果有人设法直接登录到你的路由器,你不想改变其他事情只是让他们登录并重新访问。确保你使用一个好的,强大的密码,这是很难暴力。

接下来,检查固件更新。如果你的水蛭利用了你的路由器固件中的漏洞或漏洞,这将阻止他们假设漏洞已被修补,当然。最后,确保你的无线安全模式设置为WPA2(因为WPA和WEP很容易破解),并将你的wifi密码更改为另一个好的,长的密码,不能强行。然后,应该能够重新连接的设备只有那些您给了新密码的设备。

这应该照顾任何人在你的网络上偷看你的wifi,并在你的网络上做他们的下载,而不是他们的。它也会帮助有线安全。如果可以,您还应该采取一些额外的无线安全步骤,例如关闭远程管理或禁用UPnP。

对于有线电脑上的坏演员,你有一些狩猎要做。如果它实际上是一个物理设备,它应该有一个直接连接到你的路由器。开始追踪电缆,和你的室友或家人交谈,看看发生了什么事。最糟糕的情况是,您可以始终登录到路由器,并完全阻止可疑的IP地址。当机顶盒停止工作时,它的主人或是安静地**电脑的人会很快地运行起来。

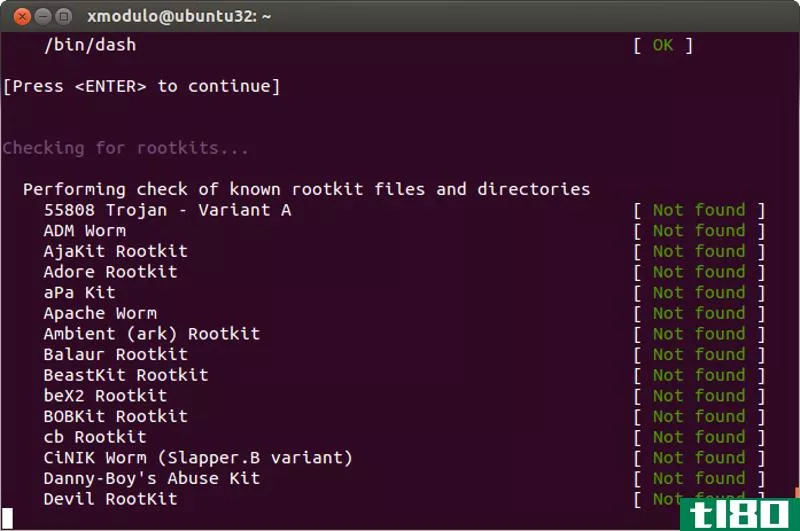

不过,这里更令人担忧的是电脑的安全问题。例如,一台被劫持并加入僵尸网络进行一夜比特币挖掘的台式机,或者一台感染了恶意软件的机器打电话回家,把你的个人信息发送到谁都知道的地方,都可能是坏的。

一旦你把搜索范围缩小到特定的计算机上,是时候找出每台机器上的问题所在了。如果你真的很担心,就用安全工程师的方法来解决这个问题:一旦你的机器被拥有了,它们就不再可靠了。将它们吹走,重新安装,并从备份中恢复(你确实有你的数据备份,不是吗?)只要确保你一直盯着你的电脑,你不想从受感染的备份中恢复,然后重新开始这个过程。

如果你愿意卷起袖子,你可以给自己一个可靠的防病毒工具和一个反恶意软件按需扫描(是的,你需要两者),并尝试清理计算机的问题。如果您看到特定类型应用程序的流量,请查看它是否不是恶意软件,或者只是某人安装的某个行为不正常的程序。继续扫描,直到一切都变得干净,并不断检查流量从那台电脑,以确保一切正常。

在网络监控和安全方面,我们只触及了表面。专家们可以使用很多特定的工具和方法来保护他们的网络安全,但是如果你是家里和家人的网络管理员,这些步骤对你很有用。

根除网络上的可疑设备或水蛭可能是一个漫长的过程,需要侦查和警惕。不过,我们并不是在鼓动妄想症。很有可能你找不到任何不寻常的东西,那些****慢或糟糕的wifi速度完全是另一回事。即便如此,知道如何探测网络以及如果发现不熟悉的东西该怎么办也是件好事。记住要善用你的力量。

这篇文章最初发表于2014年10月,2019年10月更新了最新信息和资源。

- 发表于 2021-05-13 11:51

- 阅读 ( 169 )

- 分类:IT

你可能感兴趣的文章

避免使用云服务并脚踏实地的6个理由

...关于我们的信息,而不是他们自己所希望的。人们现在正利用Facebook的商业战略,瞄准全世界的选民,操纵选举。 ...

- 发布于 2021-03-11 23:27

- 阅读 ( 178 )

3个pinterest安全问题,以及您可以对此采取的措施

...逃脱更多的困扰。发现可疑的东西更难。即使你真的知道如何使用Pinterest,你仍然可以被拖进别人的骗局。 ...

- 发布于 2021-03-13 16:24

- 阅读 ( 236 )

如何检查是否有其他人正在访问你的facebook帐户

这是一个普遍接受的事实:Facebook对我们的信息了解得太多。数百万人故意告诉扎克伯格和他的亲信团队他们喜欢什么,他们恨什么,喜欢谁,上哪所学校,还有很多。 ...

- 发布于 2021-03-17 17:58

- 阅读 ( 184 )

网络问题?7诊断技巧和简单修复

... 让我们逐步了解如何解决网络连接问题的基本过程。这样,下次打开web浏览器看到无法连接的消息时,您就知道该怎么办了。像所有的故障排除一样,我们将从广义上开始,并缩小到细节...

- 发布于 2021-03-18 04:19

- 阅读 ( 303 )

物联网僵尸网络的兴起(以及如何保护您的智能设备)

... 在本文中,我们将探讨如何利用物联网和智能家居设备,形成一支“数字军队”,服从恶意黑客的突发奇想。 ...

- 发布于 2021-03-21 23:19

- 阅读 ( 197 )

如何识别骗子使用的7个网络假货

... 知道如何在网上发现假冒内容是避免浪费时间、损失金钱或毁坏财产的一项重要技能。下面是网上常见的7种造假元素,以及一些识别它们的建议。 ...

- 发布于 2021-03-25 10:41

- 阅读 ( 218 )

如何(以及为什么)选择使用谷歌录音存储

...分析的声音中的怪癖越多,谷歌就越能理解它。 相关:如何让谷歌自动删除你的网站和位置历史 在2020年6月之后创建了谷歌账户的用户,在18个月后会自动删除他们的网络活动(包括这些录音)。其他人必须手动启用自动删除,...

- 发布于 2021-04-01 19:25

- 阅读 ( 203 )