什么是僵尸网络挖掘?

加密货币挖掘僵尸网络通过秘密感染全球各地的各种设备,为其创造者赚了数百万美元。

据科技门户网站ZDNet报道,今年2月初,超过50万台计算设备被一家名为Smominru的加密货币矿商僵尸网络劫持,迫使这些设备在设备所有者不知情的情况下开采了近9000枚Monero加密币。

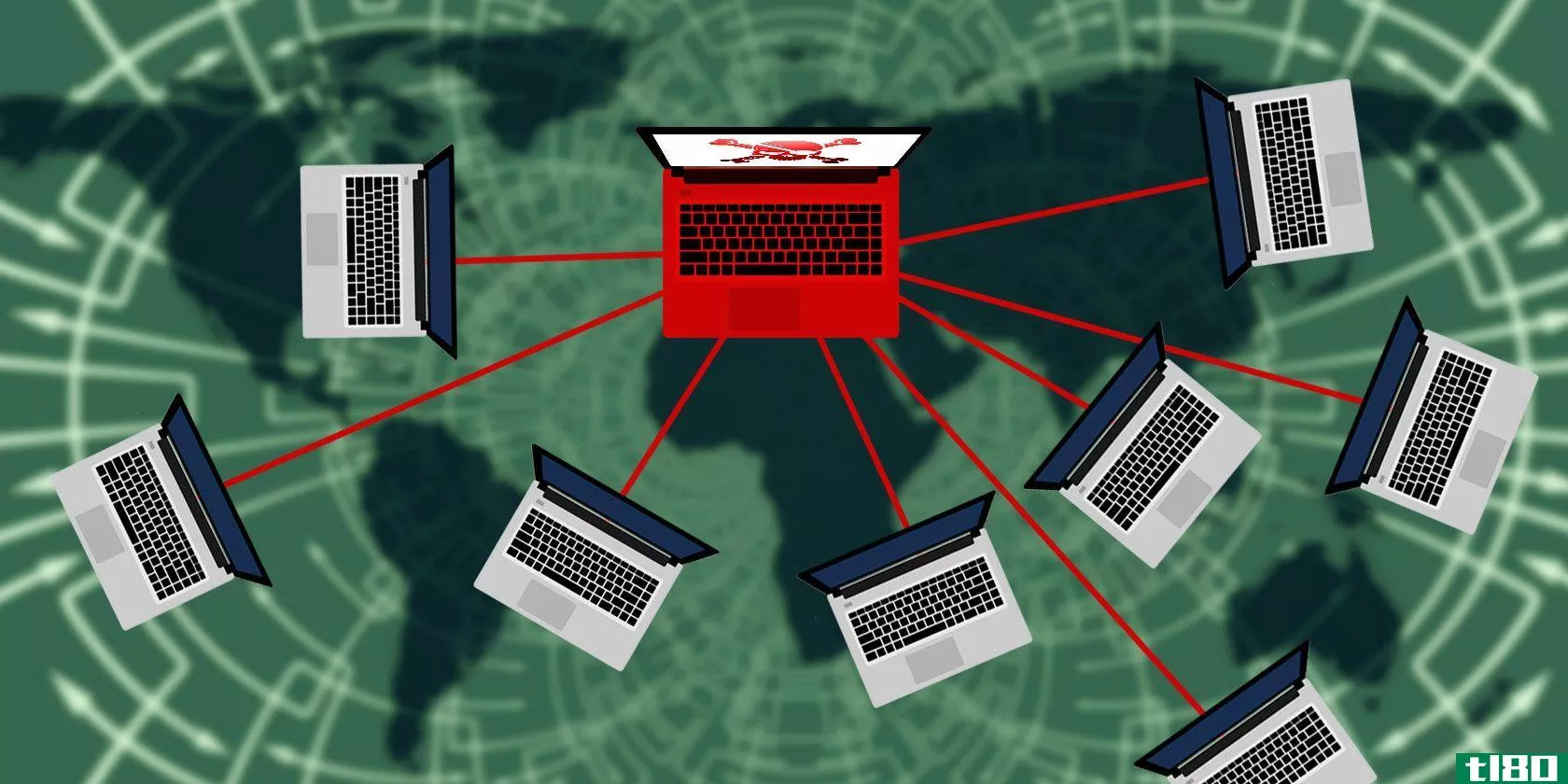

欢迎来到僵尸网络的恶意世界-各种连接互联网的计算设备的集合,其中可能包括台式机、服务器、手持移动设备和与物联网(IoT)兼容的设备,这些设备被一种常见类型的恶意软件故意感染和控制。这种僵尸网络的工作机制确保了设备所有者基本上不知道僵尸网络已经感染并控制了他们的系统。

该系统允许创造者以无知的设备拥有者为代价,掠夺加密现金,而这些设备拥有者根本不知道他们的机器被用来生产加密硬币。

僵尸网络是如何工作的?

僵尸网络系统类似于标准的计算机恶意软件。计算机恶意软件与任何其他计算机程序一样,但其设计目的是利用计算机进行恶意活动,如破坏系统、破坏和/或窃取数据,或利用计算机进行对设备、数据和网络有不利影响的非法活动。除非被安装在设备上的反病毒/反恶意软件程序捕获,否则此类恶意软件将在所有者不知情的情况下继续运行,并且能够将自身复制到网络上其他连接的设备。

类似地,僵尸网络是由其创造者以代码行的形式开发的自动化程序,它们被**成潜入用户的计算设备。僵尸网络利用机器的处理能力、电力和互联网带宽来挖掘特定的加密货币(更多信息,请参见比特币挖掘如何工作?)

僵尸网络通常在互联计算机的专用网络上发布,因此各种设备的累积功率可以为挖掘加密货币带来更大的计算能力,从而提高挖掘输出和僵尸网络创造者的相应回报。

**ominru miner僵尸网络案例研究

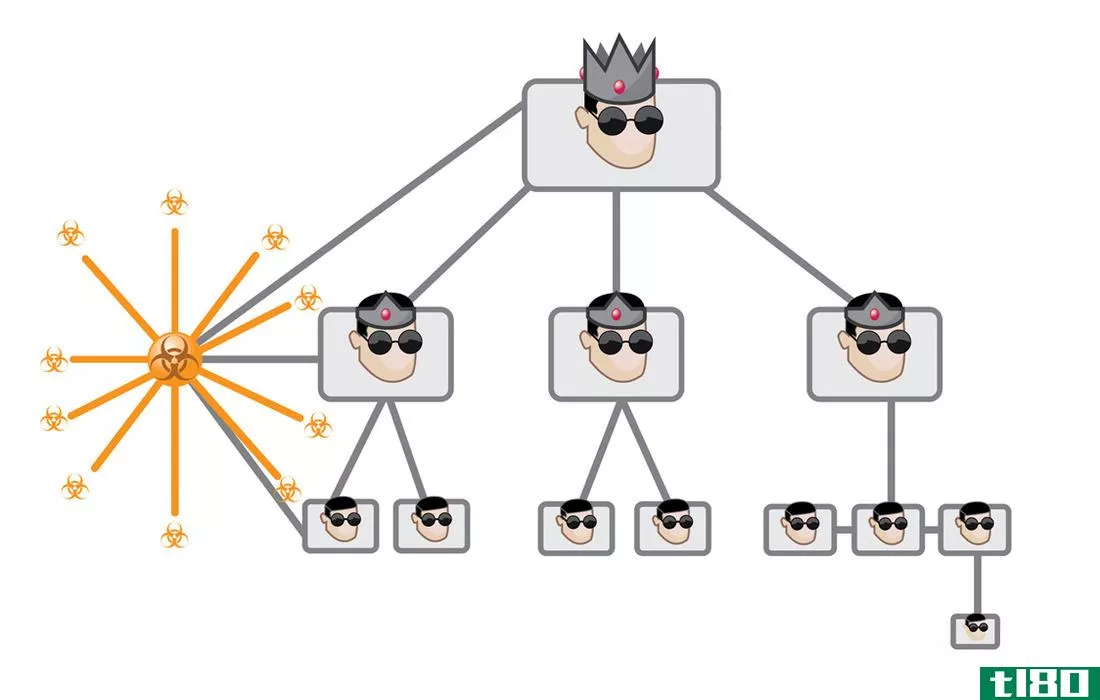

Smominru miner僵尸网络创建于2017年5月左右,截至2018年2月已成功挖掘了约9000个Monero代币,价值约360万美元。网络安全公司Proofpoint的研究人员称,该僵尸网络包括“超过526000个受感染的Windows主机,我们认为其中大部分是服务器”

由于它的弹性和自我再生的能力,它一直是一项艰巨的任务,以遏制其蔓延,尽管所有的努力,以打倒它。从地理上看,Smominru miner僵尸网络的节点分布在全球各地,其中大部分分布在俄罗斯、印度和台湾。

在调查和分析之后,Proofpoint要求一个著名的Monero采矿池MineXMR禁止与Smominru有关的地址。尽管这导致运营商显然失去了对三分之一僵尸网络的控制,但他们很快注册了新的域,并开始挖掘同一个池中的新地址。

Monero似乎是最受欢迎的加密货币,通过这种僵尸网络挖掘,由于其匿名性和隐私丰富的特点,使它很难跟踪到目的地地址,挖掘令牌被转移到(更多信息,请参见什么是Monero(XMR)加密货币?)

少工作就有更大的回报?

挖掘各种加密货币的方法日益复杂,资源日益密集。这类僵尸网络的运营商并没有专注于从加密货币开采奖励中获益的艰难而诚实的道路,而是通过滥用所有可用的模式,将其僵尸网络扩展到越来越多的设备上,并将其精力和精力集中在开发这类预编程系统上。此外,他们继续设计多种方法,使僵尸网络更加强大。

鉴于这类僵尸网络所承诺的巨大利润,它们的数量和不良影响预计会增加。

“考虑到僵尸网络的分布式特性及其运营商的持久性,拆除僵尸网络是非常困难的。ProofPoint的威胁运营副总裁凯文·爱泼斯坦(Kevin Epstein)在接受新闻网采访时说:“对于企业而言,通过强大的修补方案和分层安全来防止感染,是防止关键基础设施受到潜在破坏性影响的最佳保护。”。

2017年6月,另一个名为DoublePulsar的类似漏洞被用于在各种设备上安装Monero mining恶意软件。2018年1月下旬,安全公司TrendMicro报告称,Alphabet Inc.的谷歌(Google)双击广告服务被用来向欧洲和亚洲的一些用户分发加密货币挖掘恶意软件。

底线

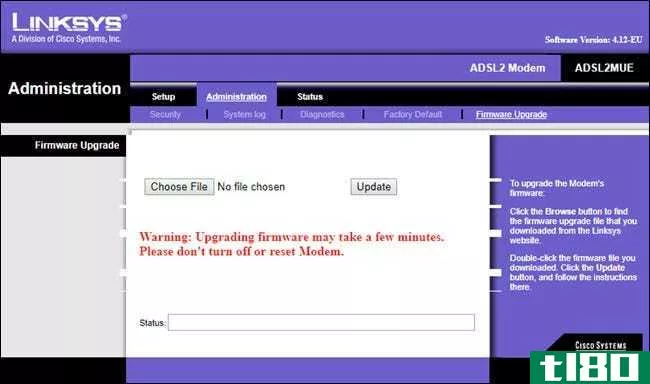

虽然加密货币基础设施仍在不断发展,但这种威胁在新生的网络上隐约可见。尽管很难在单个用户级别控制威胁,但是定期监视单个设备上运行的各种进程可能会有所帮助(另请参见,比特币价格在“WannaCry”勒索软件污染后下跌。)

投资加密货币和初始硬币发行(“ICO”)是高风险和投机性的,本文不是Investopedia或作者投资加密货币或ICO的建议。由于每个人的情况都是独特的,所以在做出任何财务决策之前,都应该咨询合格的专业人士。Investopedia对本文所含信息的准确性或及时性不作任何陈述或保证。截至本文撰写之日,作者还没有加密货币。

- 发表于 2021-06-16 05:51

- 阅读 ( 47 )

- 分类:商业金融

你可能感兴趣的文章

3种可能使您的kodi box面临恶意软件风险的方法

...心。你可能无意中将自己暴露在恶意软件中。加密劫持,僵尸网络。。。恶意软件的说法由来已久。 ...

- 发布于 2021-03-24 05:09

- 阅读 ( 217 )

黑客如何利用僵尸网络破坏你最喜欢的网站

...GitHub和ATLAS攻击使用memcached将网络流量放大到新的高度。什么是memcached? ...

- 发布于 2021-03-25 10:49

- 阅读 ( 213 )

什么是mirai僵尸网络,如何保护我的设备?

...他们的需要。现在又出现了另一种Mirai变体。 相关报道:什么是僵尸网络? 如何保护自己不受米莱的伤害 Mirai和其他僵尸网络一样,利用已知的漏洞攻击设备并对其进行破坏。它还尝试使用已知的默认登录凭据进入设备并接管...

- 发布于 2021-04-03 18:37

- 阅读 ( 195 )

什么是僵尸网络?

...**上 僵尸网络的用途 相关报道:谁在**这些恶意软件?为什么? 构建僵尸网络的恶意用户可能不想将其用于任何目的。相反,他们可能希望感染尽可能多的电脑,然后把僵尸网络的访问权租给其他人。如今,大多数恶意软件都...

- 发布于 2021-04-09 04:46

- 阅读 ( 153 )

谁在制造这些恶意软件-为什么?

...玩笑,或者仅仅是造成损害-它是关于利润的。 要理解为什么所有这些恶意软件都存在以及人们为什么要**它,你必须记住的就是盈利动机。犯罪分子**恶意软件和其他肮脏的软件来赚钱。 相关:警告:您的浏览器扩展正在监视...

- 发布于 2021-04-11 11:12

- 阅读 ( 130 )