如何安全(be secure)

方法1方法1的15:练习正念。

- 1这可以帮助你在与他人的关系中感到更安全。正念是观察你的想法和感受的做法,以培养对你自己和你周围环境在当下的积极意识。反过来,随着时间的推移,这可以帮助你感受到更多的整体满意度。尝试有意识地呼吸。当你数到五时,慢慢吸气,屏住呼吸五秒钟,然后慢慢呼气五秒钟。每天都要努力,随着时间的推移,你会感到更快乐、更安全、更安宁。

方法2方法2的15:尝试向他人伸出援手。

- 1从你信任的人那里寻求情感支持可以创造巨大的安全感。尝试与一个与你闹翻的朋友和解,以恢复你生活中的联系,或者练习向你最亲近的人寻求帮助/建议,以重新获得社区感。向朋友伸出援手,重燃旧日友谊,可以帮助提醒你,在你的生活中还有人爱你、关心你。与你身边的人进行心与心的对话,可以帮助加强你与这个人的关系。一定要强调你爱并支持你的朋友/伴侣/家庭成员,并要求他们向你强调同样的内容。

方法3 15种方法中的3种:让你的情感需求得到满足。

- 1诚实地审视你生活中的关系。每个人都有情感需求,我们努力通过恋爱关系、友谊和家庭关系来满足。每种类型的关系都提供了不同的安慰、安全和接受。如果你在情感上感到不安全,可能是你生活中的一个或多个主要关系没有满足你的情感需求。花点时间反思一下你的关系。在这些关系中,你是否曾感到不被爱或不被关心?你对周围的人有安全感吗,还是你总是有点不安全感?如果你认为你生活中的某个关系给你带来了不安全感,试着和那个人谈谈你的感受。决定那个人可以做什么,并就你的需求以及如何更好地满足这些需求进行诚实但充满爱的对话。

方法4方法4的15:学会信任他人。

- 1许多人由于缺乏信任而在情感上感到不安全。这可能是因为过去的关系或友谊以失败告终,也可能只是一种根深蒂固的对被抛弃的恐惧。无论你感到不信任的原因是什么,你需要认识到,你不能在生活中不信任他人。仅仅因为某件事可能有一次(甚至多次)糟糕的结局,并不意味着每段关系或友谊都会以同样的方式结束。问问自己,你对他人的不信任是否源于不信任自己。许多人不自觉地将他们的恐惧和负面情绪投射到其他人身上。有没有可能你不信任你的伴侣是因为你自己有疑虑?很多时候,你不信任另一个人的核心是对自己缺乏信任,无法做出明智的决定。如果你想和某人成为朋友或恋人,你需要决定你是否愿意承担你可能受到伤害的风险。相信你自己,并相信如果出现这种情况,你会知道该怎么做。

方法5方法5的15:停止将自己与他人比较。

- 1这是对你的自我意识最有害的事情之一。身体上的比较是这样的,比如在与媒体上的演员/女演员/模特的比较中看你的身体。但在智力比较、创造性比较和职业比较方面也是如此。你是一个独特而美好的个体,将你的生活/身体/事业与他人比较,对你自己是一种极大的伤害。记住,你最终要对自己的幸福负责,因为个人的满足和自爱必须来自于内心。善待自己,并尝试尊重自己现在的样子,而不是你渴望在未来成为的样子。

方法6方法6的15:识别和调整消极的核心信念。

- 1负面的核心信念真的会扰乱你的自我意识。这些核心信念有些是在生命早期形成的,但有些是在生命后期形成的(或可以调整)。你的负面核心信念是由你的负面生活经历、有偏见的/不合理的期望和负面的自我评价建立的。问问自己,你的生活经历是否让你相信自己有什么 "问题",然后质疑你的 "正常 "感是基于什么。你能把一个特定的人、地点或事件与你对自己的任何负面信念联系起来吗?如果是这样,为什么你认为这种信念是基于一个人的意见或一个负面事件的场合的绝对真理?诚实地问自己,"我是否会对其他人说我对自己的看法,关于他们的身体、职业或生活方式的选择?"如果你不会对别人说一些伤害性的话,为什么要对自己说呢?审查你的消极自我信念的证据。这些信念究竟是基于什么,坚持这些信念是否产生过任何积极的结果?为自己做一些安全的、有趣的、让你自我感觉良好的事情。不要专横,但要让别人听到你的声音和你的想法/意见。

方法7方法7的15:认识和庆祝你的长处。

- 1很容易忘记你作为一个人有多大的才华、多强壮、多有趣。如果你有自卑感,要记住自己的长处可能就更难了。每天花几分钟时间练习对个人优势的自我认识,并尝试写日记,看看当你花更多的时间来赞美自己时,你的自尊心会有什么变化。把你的长处列一个清单。然后再列出你的成就。再列出第三张清单,列出你所欣赏的别人身上也存在(在任何程度上)的品质/特征。定期阅读这些清单,并尝试每隔几周写一组新的清单。保留你的旧清单,几个月后进行比较,看看是否有什么变化。请一位亲密的朋友、家人或浪漫的伴侣为你的最佳属性写一份书面清单。请他们写下他们关心你的原因,是什么让你成为一个独特的人,以及你比别人做得更好。把这份清单一直带在身边(也许放在钱包或皮包里),每当你对自己感觉不好时,就读一读它。

方法8方法8的15:好好照顾自己。

- 1你的不安全感可能源于缺乏自我照顾。每个人都有情感和身体需求,如果这些需求没有得到满足,我们往往会感觉很糟糕。每天好好照顾自己,有可能你会觉得自己的皮肤明显更好。每天花一些时间在你的个人卫生上。确保你每天刷牙和使用牙线,淋浴或洗澡,做头发,刮胡子,修剪指甲。确保你获得足够的维生素和营养物质,并避免垃圾食品。想办法每天做一点运动,比如走路或骑车去办事,而不是开车。除了日常的步行或骑自行车外,争取每周进行三次更激烈的有氧运动。穿上让你对自己身体感觉良好的衣服。无论你觉得穿苗条、合身的衣服还是穿宽松的衣服更舒服,找出你最舒服和最有信心的衣服,并尽可能经常穿这些有信心的衣服。根据你的年龄,大多数成年人每晚需要7至9小时的睡眠。

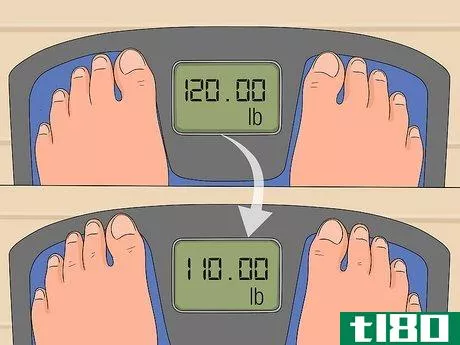

方法9方法9的15:制定明智的目标。

- 完成你的目标是让你对自己更有安全感和信心的一个好方法。许多人在无法实现自己的目标时感到烦恼,但与其自责,不如考虑一下你的目标是否可以实现,甚至是可以衡量的。专家们倾向于认为,制定S.M.A.R.T.目标(具体的、可衡量的、可实现的、注重结果的、有时限的)可以帮助你制定有意义的目标,让你有目的和成就感。具体的--清楚简单地定义你想做的事情。可衡量的--创建有某种衡量标准的目标。只有当你有办法衡量你的进展时,你才会知道你正在朝着你的目标取得真正的进展。可实现的--你的目标应该对你有一点挑战,但最终应该是你可以现实地完成的。不要仅仅通过为你的目标工作来衡量进展。用你在实现最终目标的过程中取得了多少成就来衡量进展。一路走来的 "小 "胜利。有时限--给自己一个现实的时间框架。不要期望一夜之间就有结果,但也不要给自己一年的时间去投入一些努力。决定一个合理的、现实的完成日期,并按这个期限要求自己。

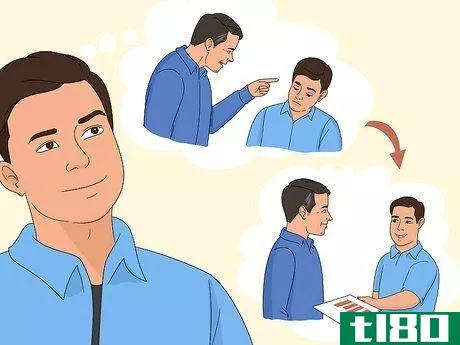

方法10 方法10的15:原谅自己和他人。

- 1宽恕可以帮助你有一个更安全的自我意识。如果你在这个世界上活过任何一段时间,你有可能伤害过别人,别人也伤害过你。这些违法行为可能是故意的,也可能是意外的,但许多人很难让这些事件从他们的记忆中消失。然而,在你的脑海中一遍又一遍地播放你后悔的场景,永远不会消除已经发生的事情。它只会折磨你,使你对自己和他人的感觉更差。记住,错误为你提供了一个成长的机会。你可能伤害了别人或被伤害,但重要的是你从你的错误中学习,而伤害你的人也从他们自己的错误中学习。与其纠缠于你希望你以不同方式做的事情,不如承认你现在想以不同方式做什么。当下是你唯一可以改变的时间,因为过去无法改变,未来也还不存在。在这一刻,专注于你如何成为最好的自己,并找到方法使这个版本的自己成为现实。

方法11方法11的15:找到要感谢的事情。

- 1践行感恩之心是一个让人更有安全感的好方法。每天花一些时间来反思那些使你的生活成为今天这样的人和环境。显然,不是每个人/每件事都一直很好,但你的生活中很可能有一些非常令人惊讶的事件,你可能遇到了很多鼓舞人心、充满爱的人。试着记住,如果别人没有向你展示爱,如果你没有出生在你所处的环境中,你就不会成为今天的你。没有人的生活一直都是完美的。事实上,许多人一生都在挣扎。无论你的生活可能有多困难,试着记住还有其他人的生活更糟糕,而那些人可能很羡慕你的生活。对那些向你展示爱并教你如何去爱的人心存感激。想一想,如果没有别人对你的爱,至少在你生命中的某个时刻,生活会是多么悲伤和孤独。看着每天的太阳升起或落下,总结一下你还能再活一天的事实--有很多人不能对现在的日子说同样的话。

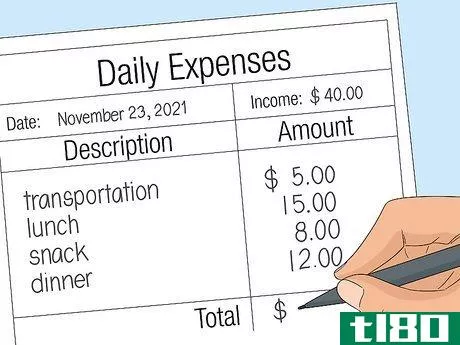

方法12方法12的15:评估你目前的财务状况。

- 1财务安全始于彻底和诚实的评估。这要从检查你的财务状况开始,包括你的储蓄和你的开支。记下你的收入,以及你的储蓄(如果有的话)。追踪你每天、每周和每月的开支。在你的口袋或钱包里带一个小本子,写下每一笔开支。这包括你买的东西,你支付的账单,以及这些费用发生的日期/时间。你也应该记下你在进行任何购买时的感受。当你感到悲伤或压力大时,你是否倾向于为自己买东西?是否有任何你一时兴起而购买的物品,而你并不真正需要该物品,或者可以在其他地方找到更便宜的物品?这将很快使你陷入债务,一旦你陷入亏损,将很难恢复你的财务状况。你不需要剥夺每一件让你快乐的事情,但你也需要为自己设定限制和界限。不要一高兴就疯狂购物,也不要买那些你并不真正需要的无用物品。

方法13方法13的15:削减开支。

- 1谨慎的资金管理是财务安全的关键。有些开支,如房租、水电和杂货,是不可避免的。但是,即使是这些必要的开支,你也可以通过聪明的购物和避免不必要的开支来找到减少开支的方法。任何时候你去买菜,都要带一份购物清单,并坚持下去。只要有可能,就买打折的商品,通用/非品牌的商品,或批量的商品。这可以节省很多钱,并会给你同样的基本产品,但价格却很便宜。只要有可能,尽量买二手的东西。如果你在网上和报纸上看一下广告,你有可能在其他地方以更低的价格找到完全相同的产品.在家里准备饭菜。尽可能避免外出就餐,每天带着袋装午餐和保温杯咖啡去上班。这将有助于节省大量资金,你可以将这些钱用于其他开支或储蓄账户。你可以在网上找到很多免费或相对低廉的电影(通过合法的流媒体网站),或者去图书馆免费借阅书籍、CD和电影。在白天你不在家的时候,以及晚上你睡觉的时候,调整你的恒温器。尽量只在你在家和清醒的时候最多运行你的暖气或空调。(然而,如果你家里有任何宠物,请记住,即使你不在家,它们在白天和晚上也需要一个舒适的温度。)不要赊账,或用信用卡买东西。攒钱直到你能买得起你的东西,在这个过程中你会避免很多压力(和债务)。

方法14方法14的15:增加你的收入。

- 1如果你在做兼职,试着找第二份兼职工作,或者找一份全职工作。即使你在做全职工作,你仍然可以找到零工来赚取一点额外的现金。而且,如果你现在的工作能应付你的账单,你的副业可以专门为你的储蓄账户提供资金!看看报纸或招聘网站上的招聘栏目。寻找不影响你工作时间的轻松的副业。你有可能会找到遛狗者、保姆、甚至自由职业者的副业列表。

方法15方法15:开始一个储蓄账户。

- 1A储蓄账户可以帮助你达到长期的财务安全。如果你需要一段时间来存钱,这也没关系。对大多数人来说,这需要大量的计划和努力工作,但财务安全的回报是非常值得的。开始储蓄的一个好方法是开一个储蓄账户。你可以从小事做起--比如说,每个月或每次发工资时留出20美元。随着时间的推移,每周或每月的存款加起来就是一笔相当可观的储蓄。一些银行提供 "保留零钱"(或类似的)计划,在该计划中,小额借记卡/支票消费被四舍五入到最接近的美元,零钱被存入你的储蓄账户。这是一个快速而简单的方法,可以在不知不觉中增加你的储蓄。尽量避免动用你的储蓄,除非是绝对的紧急情况。如果你能把任何购买行为推迟到收到下一次工资后,就暂缓购买,让你的储蓄不被动用。

- 永远不要让任何人把你打倒。

- 如果你有时觉得生活太过沉重,不要把它封存起来--发泄出来。把它写在纸上,与朋友交谈,或拜访受过训练的咨询师。

- 获得足够的睡眠,吃适当的饮食,并进行适当的锻炼。自我护理是让你感觉生活更美好、更安全的第一步。

- 寻找积极的榜样,努力成为整个世界上你最崇拜的人那样。但不要背叛你是谁--想办法将你所钦佩的那些积极方面融入你自己的个性。

- 请记住,困难时期会来,也会去,但一切终将过去。从你周围关心你的人那里得到安慰,并知道事情会变得更好。

- 不要害怕一个人做你喜欢的事情。如果你感到无聊或情绪低落,你真的想去看电影、去博物馆或参加城里的活动,但没有朋友能和你一起去,就自己去吧。你出去做一些你真正喜欢和想做的事情,即使你是一个人,也会比坐在家里更有乐趣。

- 发表于 2022-03-06 01:10

- 阅读 ( 75 )

- 分类:健康医疗

你可能感兴趣的文章

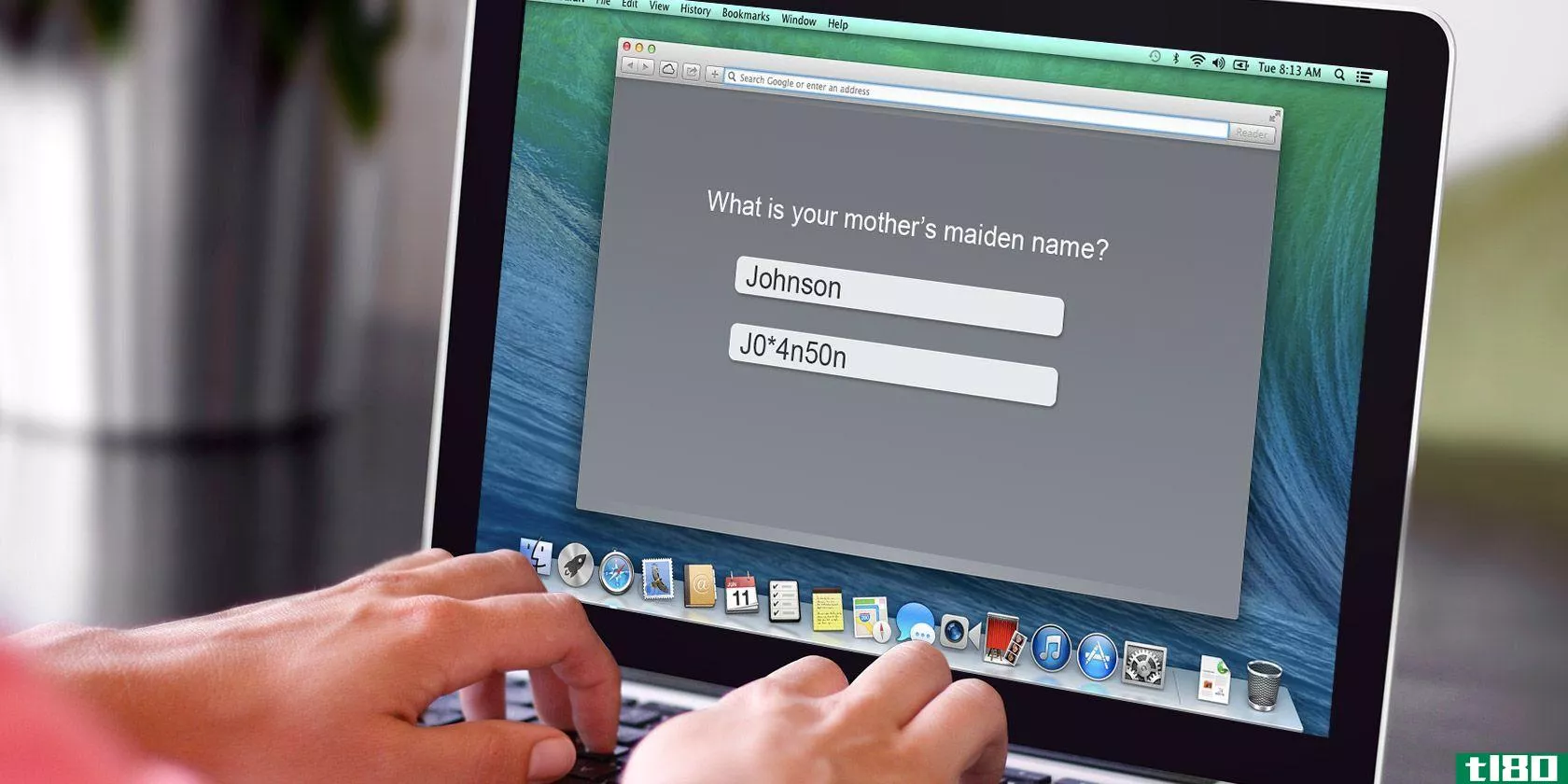

为什么密码安全问题回答错了

... 你如何回答这些问题?你说的是真话,全部的真话,除了真话什么都没有?不幸的是,你的真实可能会在你的网络装甲上**一个意想不到的裂缝。让我们看看你应该如何回答...

- 发布于 2021-03-17 02:47

- 阅读 ( 127 )

你是quadroot曝光的9亿android用户之一吗?

...遇到的其他Android bug不同。首先,Check Point,发现错误的安全研究团队解释说: ...

- 发布于 2021-03-17 16:43

- 阅读 ( 154 )

如何为您的网站编写隐私策略

...解释访问者是否可以选择不收集和使用他们的信息,以及如何这样做。 访问:提供任何链接,读者可以在其中看到您收集的数据,如果他们想更正它。 安全性:详细说明为保护已更正的任何用户数...

- 发布于 2021-03-25 02:21

- 阅读 ( 268 )

黑暗网络如何影响你的安全?

...声。与人们的想法相反,找到暗网并不困难。然而,学习如何安全地驾驶它是可以的,特别是如果你不知道你在做什么或期待什么。 ...

- 发布于 2021-03-29 00:04

- 阅读 ( 210 )

usb-c将会变得更加安全

...在访问任何数据之前立即阻止其访问您的设备。 相关:如何保护自己免受公共USB充电端口的攻击 USB-C身份验证新闻稿更为详细,但以下是该功能的亮点: A standard protocol for authenticating certified USB Type-C chargers, devices, cables and power...

- 发布于 2021-04-04 02:33

- 阅读 ( 106 )

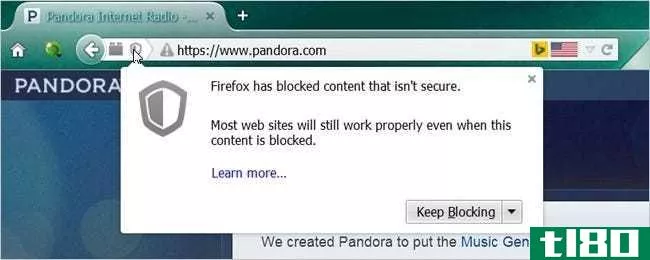

mozilla推荐一个跟踪你的web历史的隐私扩展

...络历史 以下是Catalin Cimpanu为Bleeping Computer撰写的关于扩展如何在跟踪用户方面走得太远的文章: Under normal circumstances, a Firefox add-on that needs to scan for threats might be entitled to check the URLs it scans on a remote server, but according to a format of the...

- 发布于 2021-04-05 01:35

- 阅读 ( 111 )

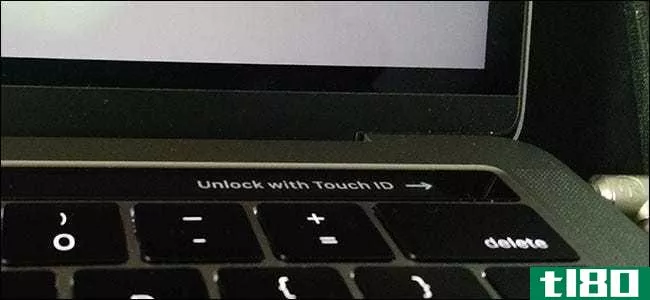

如何清除macbook的触摸栏并保护enclave数据

计划销售或赠送你的MacBookPro与触摸棒?即使您从头擦拭Mac并重新安装Mac,它也不会删除所有内容:有关指纹和其他安全功能的信息将单独存储,并且可能在擦除硬盘后保留。 警告:我们被告知,在带有T2安全芯片的较新Mac电脑...

- 发布于 2021-04-06 22:19

- 阅读 ( 162 )

如何安全地将不安全的设备添加到家庭网络?

...的问答网站分组。 问题 超级用户阅读器user1152285想知道如何安全地将不安全的设备添加到家庭网络: I have a few Internet connected devices that I do not trust as being secure, but would like to use anyway (a **art television and some off-the-shelf home automation...

- 发布于 2021-04-08 18:58

- 阅读 ( 157 )