新的文件显示了nsa无法破解的加密工具

多亏了爱德华·斯诺登,我们才有了一个新的视角,看看哪些项目能成功地将美国****局拒之门外。《明镜》杂志的一篇报道对美国****局的加密破解程序有了新的认识,并将焦点放在了仍给他们带来麻烦的少数程序上。研究人员雅各布·阿佩尔鲍姆(Jacob Appelbaum)和劳拉·波特拉斯(Laura Poitras)在汉堡举行的混沌计算机俱乐部会议上也在台上介绍了基于泄露文件的研究结果,他们把这一发现作为行动的号召。”我们真的想在15年内得到这些答案,”阿佩尔鲍姆告诉观众。

这些报告描述了Tor网络中用户的“主要问题”

从垃圾堆里出来的最令人印象深刻的消息是,截至2012年,某些电子邮件和聊天记录在使用正确的工具加密后,仍然无法被****局的数据库识别。报告描述了用户通过Tor网络,或破解通过Zoho等高度加密的电子邮件提供商发送的信息时出现的“主要问题”。该机构报告说,在解密用TrueCrypt加密的文件时也出现了类似的问题。TrueCrypt是一种开源的磁盘加密程序,今年早些时候已经停止使用。PGP加密工具和OTR聊天加密也给该机构带来了重大问题,导致整个消息从系统中消失,只留下消息:“没有可用于此PGP加密消息的解密。”

“没有可用于此PGP加密邮件的解密。”

不是每项服务都做得这么好。在网上跟踪某个特定文件被标记为“普通”,而解密通过俄罗斯邮件服务“mail.ru”发送的电子邮件被标记为“中等”。虚拟专用网络也提供很少的保护:文件显示,****局计划每小时监视20000个VPN连接的能力。也许最令人震惊的是,美国****局似乎完全绕过了HTTPS系统,该系统用于保护网站和浏览器之间的连接。到2012年底,该机构预计每天能够拦截1000万个HTTPS连接。

这也不意味着PGP和Tor用户完全无法访问。执法部门使用各种策略成功地攻击Tor,即使是最令人印象深刻的加密工具也无法避免本地恶意软件感染。文件时代也引发了人们的担忧:2012年的文件显示,****局努力破解AES加密标准——这是密码学中使用最广泛的标准之一——而且一些观察人士担心,自那以后两年,国安局的努力可能已经成功。

对于安全专家来说,结果是喜忧参半。许多被破解的标准已经被认为是有缺陷的,因此HTTPS广泛规避的消息令人震惊,但并不完全令人惊讶。同时,任何依赖PG或Tor来摆脱监视的人,如果能找到证据证明这些工具常常成功地做到了这一点,就应该松一口气。但对阿佩尔鲍姆来说,更广泛的教训是**监控和私人通信之间的持续斗争。”在加密战争中,我们以为我们赢了。。。。我们认为通过密码技术我们可以改变整个平衡我们现在可以说,第一次加密战争没有胜利。如果他们失去了什么,或者他们现在还在继续。”

Verge视频档案:Def Con-黑客进化的二十年(2012特写)

- 发表于 2021-04-28 11:31

- 阅读 ( 127 )

- 分类:互联网

你可能感兴趣的文章

什么是格雷基?破解iphone加密和密码的工具

... 下面我们将更深入地了解这个新的GrayKey工具,它的用途,为什么它很危险,以及苹果为什么担心它。 ...

- 发布于 2021-03-24 10:02

- 阅读 ( 195 )

5个最有效的microsoft office密码恢复工具

...过程。使用足够强的密码,即使使用已知的AES-128中断,文件也将保持安全。 ...

- 发布于 2021-03-25 17:24

- 阅读 ( 370 )

如何在windows 10上启用全磁盘加密

...务器。如果你无法登录到你的电脑,这将帮助你恢复你的文件。(这也是为什么联邦调查局可能不太担心这个功能,但我们只是建议加密作为一种手段,以保护你的数据从笔记本电脑窃贼这里。)。如果您担心NSA,您可能需要使...

- 发布于 2021-04-08 11:54

- 阅读 ( 199 )

你的wi-fi的wpa2加密可以离线破解:下面是如何破解的

...线攻击中,攻击者有一个包含他们可以尝试破解的数据的文件。例如,如果攻击者成功访问并下载了一个充满散列密码的密码数据库,那么他们就可以尝试破解这些密码。他们每秒可以猜上百万次,而他们真正受到限制的只是他...

- 发布于 2021-04-11 04:12

- 阅读 ( 191 )

如何使bitlocker使用256位aes加密而不是128位aes加密

...AES密钥可能会提供更高的安全性,以防将来试图访问您的文件。 这真的更安全吗?嗯,这是一个有争议的问题。您可能天真地认为256位加密提供了更高的安全性,但这并不清楚。 256位aes加密更安全吗? 相关:如何在Windows上设...

- 发布于 2021-04-11 07:58

- 阅读 ( 238 )

攻击者如何破解您的无线网络安全

...有效的。计算机将从一个包含许多可能的密码短语的字典文件开始,然后逐个尝试。例如,它会尝试“password”、“letmein、1”、“opensesame”等等。这种攻击通常称为“字典攻击”,因为它需要一个包含许多可能密码的字典文件...

- 发布于 2021-04-11 08:38

- 阅读 ( 199 )

如何破解忘记的windows密码

...您使用的驱动器加密,如果您更改了密码,就会清除您的文件,那又该怎么办?是时候破解密码了。 为此,我们将使用一个名为Ophcrack的工具来破解您的密码,这样您就可以登录而无需更改密码。 下载ophcrack 我们需要做的第一...

- 发布于 2021-04-13 06:45

- 阅读 ( 122 )

新的报告说,国家安全局正在检查谁访问托尔的网站

国安局对破坏Tor加密系统的兴趣是众所周知的。2013年泄露的一份报告讲述了该机构披露用户身份和降低网络本身质量的努力基本上失败了;使用匿名软件被视为危险信号。根据安全研究人员雅各布·阿佩尔鲍姆(Jacob Appelbaum)和...

- 发布于 2021-04-26 20:03

- 阅读 ( 145 )

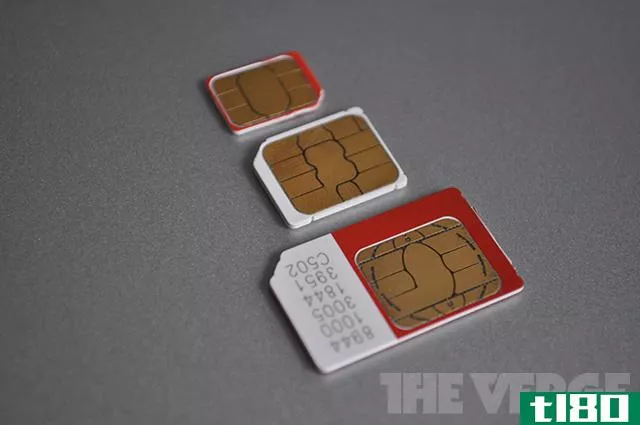

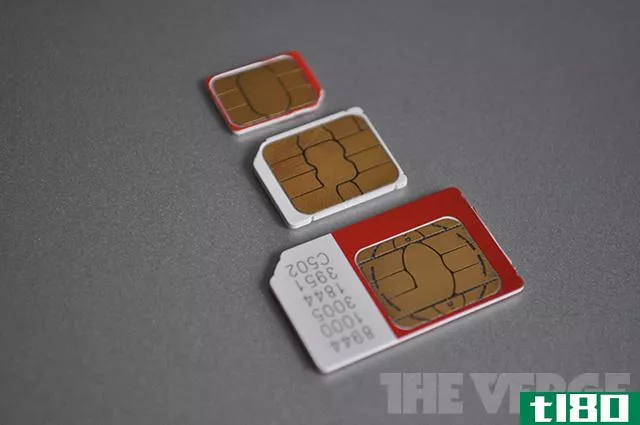

英国sim卡黑客最可怕的事情是,它所取得的成就微乎其微

...做。任何无法通过运营商请求获得的数据(正如NSA泄密所显示的,这并不多)都可能通过暴力破解,这要归功于目前相对较弱的算法。当然,准备好SIM卡可以让他们做得更快更可靠。他们不必担心运营商的参与,也不必担心黄貂...

- 发布于 2021-04-29 02:22

- 阅读 ( 186 )